İzinsiz Girişleri Engelleme Sistemi

İzinsiz girişleri engelleme sistemi (IGES) teknolojisi, bilgisayarları izinsiz girişlerden ve açık suistimallerinden korumak amacıyla erişimleri denetleyen bir bilgisayar güvenlik aracıdır. Bu sistem kimilerince izinsiz girişleri saptama sisteminin (IGSS) genişletilmiş hali olarak görülür ancak tıpkı uygulama tabanlı güvenlik duvarları gibi erişim denetiminin bir diğer biçimidir. Yeni nesil güvenlik duvarları derin paket denetleme motorlarını izinsiz girişleri engelleme sistemleri ile desteklerler. Terim NetworkICE çalışanı, danışman ve teknik yazar Andrew Plato tarafından türetilmiştir.

İzinsiz girişleri önleme sistemi (Intrusion Prevention System), hatlara saptama sistemleri yerleştirerek pasif ağ izlemedeki belirsizlikleri çözmek amacıyla 90'ların sonlarında icat edilmiştir. Klasik güvenlik duvarlarının ip adresi ve port denetimleri ile uğraşmalarının aksine IGES uygulama içeriği temelli erişim kontrolü kararlarını verir ve bu kendilerini güvenlik duvarlarından bir adım öteye taşır. IGES’ler izinsiz girişleri saptama sistemlerden türediklerinden aralarında benzerliklerin ve bağlantıların olması doğaldır.

İlk ticari IGES, NetworkICE şirketi tarafından üretilen BlackICE idi.1998 yılında kurumsal ve kişisel versiyonları piyasaya sunuldu. Bu program çekirdek denetleme tekniği olarak protokol analizini kullanıp, kullanıcı ve ağ içi IGES özelliklerinin etkin şekilde kullanımı sağlamıştır. Şirketin ilk ürünleri BlackICE Desktop HIPS, BlackICE Guard NIPS ve BlackICE Sentry (pasif IGSS çözümleri)idi. NetworkICE, 2000 yılında İnternet Güvenlik Sistemleri (ISS) tarafından satın alındı. 2006 yılında ise ISS, IBM bünyesine katıldı. Birçok ISS ürününde hala BlackICE motoru kullanılmaktadır.

İzinsiz girişleri engelleme sistemleri potansiyel zararlı aktivitesini önlemek amacıyla ana makine (host) seviyesinde de hizmet verir. Ana makine tabanlı IGES’ler HIPS ile ağ tabanlı IGES’ler NIPS karşılaştırıldıklarında birçok avantajlar ve dezavantajlar vardır. Çoğu durumda bu iki teknoloji birbirlerini tamamlayıcı niteliklere haizdir

İzinsiz girişleri engelleme sistemleri yanlış uyarıları (false positive) azaltmak maksadıyla bir izinsiz girişleri saptama sistemi olarak da işlev görebilir. Bazı IGES’ler tampon taşmasından (Buffer Overflow) kaynaklanan saldırılar gibi henüz tanımlanmamış saldırıları da önleyebilirler.

İzinsiz Girişleri Saptama Sistemlerinden Farklılıklar

IGES’lerin IGSS’lere oranla birçok avatajı vardır. Bunlardan biri şebeke yapısına entegre edilerek veri akışını ve gerçek zamanlı saldırıları önlemek için tasarlanmış olmalarıdır. Ayrıca çoğu IGES ürünü HTTP, FTP ve SMTP gibi katman 7 protokollerini çözümleme kabiliyetleri ile önemli bir farkındalık sağlarlar. NIPS ağa tesis edilirken, dikkat ağ bölümünün şifrelenip şifrelenmediğine kesilmelidir çünkü birçok NIPS ürünü bu tür trafiği denetleme yetisinde değildir.

Çeşitleri

HIPS

HIPS (host based intrusion prevention system) belli ip adresleri üzerine yerleşik ana makine (host) tabanlı izinsiz girişleri engelleme uygulamasıdır. İnternete bağlandığınız kişisel bilgisayarınızdaki izinsiz girişleri engelleme sistemi bir HIPS olarak kabul görür.

NIPS

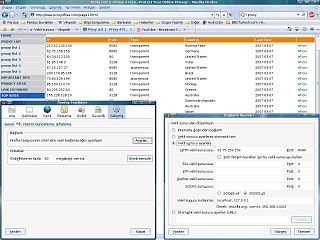

NIPS (Network Based Intrusion Prevention System); ağ üstündeki ana makine ya da makinelere yönelen izinsiz girişleri önleme amaçlı yapılan bütün hareketlerin network önünde yer alan ve farklı IP sahibi başka bir ana makinece yönetildiği IGES'dir. NIPS ağ önü güvenlik duvarı aygıtına tesis edilebilir.

Ağlara izinsiz giriş önleme sistemleri (NIPS), güvenlikle ilgili olayları yakalama, analiz ve rapor etme amacı için dizayn edilmiş özel yazılım ve donanım platformlarıdır. NIPS, ağ trafiğini teftiş etmek ve güvenlik politikaları temel alınarak içinde zararlı buldukları trafiği işlemden çıkarmak için tasarlanmışlardır.

CBIPS

CBIPS'ler (Content Based Intrusion Prevention System) ağ paketlerinin içeriğini imza olarak nitelenen belirli dizilerin tespiti için denetlerler. Bu sayede bilinen solucan ve sızma saldırılarını saptamayı ve mümkünse engellemeyi amaçyan içerik bazlı IGES'lerdir.

RBIPS

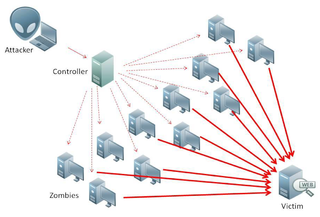

RBIPS'lerin (Rate Based Intrusion Prevention System) öncelikli olarak Hizmetin Reddi ve Yaygın Hizmetin Reddi Saldırılarını engellemk amacıyla tasarlanmışlardı. Normal ağ davranışlarını izleyerek ve öğrenerek çalışırlar. Gerçek zamanlı ağ trafiği gözlemi ve elde edilen verilerin biriktirilmiş olan istatistikler ile mukayesesi sonucu, RBIPS'ler TCP, UDP ya da ARP paketleri, saniye başına bağlantılar, bağlantı başına düşen paketler, belirli portlara özel paketler vb. bell li trafiklerin anormal oranlarını tespit edebilir. Paketler, eşik seviyeleri aşıldığında yakalanırlar. Eşik değerleri arşiv istatistikleri kontrol edilerek dinamik olarak günün zamanına, haftanın gününe vb. bağlı bir şekilde ayarlanırlar.

Olağandışı fakat makul ağ trafiği davranışları yanlış uyarılar yaratabilirler. Sistemin etkinliği RBIPS’in kural tabanının öğe boyutuna ve arşiv istatistiklerinin kalitesine bağlıdır.

Bir saldırı bulunduğu andan itibaren, belli saldırılar ile ilişkilendiren trafik türlerinin oransal kısıtlaması, kaynak veya bağlantı izleme, kaynak adresi, port ya da protokol filtreleme (kara listeleme) ya da doğrulama (beyaz listeleme) gibi birçok engelleme tekniği kullanılabilir.

HIPS ve NIPS Karşılaştırması

- HIPS tüm kodları analiz edebilir ve tüm şifreli ağlarla başa çıkabilir.

- NIPS ağa bağlı ana makinelerdeki işlemci ve hafızayı kullanmaz, kendine ait işlemci ve hafızaya sahiptir.

- NIPS tüm sistemin güvenlik kaderini belirleyen baş öğedir, kimilerince dezavantaj olarak nitelense de bu özellik NIPS'leri kolay idame edilir kılmaktadır.

- Bu metin GNU Özgür Belgeleme Lisansı16 Eylül 2017 tarihinde Wayback Machine sitesinde arşivlendi. ile lisanslandırılmıştır (bu lisansın gayriresmî bir Türkçe çevirisi mecuttur 13 Eylül 2006 tarihinde Wayback Machine sitesinde arşivlendi.). "Intrusion-prevention system" adlı Wikipedia maddesinden 10 Ocak 2009 tarihinde Wayback Machine sitesinde arşivlendi. alıntı yapmaktadır.

Ayrıca bakınız

- Virüs

- Truva atı

- Bilgisayar solucanı

- Kötücül Yazılım

- Casus yazılım

- Antivirüs yazılımı

- Güvenlik Duvarı

- Bilgi güvenliği