İndirgeme saldırısı

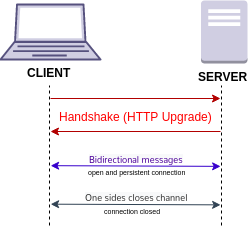

İndirgeme saldırısı veya sürüm geri alma saldırısı, bir bilgisayar sistemine veya iletişim protokolüne yapılan yüksek kaliteli çalışma modunu (örneğin, şifreli bir bağlantı) terk etmesini sağlayarak genellikle eski sistemlerle geriye dönük uyumluluk için sağlanan daha eski, daha düşük kaliteli bir çalışma moduna (örneğin, açık metin) geçiş yapılmasıyla gerçekleşen bir kriptografik saldırı türüdür. OpenSSL'de, saldırganın istemci ve sunucu arasında TLS'nin daha düşük bir sürümünün kullanılmasını müzakere etmesine izin veren böyle bir kusur örneği bulundu.[1] Bu, en yaygın sürüm indirgeme saldırı türlerinden biridir. Başka bir örnek ise, web trafiğini sırasında araya girmek ve kullanıcıyı bir web sitesinin güvenli, HTTPS sürümünden şifrelenmemiş bir HTTP sürümüne yönlendirmektir.

Saldırı

Sürüm indirgeme saldırıları genellikle ortadaki adam saldırısının (MITM) bir parçası olarak uygulanır ve aksi halde mümkün olmayabilecek bir şifreleme saldırısını etkinleştirmenin bir yolu olarak kullanılabilir. Sürüm indirgeme saldırıları SSL/TLS protokol ailesi ile süregelen bir sorundur; bu tür saldırılara örnek olarak POODLE saldırısı verilebilir.

TLS protokolündeki sürüm indirgeme saldırıları birçok şekilde olabilir. Aşağıda araştırmacıların dört başlıkta sınıflandırmış olduğu indirgeme saldırılarını vardır:

- Hedef alınan protokol unsuru

- Algoritma

- Versiyon

- Katman

- Hedef alınan protokol unsuru

- Saldırıya sebebiyet veren zafiyet türü

- Uygulama

- Tasarım

- Güven modeli

- Saldırıya sebebiyet veren zafiyet türü

- Saldırı methodu

- Düşürme

- Değiştirme

- Enjekte etme

- Saldırı methodu

- Saldırının sebep olduğu hasar seviyesi

- Güvenliğin kırılması

- Güvenliğin zayıflatılması

- Saldırının sebep olduğu hasar seviyesi

İstemcilerin eskide kalmış sürümlere olan desteğini veya önerilmeyen şifre paketlerinin (örneğin, iletme gizliliğini veya kimlik doğrulamalı şifrelemeyi desteklemeyen) kullanılmasını kötüye kullanan belirli indirgeme ataklarına karşı hassas alan adlarını korumak için TLS istemcilerini (örneğin, web tarayıcıları) devreye sokan, önceden bilgi sahibi olmak (prior knowledge) konseptini kötüye kullanan POODLE, ClientHello[2] fragmentation,[3] ve DROWN saldırısının bir türü ("the special drown" olarak da bilinir) gibi bazı güncel indirgeme saldırıları mevcut.[4][5]

Geriye dönük uyumluluğu kaldırmak, eski sürüme geçme saldırılarını önlemenin genellikle tek yoludur. Ancak, bazen istemci ve sunucu birbirlerinin güncel teknolojileri kullandığını anlayabilir ve indirgemeye izin vermez. Örneğin, bir web sunucusu ve kullanıcı aracısı hem HTTP Katı Taşıma Güvenliği uygularsa hem de kullanıcı aracısı sunucunun bu bilgisini biliyorsa (daha önce HTTPS üzerinden erişerek veya "önyüklü HSTS listesinde" olduğu için [6][7][8]), kötü niyetli yönlendirici onu ve sunucuyu birbirlerine HTTPS desteklemiyor olarak gösterse bile, kullanıcı aracısı siteye basit HTTP üzerinden erişmeyi reddeder.

Kaynakça

- ^ "Man-in-the-Middle TLS Protocol Downgrade Attack". Praetorian (İngilizce). 17 Mart 2020 tarihinde kaynağından arşivlendi. Erişim tarihi: 13 Nisan 2016.

- ^ ldapwiki. "ClientHello". 17 Mart 2020 tarihinde kaynağından arşivlendi. Erişim tarihi: 30 Ocak 2019.

- ^ Beurdouche, B., Delignat-Lavaud, A., Kobeissi, N., Pironti, A., Bhargavan, K. (2015). FLEXTLS A Tool for Testing TLS Implementations. 9th USENIX Workshop on Offensive Technologies ({WOOT} 15. USENIX. Erişim tarihi: 30 Ocak 2019.

- ^ Alashwali, E. S. and Rasmussen, K. (2018). On the Feasibility of Fine-Grained TLS Security Configurations in Web Browsers Based on the Requested Domain Name (PDF). 14th Int. Conf. in Security and Privacy in Communication Networks (SecureComm). Springer. ss. 213-228. 31 Ocak 2019 tarihinde kaynağından arşivlendi (PDF). Erişim tarihi: 30 Ocak 2019.

- ^ Alashwali, E. S. and Szalachowski, P. (2018). DSTC: DNS-based Strict TLS Configurations (PDF). 13th Int. Conf. on Risks and Security of Internet and Systems (CRISIS). Springer. 30 Ocak 2019 tarihinde kaynağından arşivlendi (PDF). Erişim tarihi: 30 Ocak 2019.

- ^ "Strict Transport Security". The Chromium Projects. 8 Temmuz 2010. 1 Eylül 2019 tarihinde kaynağından arşivlendi. Erişim tarihi: 22 Temmuz 2010.

- ^ "Preloading HSTS". Mozilla Security Blog. 1 Kasım 2012. 24 Şubat 2020 tarihinde kaynağından arşivlendi. Erişim tarihi: 6 Şubat 2014.

- ^ "HTTP Strict Transport Security comes to Internet Explorer". 16 Şubat 2015. 15 Kasım 2015 tarihinde kaynağından arşivlendi. Erişim tarihi: 16 Şubat 2015.