Wireshark

| |

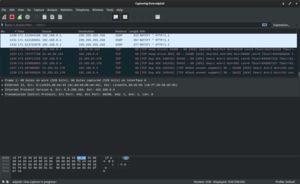

Wireshark GUI | |

| Orijinal yazar(lar) | Gerald Combs[1] |

|---|---|

| Geliştirici(ler) | Wireshark geliştirici takımı |

| İlk yayınlanma | 1998 |

| Güncel sürüm | 4.0.3[2] / 18 Ocak 2023) |

| Programlama dili | C, C++ |

| Platform | Çapraz platform |

| Tür | Paket çözümleyicisi |

| Lisans | GNU GPLv2[3] |

| Resmî sitesi | wireshark.org |

| Kod deposu | |

Wireshark, özgür ve açık kaynaklı bir paket çözümleyicisidir. Ağ sorunlarını giderme, çözümleme, yazılım ve iletişim protokolü geliştirme ve eğitim amaçlı olarak kullanılır. Esas olarak Ethereal adıyla başlayan proje, ticari marka sorunları nedeniyle Mayıs 2006'da Wireshark olarak yeniden adlandırıldı.[4]

Wireshark, kullanıcı arayüzü mevcut sürümlerde Qt widget araç setini ve paketleri yakalamak için pcap kullanan çapraz platform bir yazılım olarak Linux, macOS, BSD, Solaris ve diğer bazı Unix benzeri işletim sistemleri ve Microsoft Windows üzerinde çalışabilir. TShark adlı bir terminal tabanlı (GUI olmayan) sürümü de vardır. Wireshark ve onunla birlikte TShark gibi dağıtımlar, GNU Genel Kamu Lisansı koşulları altında yayınlanan ücretsiz yazılımlardır.

İşlevsellik

Wireshark, tcpdump'a çok benzer, ancak grafiksel bir başlangıç ekranı ve bazı bütünleşik sıralama ve filtreleme seçeneklerine sahiptir. Wireshark, kullanıcının ağ arabirimi denetleyicilerini sıra dışı kipe (ağ arabirimi denetleyicisi tarafından destekleniyorsa) almasına olanak tanır; böylece, bu ağ arabirimi denetleyicisi MAC adresine gönderilen tek noktaya yayın trafiği de dahil, bu arabirimde görünen tüm trafiği görebilir. Bununla birlikte, ağ anahtarı üzerindeki bir bağlantı noktasında sıra dışı kipte bir paket, çözümleyiciyle yakalanırken, anahtar üzerinden tüm trafik mutlaka yakalamanın yapıldığı bağlantı noktasına gönderilmez, bu yüzden sıra dışı kipte yakalama yapmak tüm ağ trafiğini görmek için mutlak yeterli değildir. Bağlantı noktası yansıtma (port mirroring) veya çeşitli ağ kılavuzları, yakalamayı ağdaki herhangi bir noktaya kadar genişletir. Basit edilgen bağlantılar kurcalamaya karşı oldukça dirençlidir.

GNU/Linux, BSD ve macOS'ta, libpcap 1.0.0 veya sonraki sürümlerinde, Wireshark 1.4 ve sonraki sürümleri kablosuz ağ arabirimi denetleyicilerini de ekran kipine geçirebilir.

Bir uzak makine paketlerini yakalar ve yakalanan paketleri TZSP protokolünü veya OmniPeek tarafından kullanılan protokolü kullanarak Wireshark çalıştıran bir makineye gönderirse, Wireshark bu paketleri ayırır ve uzak bir makinede yakalanan paketleri çözümleyebilir.

Geçmiş

1990'ların sonunda, Missouri-Kansas City Üniversitesi'nden bilgisayar bilimi mezunu olan Gerald Combs küçük bir internet servis sağlayıcısı için çalışıyordu. O zamanki ticari protokol analiz ürünleri 1500 dolar civarında fiyatlandırılmış ve şirketin birincil platformlarında (Solaris ve Linux) yayınlanmamıştı; bu yüzden Gerald, Ethereal'i yazmaya başladı ve ilk sürümünü 1998'de piyasaya sürdü.[5] Ethereal ticari markası Network Integration Services'e aittir.

Mayıs 2006'da Combs, CACE Technologies'den gelen iş teklifini kabul etti. Combs, Ethereal'in kaynak kodunun çoğunda (ve gerisi GNU GPL kapsamında yeniden dağıtılabilir) telif hakkına sahipti, bu yüzden Wireshark deposu için Ethereal Subversion deposunun içeriğini kullandı. Ancak, Ethereal ticari markasına sahip değildi, bu yüzden adını Wireshark olarak değiştirdi.[6] 2010'da Riverbed Technology, CACE'i[7] satın aldı ve Wireshark'ın ana destekçisi konumuna erişti. Ethereal'in geliştirilmesi durdu ve Ethereal güvenlik danışmanı, Wireshark'a geçiş yapmayı önerdi.[8]

Wireshark, eWeek,[9] InfoWorld[10][11][12][13][14] ve PC Magazine[15] gibi yayınlarda dahil birçok uzman kuruluşlardan yıllar boyunca birçok endüstri ödülü kazandı.[16] Ayrıca, Insecure.Org ağ güvenliği araçları anketinde en fazla puan alan paket dinleyicisi[17] ve Ağustos 2010'da "Ayın SourceForge Projesi" oldu.[18]

Combs, Wireshark'ın genel kodunu korumaya ve yazılımın yeni sürümlerini yayınlamaya devam ediyor. Yazılımın resmi sitesi 600'den fazla ek katkıda bulunan yazarı listeler.

Özellikler

Wireshark, farklı ağ protokollerinin yapısını (kapsülleme) "anlayan" bir veri yakalama programıdır. Farklı ağ protokolleri tarafından belirtilen anlamları ile birlikte alanları ayrıştırabilir ve görüntüleyebilir. Wireshark, paketleri yakalamak için pcap kullanır, bu nedenle yalnızca pcap'ın desteklediği ağ türlerinde paketleri yakalayabilir.

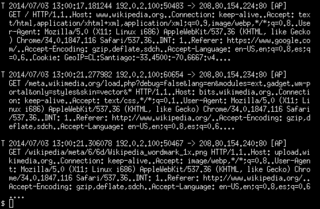

- Veriler canlı bir ağ bağlantısından "kablo üzerinden" alınabilir veya önceden yakalanmış paketlerden oluşan bir dosyadan okunabilir.

- Anlık veriler Ethernet, IEEE 802.11, PPP ve Loopback (geri döngü) dahil farklı ağ türlerinden okunabilir.

- Yakalanan ağ verileri bir GUI aracılığıyla veya yardımcı programın terminal (komut satırı) sürümü olan TShark aracılığıyla taranabilir.

- Yakalanan dosyalar program yoluyla düzenlenebilir veya komut satırı anahtarları ile "editcap" programına dönüştürülebilir.

- Veri ekranı bir ekran filtresi kullanılarak arıtılabilir (refined).

- Yeni protokolleri incelemek için eklentiler oluşturulabilir.[19]

- Yakalanan trafikte VoIP aramaları tespit edilebilir. Uyumlu bir kodlamada kodlanmış ise, medya akışı bile çalıştırılabilir.

- Ham USB trafiği yakalanabilir.

- Kablosuz bağlantılar, izlenen Ethernet'i geçtikleri sürece filtrelenebilir.

- Yakalanan trafiğin çıktısını filtreleme olanağı sağlamak için çeşitli ayarlar yapılabilir, zamanlayıcılar ve filtreler ayarlanabilir.

Wireshark'ın yerel ağ izleme dosyası biçimi libpcap ve WinPcap tarafından desteklenen libpcap biçimidir, bu nedenle tcpdump ve CA NetMaster da dahil olmak üzere aynı biçimi kullanan diğer uygulamalarla yakalanan ağ izleri değiştirilebilir. Ayrıca snoop, Network General Sniffer ve Microsoft Network Monitor gibi diğer ağ analiz programlarından gelen çekimleri de okuyabilir.

Güvenlik

Ham ağ trafiğini bir arabirim üzerinden yakalamak, bazı platformlarda yükseltilmiş ayrıcalıklar gerektirir. Bu nedenle, Ethereal/Wireshark ve tethereal/TShark'ın eski sürümleri genellikle üstün kullanıcı ayrıcalıklarına sahipti. Trafik yakalandığı zaman çağrılan çok sayıda protokol ayrıştıcısını (protocol dissector) dikkate alarak, bu bir ayrıştıcıda (dissector) bir hata olasılığı göz önüne alındığında ciddi bir güvenlik riski oluşturabilir. Geçmişte (birçoğu uzaktan kod yürütülmesine izin veren) oldukça fazla sayıda güvenlik açığı ve geliştiricilerin gelecekteki daha iyi gelişim şüpheleri nedeniyle, OpenBSD, OpenBSD 3.6'dan önce bağlantı noktası ağacından (ports tree) Ethereal'i kaldırmıştı.[20]

Tüm işlemler için yükseltilmiş ayrıcalıklara gerek yoktur. Örneğin, bir seçenek tcpdump veya bir dosyaya paketleri yakalamak için üstün kullanıcı ayrıcalıklarıyla Wireshark ile gelen dumpcap yardımcı programını çalıştırmak ve daha sonra sınırlı ayrıcalıklarla Wireshark çalıştırarak paketleri çözümlemektir. Gerçek zamanlıya yakın çözümlemelerin yaklaşık benzetimi için, ele geçirilen her dosya Wireshark tarafından işlenen, büyüyen bir dosyada mergecap (birleşik ilişkilendirme) ile birleştirilebilir. Mergecap, dosyayı birkaç çıkış biçiminde yazabilir.[21] Kablosuz ağlarda, IEEE 802.11 çerçevelerini yakalamak ve ortaya çıkan döküm dosyalarını Wireshark ile okumak için Aircrack gibi kablosuz güvenlik araçlarını kullanmak mümkündür.

Wireshark 0.99.7'den itibaren, Wireshark ve TShark trafik yakalama işlemini gerçekleştirmek için dumpcap kullanmaktadır. Trafiği yakalamak için özel ayrıcalıklar gerektiren platformlar, yalnızca bu ayrıcalıklarla dumpcap çalıştırılmasını gerektirir. Ne Wireshark ne de TShark'ın özel ayrıcalıklarla çalıştırılması gerekmemektedir.

Renk kodlaması

Wireshark, kullanıcının bir bakışta trafik türlerini tanımlamasına yardımcı olmak için paketlerdeki belirli alanlarla eşleşen kuralları temel alarak paketleri renklendirebilir. Varsayılan bir kural kümesi verilebilir; kullanıcılar paketleri renklendirmek, yeni kurallar eklemek veya kuralları kaldırmak için var olan kuralları değiştirebilir.

Simülasyon paket yakalama

Wireshark ayrıca ns, OPNET Modeler ve NetSim gibi çoğu ağ simülasyon aracından paket yakalamak için de kullanılabilir.

Ayrıca bakınız

Kaynakça

- Özel

- ^ "Wireshark - About". The Wireshark Foundation. 30 Mart 2019 tarihinde kaynağından arşivlendi. Erişim tarihi: 30 Ocak 2018.

- ^ "Wireshark · Wireshark 4.0.3 and 3.6.11 Released". The Wireshark Foundation. 18 Ocak 2023. 18 Ocak 2023 tarihinde kaynağından arşivlendi. Erişim tarihi: 19 Şubat 2023.

- ^ "Wireshark FAQ License". 30 Mart 2019 tarihinde kaynağından arşivlendi. Erişim tarihi: 30 Mart 2019.

- ^ "Wireshark FAQ". 30 Mart 2019 tarihinde kaynağından arşivlendi. Erişim tarihi: 31 Aralık 2011.

- ^ "Q&A with the founder of Wireshark and Ethereal". Interview with Gerald Combs. protocolTesting.com. 30 Mart 2019 tarihinde kaynağından arşivlendi. Erişim tarihi: 24 Temmuz 2010.

- ^ "What's up with the name change? Is Wireshark a fork?". Wireshark: Frequently Asked Questions. 30 Mart 2019 tarihinde kaynağından arşivlendi. Erişim tarihi: 9 Kasım 2007.

- ^ "Riverbed Expands Further Into The Application-Aware Network Performance Management Market with the Acquisition of CACE Technologies". Riverbed Technology. 21 Ekim 2010. 8 Mart 2013 tarihinde kaynağından arşivlendi. Erişim tarihi: 22 Ekim 2011.

- ^ "enpa-sa-00024" (İngilizce). Ethereal. 10 Kasım 2006. 30 Mart 2019 tarihinde kaynağından arşivlendi. Erişim tarihi: 8 Haziran 2010.

- ^ eWEEK Labs (28 Mayıs 2012). "Wireshark". The Most Important Open-Source Apps of All Time. eWEEK. Erişim tarihi: 12 Ağustos 2012.[]

- ^ Yager, Tom (10 Eylül 2007). "Best of open source in networking". InfoWorld. 26 Haziran 2018 tarihinde kaynağından arşivlendi. Erişim tarihi: 1 Aralık 2014.

- ^ "Best of open source software awards: Networking". InfoWorld. 5 Ağustos 2008. 26 Haziran 2018 tarihinde kaynağından arşivlendi. Erişim tarihi: 28 Nisan 2015.

- ^ Mobley, High (18 Eylül 2012). "Bossie Awards 2012: The best open source networking and security software". InfoWorld. 26 Haziran 2018 tarihinde kaynağından arşivlendi. Erişim tarihi: 28 Nisan 2015.

- ^ Ferrill, Paul (17 Eylül 2013). "Bossie Awards 2013: The best open source networking and security software". InfoWorld. 26 Haziran 2018 tarihinde kaynağından arşivlendi. Erişim tarihi: 28 Eylül 2015.

- ^ Garza, Victor R. (29 Eylül 2014). "Bossie Awards 2014: The best open source networking and security software". InfoWorld. 25 Kasım 2018 tarihinde kaynağından arşivlendi. Erişim tarihi: 28 Nisan 2015.

- ^ Lynn, Samara. "Wireshark 1.2.6". Wireshark 1.2.6 Review & Rating. PC Magazine. 23 Şubat 2010 tarihinde kaynağından arşivlendi. Erişim tarihi: 20 Eylül 2010.

- ^ "Awards and Accolades". Wireshark: About. 30 Mart 2019 tarihinde kaynağından arşivlendi. Erişim tarihi: 20 Eylül 2010.

- ^ "Wireshark is No. 1 of Top 14 Packet Sniffers". Insecure.Org. 4 Kasım 2011 tarihinde kaynağından arşivlendi. Erişim tarihi: 12 Ağustos 2012.

- ^ "Wireshark, SourceForge Project of the Month, August 2010" [Wireshark, Ayın SourceForge Projesi, Ağustos 2010]. SourceForge. 28 Haziran 2011 tarihinde kaynağından arşivlendi. Erişim tarihi: 12 Ağustos 2012.

- ^ "Dissector compilation example" [İnceleyici derleme örneği]. OmniIDL. Arena.free.fr. 7 Eylül 2017 tarihinde kaynağından arşivlendi. Erişim tarihi: 18 Nisan 2013.

- ^ "CVS log for ports/net/ethereal/Attic/Makefile". Openbsd.org. 21 Temmuz 2004. 1 Nisan 2020 tarihinde kaynağından arşivlendi. Erişim tarihi: 8 Haziran 2010.

- ^ Renfro, Scott. "Mergecap Description" [Mergecap Açıklaması]. Mergecap Docs. Wireshark.org. 30 Mart 2019 tarihinde kaynağından arşivlendi. Erişim tarihi: 30 Mart 2019.

- Genel

- Orebaugh, Angela; Ramirez, Gilbert; Beale, Jay (14 Şubat 2007). "Wireshark & Ethereal Network Protocol Analyzer Toolkit" [Wireshark ve Ethereal Network Protokol Çözümleyicisi Araç Seti]. Syngress. s. 448. ISBN 1-59749-073-3. 7 Ekim 2011 tarihinde kaynağından arşivlendi. Erişim tarihi: 30 Mart 2019.

- Sanders, Chris (23 Mayıs 2007). "Practical Packet Analysis: Using Wireshark to Solve Real-World Network Problems" [Kullanışlı Paket Çözümleme: Gerçek Dünya-Ağ Sorunlarını Çözmek İçin Wireshark Kullanma]. No Starch Press. s. 192. ISBN 1-59327-149-2. 15 Ekim 2011 tarihinde kaynağından arşivlendi. Erişim tarihi: 30 Mart 2019.

- Chappell, Laura (31 Mart 2010). "Wireshark Network Analysis: The Official Wireshark Certified Network Analyst Study Guide" [Wireshark Ağ Çözümlemesi: Resmî Wireshark Sertifikalı Ağ Çözümleyicisi Çalışma Kılavuzu]. Protocol Analysis Institute, dba "Chappell University". s. 800. ISBN 1-893939-99-5. 20 Ekim 2011 tarihinde kaynağından arşivlendi. Erişim tarihi: 30 Mart 2019.

- Cheok, Roy (1 Temmuz 2014). "Wireshark: A Guide to Color My Packets" [Wireshark: Paketlerimi Renklendirmek İçin Bir Rehber]. SANS Institute. 30 Mart 2019 tarihinde kaynağından arşivlendi. Erişim tarihi: 30 Mart 2019.