Web uygulaması güvenlik duvarı

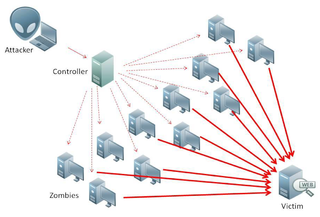

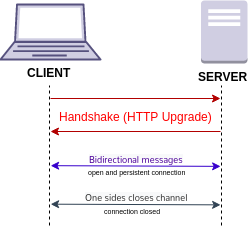

Bir web uygulama güvenlik duvarı (veya WAF), bir web uygulamasına giden ve uygulamadan gelen tüm HTTP trafiğini filtreler, inceler ve bloklar. Bir WAF ürününün normal bir güvenlik duvarından farkı, sıradan güvenlik duvarları sunucular arasında bir güvenlik geçidi olarak hizmet verirken, WAF ürününün istediği web uygulamasına ait içeriği filtreleyebilmesidir. HTTP trafiğini inceleyerek, SQL Enjeksiyonu, Siteler Arası Betik Çalıştırma (XSS) ve güvenlik yanlış yapılandırmaları gibi güvenlik zafiyetlerinden kaynaklanan saldırıları engelleyebilmektedir.

Tarih

Uygulamalardan veya servislerden erişimi, girdiyi ve çıktıyı kontrol eden uygulama güvenlik duvarları, 1990'ların başlarında Gene Spafford, Bill Cheswick ve Marcus Ranum tarafından geliştirilmiştir.[1] Ürünleri büyük ölçüde bir ağ tabanlı güvenlik duvarıydı, ancak birkaç uygulamayı /FTP veya RSH gibi) işleyebiliyordu ve piyasaya DEC tarafından sürüldü. Birkaç yıl içerisinde, başkalarının üzerine tutarlı güvenlik duvarı yazılımı inşa edebilmelerini sağlamak için diğer araştırmacılar tarafından daha da geliştirilmiş ve sanayi standardını yükseltmiştir.

Web uygulamalarına yönelik güvenlik duvarları, web sunucu korsanlarının daha çok dikkat çekmeye başladığı o on yılın sonunda piyasaya girmiştir.

Web uygulamalarına atfedilmiş bir güvenlik duvarı sunan ilk şirket AppShield ürünü ile birlikte Perfecto Technologies olmuştur.[2] Bu ürün e-ticaret piyasasına odaklanmıştır ve geçersiz web sayfası karakteri girişlerine karşı koruma sağlamıştır. Perfecto ismini Sanctum olarak değiştirmiş ve aşağıdaki ilk on web uygulaması saldırı tekniklerini isimlendirmiş ve WAF piyasası için temeli atmıştır:[3]

- Gizli Alan Manipülasyonu

- Çerez Zehirlemesi

- Parametre Manipülasyonu

- Arabellek Taşması

- Siteler Arası Betik Çalıştırma (XSS)

- Arkakapı ve debug seçenekleri

- Gizli Komut Çalıştırma

- Zorlanmış tarama saldırıları

- Üçüncü parti yanlış yapılandırması

- Bilinen Açıklıklar

2002 yılında, açık kaynak kodlu ModSecurity[4] WAF teknolojisini daha erişilebilir kılmak ve ticari davalar, maliyet engelleri ve tescilli kural setleri gibi sanayideki engelleri çözmek adına oluşturulmuştur. ModSecurity, OASIS Web Uygulama Güvenliği Teknik Komitesi'nin (WAS TC) açıklık çalışmasına dayanarak temel bir kural seti oluşturmuştur. 2003 yılında, web güvenlik açıklıkları için yollık bir sıralama olan Açık Web Uygulama Güvenliği Projesi (OWASP) Top 10 Listesi aracılığıyla çalışmaları genişletilmiş ve standardize edilmiştir. Bu liste pek çok uyumluluk kavramı için endüstri standardı olmuştur.

Bundan sonra, kredi kartı sahteciliğindeki artışla daha da büyüyen ticaret endüstrisi ile piyasa büyümeye ve gelişmeye devam etmiştir. Şirketlerin kart sahiplerinin verileri üzerindeki kontrolü artırması için oluşan için Kartlı Ödeme Sistemi Veri Güvenliği Standardı'nın (PCI DSS) gelişmesiyle, güvenlik tarafı daha çok düzenlenmiş ve endüstride daha geniş bir ilgi toplamıştır. Forrester'a göre, 2010 itibarıyla WAF piyasası 200 milyon doları aşmıştır.

Açıklama

Bir web uygulamaları güvenlik duvarı, özel olarak web uygulamalarına uygulanan özel bir uygulama güvenlik duvarı çeşididir. Web uygulamalarının önüne yerleştirilir ve kötücül herhangi bir şeyi tespit edecek ve engelleyecek şekilde çift yönlü web tabanlı (HTTP) trafiği analiz eder. OWASP, WAF için şu genel teknik tanımı sağlamaktadır: “teknik açısından uygulamanın kendisine dayanmaksızın web uygulaması düzeyinde bir güvenlik çözümü".[5] 6.6. gereksinim için PCI DSS Bilgi Eki'ne göre, WAF "bir web uygulaması ve son kullanıcı istemci arasında yerleştirilmiş bir güvenlik politikası uygulayıcısı. Bu fonksiyonalite, yazılım veya donanım üzerinden yani bir uygulama cihazı ile veya yaygın bir işletim sistemi üzerinde çalışan sıradan bir sunucu ile uygulanabilir. Tek başına bir cihaz olabileceği gibi diğer ağ bileşenleriyle de entegre edilebilmektedir." şeklinde tanımlanmaktadır.[6] Diğer bir deyişle, WAF, web uygulamalarındaki açıklıkların harici tehditler tarafından istismar edilmesini engelleyen sanal veya fiziksel uygulama olabilmektedir. Bu açıklıklar, uygulamanın kendisi eski olduğu için veya tasarım olarak yetersiz bir şekilde kodlandığı için olabilmektedir. WAF, bu sorunları özel kural setlerinin ve politikaların yapılandırılmasıyla çözmektedir.

Daha önceden bilinmeyen açıklıklar, sızma testleri veya açıklık taramaları sayesinde tespit edilebilmektedir. Web uygulama güvenlik tarayıcısı olarak da bilinen, bir web uygulamaları zafiyet tarama aracı, SAMATE NIST 500-269'da şu şekilde tanımlanmıştır: "web uygulamalarını olası güvenlik zafiyetleri için inceleyen otomatize bir program. Web uygulamalarına özgü açıklıklar için aramaya ilave olarak, araçlar yazılım kodlama hatalarına da bakabilmektedir.”[7] Açıklıkların giderilmesi genellikle çözüm aşaması olarak anılmaktadır. Kod düzeltmeleri uygulama üzerinde yapılabilmektedir, ancak genelde daha hızlı bir çözüm gerekmektedir. Bu tür durumlarda, geçici ama hızlı bir çözüm sağlamak için özgün bir web uygulama açıklığına özel bir politikanın uygulanması gerekebilmektedir.

WAF'lar nihai bir güvenlik çözümü değildir, ancak bütünsel bir savunma stratejisi sağlamak için, ağ güvenlik duvarları ve saldırı tespit sistemleri gibi diğer ağ seviyesinde güvenlik çözümleri ile beraber kullanılması için tasarlanmıştır.

WAF'lar genellikle, SANS Institute tarafından belirtildiği gibi pozitif güvenlik modeli, negatif güvenlik modeli ya da bu ikisinin bir birleşimini kullanmaktadır.[8] WAF'lar siteler arası betik çalıştırma ve SQL enjeksiyonu gibi saldırıları engellemek için kural tabanlı mantık, ayrıştırma ve imzaların bir kombinasyonunu kullanmaktadır. OWASP, ilk on web uygulaması güvenlik zafiyetlerinin bir listesini oluşturmaktadır. Tüm ticari WAF teklifleri, en azından bu on zafiyeti kapsar. Ayrıca ticari olmayan seçenekler de bulunmaktadır. Daha önce belirtildiği gibi, ModSecurity olarak isimlendirilen açık kaynak kodlu WAF motoru bu seçeneklerden birisidir. Tek başına bir WAF motoru yeterli koruma sağlayamaz, bu yüzden Trustware'ye ait Spiderlabs ile birlikte OWASP, ModSecurity WAF motoru ile kullanılması için GitHub[9] aracılığıyla temel bir kural seti oluşturmuştur ve devam ettirmektedir.[10]

Kullanım seçenekleri

Çalışma modları için verilen isimler değişse de, WAF'lar temelde üç farklı şekilde kullanılmaktadır. NSS Labs'a göre, kullanım seçenekleri şeffaf köprü, şeffaf ters vekil sunucu ve ters vekil sunucudur.[11] 'Şeffaf' HTTP trafiğinin doğrudan web uygulamasına gönderildiğini ifade etmektedir, bu yüzden WAF istemci ile sunucu arasında şeffaftır. Bu durum, WAF'ın ters vekil sunucu olarak çalıştığı ve istemci trafiğinin doğrudan WAF'a gönderildiği ters vekil sunucu kullanıma aykırıdır. WAF sonrasında filtrelenmiş trafiği ayrı bir şekilde web uygulamalarına göndermektedir. Bu IP maskeleme gibi ilave faydalar sağlayabilir, ancak performans gecikmesi gibi dezavantajlar da getirebilmektedir.

Ticari satıcılar

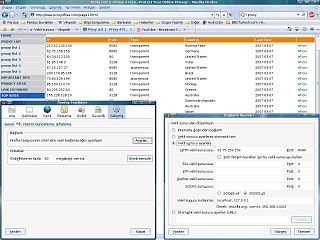

Pek çok ticari WAF ürünü aynı özelliklere sahiptir, ancak aralarındaki en büyük farklılıklar kullanıcı arayüzleri, kullanım ve kurulum seçenekleri veya belirli bir ortam içerisindeki gereksinimleri olmaktadır.

Cihaz

- Monitorapp AIWAF

- Barracuda Networks WAF

- Citrix Netscaler Uygulama Güvenlik Duvarı

- F5 Big-IP Uygulama Güvenlik Yöneticisi

- Penta Security WAPPLES

- Imperva SecureSphere

- Fortinet FortiWeb

- Positive Technologies, PT Uygulama Güvenlik Duvarı

- Ergon Informatik AG, Airlock WAF

Bulut

- AIONCLOUD

- Akamai Technologies Kona

- AWS WAF

- Bekchy

- Cloudbric

- Cloudflare

- F5 Silverline

- Imperva Incapsula

- Verizon Defend

Açık kaynak seçeneği

Açık kaynak kodlu çözümler herkesin genel kullanımı için mevcuttur.

- ModSecurity

- NAXSİ 23 Temmuz 2017 tarihinde Wayback Machine sitesinde arşivlendi.

Ayrıca bakınız

Kaynakça

- ^ Alam, M. Afshar (2009). Recent Developments in Computing and Its Applications. K International House.

- ^ "Perfecto Technologies Delivers AppShield for E-Business - InternetNews". www.internetnews.com. 20 Aralık 2016 tarihinde kaynağından arşivlendi. Erişim tarihi: 20 Eylül 2016.

- ^ "Identifying the 10 most common application-level hacker attacks - Page 1053900 - TechRepublic". TechRepublic. 27 Şubat 2017 tarihinde kaynağından arşivlendi. Erişim tarihi: 20 Eylül 2016.

- ^ "ModSecurity homepage". ModSecurity. 21 Mayıs 2017 tarihinde kaynağından arşivlendi. Erişim tarihi: 29 Nisan 2017.

- ^ Maximillan Dermann; Mirko Dziadzka; Boris Hemkemeier; Alexander Meisel; Matthias Rohr; Thomas Schreiber (7 Temmuz 2008). "OWASP Best Practices: Use of Web Application Firewalls ver. 1.0.5". OWASP (İngilizce). OWASP. 7 Kasım 2016 tarihinde kaynağından arşivlendi. Erişim tarihi: 29 Nisan 2017.

- ^ PCI Data Security Standards Council (Ekim 2008). "Information Supplement: Application Reviews and Web Application Firewalls Clarified ver. 1.2" (PDF). PCI DSS. PCI DSS. 1 Mayıs 2017 tarihinde kaynağından (PDF) arşivlendi. Erişim tarihi: 29 Nisan 2017.

- ^ Paul E. Black; Elizabeth Fong; Vadim Okun; Romain Gaucher (Ocak 2008). "NIST Special Publication 500-269 Software Assurance Tools: Web Application Security Scanner Functional Specification Version 1.0" (PDF). SAMATE NIST. 30 Aralık 2016 tarihinde kaynağından (PDF) arşivlendi. Erişim tarihi: 29 Nisan 2017.

- ^ Jason Pubal (13 Mart 2015). "Web Application Firewalls - Enterprise Techniques". SANS Institute InfoSec Reading Room. 13 Ağustos 2016 tarihinde kaynağından (PDF) arşivlendi. Erişim tarihi: 29 Nisan 2017.

- ^ "Core-Rule Set Project Repository". 24 Şubat 2017 tarihinde kaynağından arşivlendi. Erişim tarihi: 29 Nisan 2017.

- ^ "OWASP ModSecurity Core Rule Set Project". 26 Ocak 2017 tarihinde kaynağından arşivlendi. Erişim tarihi: 29 Nisan 2017.

- ^ "WAF Test Methodology 2.1". NSS Labs. 18 Mayıs 2016. 12 Ekim 2016 tarihinde kaynağından arşivlendi. Erişim tarihi: 29 Nisan 2017.