UDP, TCP/IP protokol takımının iki aktarım katmanı protokolünden birisidir. Verileri bağlantı kurmadan yollar.

İnternet protokol takımı, bilgisayarlar ve ağ cihazları arasında iletişimi sağlamak amacıyla standart olarak kabul edilmiş kurallar dizisidir. Bu kurallar dizisi temel olarak verinin ağ üzerinden ne şekilde paketleneceğini ve iletilen veride hata olup olmadığının nasıl denetleneceğini belirlemektedir.

Network Address Translation (NAT), TCP/IP ağındaki bir bilgisayarın yönlendirme cihazı ile başka bir ağa çıkarken adres uzayındaki bir IP ile yeniden haritalandırma yaparak IP paket başlığındaki ağ adres bilgisini değiştirme sürecidir.

Internet Control Message Protocol (ICMP), hata mesajları ve TCP/IP yazılımının bir takım kendi mesaj trafiği amaçları için kullanılır. ICMP RFC 792'de tanımlanmış ve RFC 950'de revize edilmiştir. Hataları raporlamak için kullanılan, kontrol amaçlı bir protokoldür. Bu şekilde normal kullanımının yanında, uzak sistem hakkında bilgi toplamak için sıkça kullanıldığından çok önemlidir. Genel olarak sistemler arası kontrol mesajları IP yerine ICMP üzerinden aktarılır. ICMP, IP ile aynı düzeyde olmasına karşın aslında kendisi de IP’yi kullanır. ICMP' nin hata raporlamak için kullanılması, IP'yi güvenli yaptığı anlamına gelmez. Datagram, yerine ulaşmayabilir ve bununla ilgili bir hata mesajı da gelmeyebilir. ICMP mesajlarındaki hataları raporlamak için ICMP kullanılmaz. ICMP, TCP/IP' nin işlemesine yardımcı olan bir protokoldür. Her hostta mutlaka ICMP protokolü çalışır. Hata durumunda host tarafından geri bilgilendirmeyi sağlar.

Ping programı, 1983 yılında Mike Muuss tarafından yazılmış bir programdır. Çalışma prensibi hedefe 64 baytlık bir ICMP paketi göndermek ve aynı paketin geri gelmesini beklemek üzerine kuruludur. Sunucu istemciye ne kadar uzak ise, bekleme süresi o kadar artmaktadır.

Trivial File Transfer Protocol (TFTP) 1980 yılında tanımlanmış, FTP' nin temel fonksiyonel şekli olarak ifade edilen basit bir dosya transfer protokolüdür.

Basit Hizmet Algılama Protokolü (SSDP) Basit Hizmet Keşif Protokolü (SSDP), ağ hizmetlerinin ve durum bilgilerinin tanıtılması ve keşfedilmesi için İnternet protokol takımına dayalı bir ağ protokolüdür. Bunu, Dinamik Ana Bilgisayar Yapılandırma Protokolü (DHCP) veya Etki Alanı Adı Sistemi (DNS) gibi sunucu tabanlı yapılandırma mekanizmalarının yardımı olmadan ve bir ağ ana bilgisayarının özel statik yapılandırması olmadan gerçekleştirir. SSDP, Evrensel Tak ve Kullan (UPnP) keşif protokolünün temelidir ve konut veya küçük ofis ortamlarında kullanım için tasarlanmıştır. Resmi olarak Microsoft tarafından bir IETF İnternet Taslağı'nda tanımlanmıştır.ve Hewlett-Packard 1999'da. IETF önerisinin süresi o zamandan beri dolmuş olmasına rağmen SSDP, UPnP protokol yığınına dahil edildi ve nihai uygulamanın bir açıklaması, UPnP standartları belgelerine dahil edildi.

Traceroute ya da İzleme Yolu açık kaynak kodlu bir ağ analizi yazılımıdır.

Nmap, bilgisayar ağları uzmanı Gordon Lyon (Fyodor) tarafından geliştirilmiş bir güvenlik tarayıcısıdır. Taranan ağın haritasını çıkarabilir ve ağ makinalarında çalışan servislerin durumlarını, işletim sistemlerini, portların durumlarını gözlemleyebilir.

ICMPv6(Internet Control Message Protocol Version 6 )

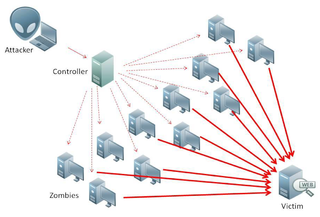

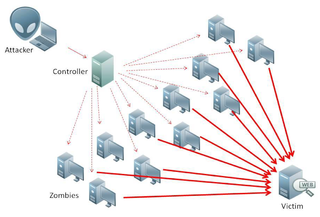

Servis dışı bırakma saldırısı , internete bağlı bir barındırma hizmetinin hizmetlerini geçici veya süresiz olarak aksatarak, bir makinenin veya ağ kaynaklarının asıl kullanıcılar tarafından ulaşılamamasını hedefleyen bir siber saldırıdır. DoS genellikle hedef makine veya kaynağın, gereksiz talepler ile aşırı yüklenmesi ve bazı ya da bütün meşru taleplere doluluktan kaynaklı engel olunması şeklinde gerçekleştirilir. DoS saldırısını; bir grup insanın, bir dükkân veya işyerindeki kapıları tıkayıp, meşru tarafların mağazaya veya işletmeye girmesine izin vermeyerek normal işlemleri aksatması şeklinde örnekleyebiliriz.

Man-in-the-middle saldırısı, saldırganın birbiri ile doğrudan iletişim kuran iki taraf arasındaki iletişimi gizlice ilettiği veya değiştirdiği saldırı türüdür. İletişim ağı üzerinde veri paketleri serbestçe dolaşır. Özellikle broadcast olarak salınan paketler, aynı ağa bağlı tüm cihazlar tarafından görülebilir. İlkesel olarak hedefinde kendi IP'si olmayan bir paketi alan makinelerin, bu paketlerle ilgili herhangi bir işlem yapmamaları gerekir. Ancak istenirse bu paketlere müdahale edebilir ya da içeriğini öğrenebilirler. Aradaki adam saldırısı ağ üzerindeki paketleri yakalayarak manipüle etmek olarak özetlenebilir.

IP spoofing veya IP sahteciliği, sahte kaynak IP adresi ile Internet Protokolü (IP) paketlerinin oluşturulmasıdır. IP spoofing kavramı, ilk olarak 1980'li yıllarda akademik çevrelerde tartışılmıştır.

Tünel protokolü, bir ağ protokolü farklı bir yük-taşıma protokolü içerdiğinde bilgisayar ağ bağlantısı, bir tünel protokolü kullanır. Tünel protokolü kullanılarak, uyumsuz olan bir iletim protokolü üzerinde bir yük-taşıma taşınabilir ya da güvenilmeyen ağlarda güvenli bir yol oluşumu sağlanabilir.

SoftEther VPN, Tsukuba Üniversitesi'nden Daiyuu Nobori'nin yüksek lisans tezi araştırması kapsamında geliştirilen ücretsiz bir açık kaynak kodlu, çapraz platform, çoklu protokol destekli VPN çözümüdür. SoftEther VPN, SSL VPN, L2TP/IPsec, OpenVPN ve Microsoft Güvenli Yuva Tünel Protokolü gibi VPN iletişim kurallarını tek bir VPN sunucusundan verilecek şekilde desteklemektedir. 4 Ocak 2014 tarihinde GPLv2 lisansını kullanarak yayınlanmıştır.

Tekrarlama saldırısı, geçerli bir veri iletiminin kötü niyetlilik veya sahtekarlıkla tekrarlandığı veya geciktirildiği bir ağ saldırısıdır. Bu saldırı, orijinal veri iletimcisi tarafından ya da veri iletimini IP paketi değişimi içeren bir aldatma saldırısı kullanarak kesen ve yeniden ileten bir saldırgan tarafından gerçekleştirilir. Bu, ortadaki adam saldırısının alt kademe versiyonlarından biridir.

Port tarayıcı, açık portlar için bir sunucuyu veya ana bilgisayarı araştırmak için tasarlanmış bir uygulamadır. Bu tür bir uygulama, yöneticiler tarafından bilgisayar ağlarının güvenlik politikalarını doğrulamak ve saldırganlar tarafından bir ana bilgisayar üzerinde çalışan ağ hizmetlerini tanımlamak ve güvenlik açıklarından yararlanmak için kullanılabilir.

Bilgisayar ağlarında, ARP zehirlenmesi saldırganın yerel alan ağı üzerinden sahte Adres Çözümleme Protokolü (ARP) mesajları göndermesi şeklinde tanımlanabilir. Saldırının amacı genellikle, saldırganın MAC adresini, başka bir uç sistemin IP adresiyle bağdaştırarak bu adresinin ağ trafiğini, saldırganın kendi makinesi üzerine yönlendirmesidir.

Stacheldraht, GNU/Linux ve Solaris sistemleri için Mixter tarafından DDoS aracısı olarak çalışan kötü amaçlı bir yazılımdır. Bu araç kaynak adresi sahteciliğini algılar ve otomatik olarak etkinleştirir.

Bir ICMP tüneli, ICMP yankı istekleri ve yanıt paketlerini kullanarak iki uzak bilgisayar arasında gizli bir bağlantı kurar. Bu tekniğin bir örneği ping istekleri ve yanıtları üzerinden tüm TCP trafiğini tünellemektir.