Tor (anonim ağ)

| |

| Geliştirici(ler) | Tor Projesi |

|---|---|

| İlk yayınlanma | 20 Eylül 2002) |

| Güncel sürüm | 0.4.8.12 / 6 Haziran 2024 |

| Programlama dili | C,Python, Rust |

| İşletim sistemi |

|

| Boyut | 50–55 MB |

| Resmî sitesi |

|

| Kod deposu | |

| Makale serilerinden |

|

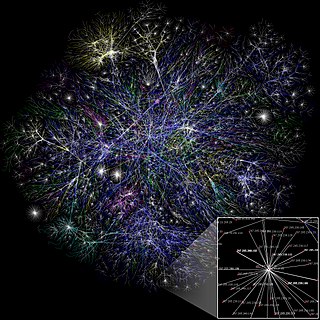

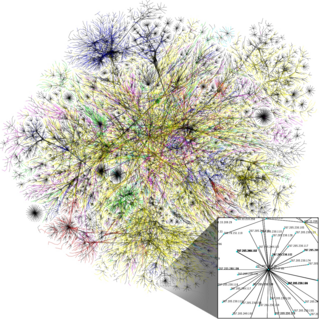

Tor, “The Onion Router" (Türkçe: Soğan yönlendirici) sözcüklerinin baş harflerinden oluşturulmuş, kullanıcılarına anonim iletişim imkânı sağlayan bir ağ ve yazılım projesinin adıdır. Proje dünya üzerinde konuşlanmış 6000'den fazla gönüllü Tor unsurunun (Tor relay)[1] oluşturduğu ağ üzerinden (Tor web tarayıcısı)[2] kullanılarak kullanıcıların gerçek kimliklerini gizleyerek şifreli bir şekilde internete erişmelerine imkân sağlamakta ve takip edilme riskini azaltmaktadır. Her ne kadar hakkında takip edilemediğine dair söylentiler olsa da, bu doğru bilinen bir yanlıştır.[3][4]

Geçmiş

Şimdilerde teknolojinin de gelişmesiyle insanlar internet üzerinden farklı birçok şekilde iletişim kurabilmektedir. Anlık mesajlaşma, görüntülü konuşma ya da başka biçimlerde ses, görüntü ve metin iletebilmek mümkün hale gelmiştir. Bu iletişimi mümkün kılan "ağ" ve "internet" kavramları oluşmaya başladıkları zaman askeri ve akademik açıdan çok büyük anlam ifade etse de şekil değiştirerek yaygınlaşmış ve insanlığın hizmetine sunulmuştur. Başta askeri ve akademik kaygılarla ortaya çıkan bu sistem artık dünya çapında bir sistem olmuş ve dünya insanlarının her katmanı tarafından kullanılır hale gelmiştir. İnsanlığın hizmetine sunulması fikri bu yaygınlaşmanın çekirdeğini oluştururken bütün gelişmeler de kullanım kolaylığı üzerine kurulmuştur. Fakat sistemlerin bu kadar yaygınlaşması demek onların sadece sıradan insanlar tarafından kullanılması anlamına gelmemektedir. Aynı zamanda toplumla, devletle ya da kanunlarla bir şekilde anlaşamayan insanların da kullanacağı anlamına gelir. Bu nedenle bugünlerde ağ ve internet kavramları ilk yaygınlaşmaya başladıkları zamanki fikrin aksine daha çok kontrol edilmeye çalışılan bir alan olmuştur. Devletler, kurumlar, bireyler çeşitli sebeplerden internet kullanımlarını kontrol etmeyi, kısıtlamayı ve engellemeyi istemektedir. Bu durum da bu fikirle çatışan insanların başka yöntemler aramasına neden olmuştur. Anonim ağ fikri ve bu fikrin ürünleri insanların dilediklerini yapması ve bunu yaparken de gerçek kimliklerini gizli tutmasını sağlamıştır.

Anonim Ağ

Teknolojinin bu denli yaygınlaşması ve iletişimin artması bu teknolojilerin toplumların, devletlerin gelenekleri ve kanunlarıyla ters düşen insanlar tarafından da kullanılabileceğini göstermektedir. Bu sebepten devletler veya otoriteler bu tür kullanımları tespit etmek ve engellemek için büyük çaba sarf etmektedir. Ellerinde imkân bulunan her devlet veya otorite bazı yöntemler geliştirerek bu tür kullanımları tespit etmeye, kullanıcıları yakalamaya çalışmaktadır. Bu durum karşısında teknolojinin imkânlarından faydalanmak isteyen kullanıcılar da çaresiz kalmaktansa çeşitli yöntemler geliştirerek bu durumu aşmaya çalışmaktadır. Anonim ağ kavramı insanların kimliklerini ele vermeden internet deneyimi yaşamalarına olanak sağlayan ve devletlerin denetiminden kaçmayı planlayan bir sistemdir. Bu fikirden yola çıkarak günlük hayatta kullanılan pek çok teknolojinin, yazılımın anonimlik sağlayacak şekilde tasarlanması çalışmaları yıllardır sürmektedir. Tor projesi[5] de bu fikrin bir ürünüdür.

Projenin, hedefleri arasında devletle ters düşen insanların, muhbirlerin ya da çeşitli tacizlere maruz kalan insanların kendilerini ifşa etmeden bilgi paylaşabilmeleri gösterilmektedir. Fakat Tor ağının sadece bu insanlar tarafından kullanılmayacağı da bilinmektedir. Anonim kalmaya sadece muhbirlerin değil uyuşturucu satıcılarının, pornografik içerik sağlayanların vb. işler yapanların da ihtiyacıdır. Bu tür anonim ağlar sadece sansürden kaçan sıradan insanların değil suç kartellerinin de ilgi odağıdır.

Anonim Ağ Çeşitleri

Kullanıcılarına kimliklerin gizlemek ve internet ortamında ilettikleri verilerin güvenliği sağlamak için birçok farklı uygulama kullanılmaktadır. Bu uygulamaların bazıları sadece bir vekil sunucu gibi çalışırken, tek başına bir yazılım veya bir işletim sistemi olarak yüklenebilen halleri de vardır. Kimi uygulamanın kendi ağ altyapısı bulunurken kimi de diğer uygulamaların ağ altyapısını kullanmaktadır.

Anonim Ağ Ürünleri

Anonim ağ fikri belirginleştikçe birçok ürünü de ortaya çıkmıştır. Bu ürünlerin oluşması, yaygınlaşması zaman içinde değişiklikler göstermektedir. Aşağıdaki listede insanlara anonimlik veya gizlilik sağlamayı amaç edinmiş bazı ürünler listelenmiştir.

- AnoNet

- Anonymous Internet banking

- Anonymous P2P

- Anonymous remailer

- Bitblinder

- Cipherspace

- Crowds

- Cypherpunk anonymous remailer

- Data haven

- Degree of anonymity

- Entropy (anonymous data store)

- Flash proxy

- Freegate

- Free Haven Project

- Freenet

- Freesite

- Friend-to-friend

- GlobaLeaks

- GNUnet

- GTunnel

- Haystack (software)

- I2P

- IMule

- Infinit

- Java Anon Proxy

- Lantern (software)

- Lolita City

- Marabunta

- Mixmaster anonymous remailer

- Mixminion

- MUTE

- NetShade

- Netsukuku

- Nodezilla

- Onion routing

- Osiris (Serverless Portal System)

- P2PRIV

- Penet remailer

- Perfect Dark (P2P)

- Pseudonymous remailer

- RetroShare

- Robert (P2P Software)

- RShare

- Share (P2P)

- StealthNet

- StegoShare

- Syndie

- Tails (operating system)

- Telex (anti-censorship system)

- The Hidden Wiki

- Tor2web

- Tor Browser

- Tor Mail

- TorSearch

- Turtle F2F

- Ultrasurf

- Unode

- WASTE

- Winny

- XB Browser

- YaCy

Tor (The Onion Router)

Tor, anonim iletişimi mümkün kılan bir anonim ağ ürünüdür. Kullanıcılarının hangi web sitelerini ziyaret ettiği bilgisini koruduğu gibi anlık mesajlaşmaları ve internet üzerinden yapılabilen diğer iletişim çeşitlerine ait bilgilerin takibinin yapılmasını neredeyse imkânsız hale getirmektedir. Tor, kullanıcılarının gizliliğini amaç edinirken bunun yanında kullanıcılarının internet deneyimlerini anonim hale getirerek kullanıcıların özgürlüğünü ve gizli iletişim kurmalarını da sağlar. NSA (National Security Agency)'in ifşa edilen gizli belgelerinde Tor projesi için "tahtını yerinden edecek rakibi olmayan, anonim internetin düşük gecikme süreli, yüksek güvenlikli kralı" olarak bahsedilmektedir. Ayrıca, İngiltere Bilim ve Teknoloji Parlamentosu[6] günlük yaklaşık olarak 2.5 milyon kullanıcının Tor'u kullandığını ve Tor'un anonim internet için bugüne kadarki en popüler iletişim sistemi olduğunu belirtmiştir.[7][8][9]

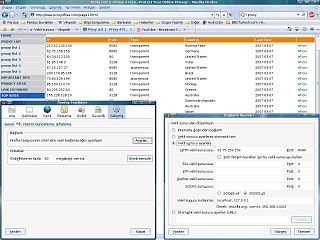

Çalışma Şekli

Tor web tarayıcısı açıldığı anda Tor unsurlarının bulunduğu bir listeden rastgele unsur seçer ve bunlardan verinin üzerinden geçeceği bir tünel (Tor circuit)[10] oluşturur. Tor tarayıcısını kullanarak internete erişmeye çalışan bir kullanıcı, tarayıcıyı açtığında yazılım belirli sayıda Tor unsurunun bulunduğu bir tünel oluşturarak kullanıcının verilerini bu tünel üzerinden gitmek istediği yere ulaştırır. Bu işlem sırasında giden veri her Tor unsuru üzerinden geçerken şifreli bir şekilde iletilir.

Bu tünel oluşturulurken her Tor unsuruna ait bir anahtar ile gidecek veri tarayıcıda şifrelenerek bir sonraki unsura iletilir. Veri sırayla tünel içindeki unsurlar üzerinde ilerlerken bir soğanın katmanlarının içeri doğru açılması gibi her Tor unsurunda şifreli verinin bir katmanı açılır. Bu unsur açtığı katmandan geriye kalan şifreli verinin kendinden sonra hangi unsura gideceğinin çıkartarak veriyi ona iletir. Bu işlem sırasıyla tünel üzerindeki tüm unsurlarda gerçekleşir. Daha sonra veri, çıkış unsuru (Exit node) üzerinden internette erişmek istediği adrese erişir. Bu sırada hiçbir Tor unsuru kendinden bir önceki ve sonraki unsurun IP bilgisi hariç herhangi bir bilgiye sahip değildir.[11]

Bağlantı sırasında bu durum kullanıcıların anonim kalmasını sağlarken her unsur üzerinde verinin şifreli iletilmesi de kullanıcıların veri güvenliğini sağlamaktadır. Bu durum Tor kullanıcılarının yer ve kimlik denetimini çok büyük oranda imkânsız hale getirmektedir. Kullanıcıların internet deneyimleri böylece ağ ve trafik analizine karşı korunmuş olmaktadır.

Tor, ağın daha verimli çalışması için oluşturduğu sanal tünelleri en fazla 10 dakika boyunca kullanmaktadır. Daha sonra gönderilecek veriler yeniden kurulacak bir tünel üzerinden iletilir.

Bununla beraber Tor anonimlik için tüm problemleri tek başına çözemez. Eğer kullanıcı Tor üzerinden gerçek bilgilerini kullanırsa kullanıcının anonimliğinden bahsetmek mümkün değildir. Ayrıca eğer kullanıcının bilgisayarından çıkan ve gideceği adresi aynı anda izleyen bir saldırgan bu iki nokta arasında zamana bağlı istatistiksel bir analiz yaparsa bu durum da kullanıcılarının anonimliğini tehlikeye atabilir.[12]

Tor kullanıcılarına sadece web sitesi ziyareti değil, anlık mesajlaşma ve çevrimiçi alışveriş konularında da koruma sağlamaktadır.

Tor tüm bunları yaparken kullanıcılarının özgürlüğünü amaç edinmektedir. Bu nedenle Edward Snowden tarafından ifşa edilen NSA’ye ait dokümanlarda Tor için “tahtını yerinden edecek rakibi olmayan, yüksek güvenlik sağlayan anonim ağ” olarak bahsedilmektedir.[7][8]

Bununla beraber Tor internette sansürlenen içeriklere erişmek için kullanılmaktadır. Özellikle Ortadoğu’da yakın zamanda meydana gelen Arap baharı olaylarında Tor’un sansürlenmiş ve engellenmiş kaynaklara erişmedeki rolü çok büyüktür.[13][14] Tor’un anonim ve şifreli bağlantı sağlama yeteneği de birçok yazılımın esin kaynağı olmuştur. Tor altyapısını kullanarak iletişim sağlayan birçok ürün ortaya çıkmıştır.

Tor kullanıcılarına anonim internet deneyimi sağlarken web sitelerinin kullanıcılarını takip etmesini, onların ziyaretlerinden bilgi elde edilmesini engeller.

Bunların yanında Tor sadece içeriğe ulaşmaya çalışan kullanıcılara hizmet vermekle kalmaz. Kullanıcıları Tor saklı servisleri[15] şeklinde web sitesi yayınlayabilir ya da anonim olarak başka servisler sunabilirler.

Tor bireysel amaçlar için kullanılmakla kalmaz. STK (Sivil Toplum Kuruluşları), gazeteciler ve birçok kurum Tor altyapısı üstünden haberleşebilmektedir. Örneğin NSA’ye ait dokümanları Edward Snowden, Tor üzerinden The Guardian ve Washington Post’a göndermiştir.[16][17][18][19] Yazılı ve görsel basının uzun süredir bu yolu kullanarak muhbirlerle iletişim kurduğu da bilinmektedir. STK’larda Tor’u çok yoğun şekilde kullanmaktadır. Özellikle yurtdışında kritik bölgelerde faaliyet yürüten kurum çalışanları, STK destekçileri kendilerini ifşa etmeden çalışmalarını bu yolla sürdürebilmektedirler.[20][21][22]

Tarihi

Tor projesinin tarihi 1995 yılına kadar gitmektedir. ABD Deniz Harp Araştırma Laboratuvarı[23] çalışanlarından Paul Syverson, Micheal Reed ve David Goldschlog tarafından[24] ABD gizli servislerinin çevrimiçi istihbarat iletişimini koruma amacıyla hayalet bir proje olarak başlamıştır.

Proje ilk yıllarında ONR (the Office of Naval Research)[25] ve DARPA (Defense Advanced Research Projects Agency)[26] tarafından desteklenmiştir. Tor projesi askeri ve istihbari amaçlarla başladığı zaman hedefleri arasından mahremiyet yoktu. Bunun yerine askerî personel ve istihbarat faaliyetleri için bir maskeleme görevi görüyordu.

90lı yıllarda internetin ve teknolojik altyapının yaygınlaşmasıyla, askerî personelin de bu imkânlardan faydalanması gerekiyordu. Fakat bu yararlanma sıradan bir kullanıcı gibi olamazdı. Çünkü bir istihbarat çalışanı istihbarat merkezine bilgiyi çevrimiçi iletirken normal yollarla iletemezdi. Ayrıca bağlandığı adresi ve kendisini bu yolla deşifre edebilirdi. Halka açık internet kaynakları üzerinden devlete ait askeri ve istihbarı faaliyetlerin yapılması fikri onion routing kavramını ortaya çıkarmıştır.

1995 yılında başlayan Tor çalışmalarının yavaş ilerlemesi ve yeterli sonuçlar alınamaması ekibin yenilenmesine neden olmuştur. 2002 yılında Tor projesi farklı bir faza geçerek MIT (Massachusetts Institute of Technology)[27] ‘den Roger Dingledine ve Nick Mathewson isminde[24] 2 doktora öğrencisi ekibe alındı. Bundan sonraki yıllarda Paul Syverson komutasında bu üçlü Tor projesi üzerinde çalıştı.

Üç araştırmacı projeyi sürdürmeye karar verdikten çok kısa bir süre sonra sadece askeri amaçlı kurulacak böyle bir sistemin ajanları yeterince koruyamayacağını anladı. Bu nedenle ağın geniş kitleler tarafından kullanılması, sıradan insanların da bu ağa dâhil olması gerekiyordu. Bu amaçla Tor Deniz Harp Araştırma laboratuvarında ayrıldı. Böylece Tor kullanıcıları rahatça çeşitlilik gösterebilecekti.

Bu aşamadan sonra Tor herkesçe kullanılabilecek şekilde tasarlandı. Burada amaç Tor ağında çok fazla kullanıcı ve unsur bulundurarak gizlenmeyi sağlamaktı.[28]

2004 yılına gelindiğinde ABD Deniz Harp Araştırma Laboratuvarı Tor ile neredeyse tüm iletişimini kesti. Tor’u açık kaynak lisanslı bir proje haline getirip herkese açtı. Proje açık kaynak haline gelince EFF (The Electronic Frontier Foundation)[29] bu projeyi devraldı.

Tor devralındıktan sonra çalışmaların devamı için bir süre EFF tarafından desteklendi. Bundan sonra 502(c)(3) kapsamında kâr amacı gütmeyen, vergiden muaf bir araştırma projesi haline getirildi.

Fakat Tor ilk yıllarında basın tarafından askeri kökenli bir proje olduğundan dolayı yerilmiştir. EFF, Tor’un bu kötü izlenimini ortadan kaldırmak için çalışmalar yapmıştır.

İlerleyen yıllarda projeye destek verenler arasına sivil toplum örgütleri, gazeteciler, federal hükûmetler katılmıştır. Şu an aktif olarak 4300 bireysel sponsorun yanında aşağıda listelenmiş kurumsal sponsorlar da projeye destek vermektedirler.[30]

- Reddit (2015)

- Radio Free Asia (2012-2016)

- National Science Foundation

- Georgia Tech

- Princeton University (2012-2016)

- University of Minnesota (2013-2017)

- Hivos/The Digital Defenders Partnership[31] (2014-2015)

- SRI International (2011-2015)

- US Department of State Bureau of Democracy, Human Rights, and Labor[32] (2013-2016)

- Kuzey Amerikada Anonim Bir ISP (Internet Service Provider) (2009-)

Etkisi

Tor, tutuklanmadan ve izlenmeden kaçan politik aktivistlere, sansürleri aşmak isteyen sıradan web kullanıcılarına ve şiddet tehlikesi altında bulunan ya da tacizlere maruz kalan kadınlara internet ortamında anonimlik ve gizlilik sağladığından birçok övgü toplamıştır. Bu övgüleri sıralayanlar arasında NSA, BussinessWeek[33] gibi önemli kuruluşlar da vardır. Bununla beraber bazı medya organlarında Tor ile ilgili olarak "sofistike gizlilik aracı, kullanımı çok kolay ve hatta dünyanın en iyi siber casuslarının nasıl kırılabileceğine dair fikirlerinin olmadığı" gibi iddialı cümleler olduğu görülmüştür.

2011 Martında Tor Projesi Özgür Yazılım Vakfı tarafından verilen "Toplumsal Fayda Gözeten Proje Ödülü"nü aldı. Bu toplantıda yapılan bir konuşmadaki alıntıda Tor'un sağladığı faydalar şöyle belirtilmiştir. "Tor anonimliklerini ve gizliliklerini ihmal etmeden dünya genelinde 36 milyon kullanıcıya ifade özgürlüğü ve internete özgürce erişim tecrübesi yaşatmıştır. Tor ağı, özellikle İran'da ve yakın zamanda Mısır'da meydana gelen muhalif hareketlerde önemli rol oynamıştır."

2012 yılında ForeignPolicy[34] dergisi Dingledine, Mathewson ve Syverson'u[24] "muhbirler için webi güvenli bir yer yapma" fikrinden dolayı en iyi 100 küresel düşünce adamı listesine aldı.

2013 yılında, Jacob Appelbaum Tor'u şöyle tanımlamıştır. "Tor, insanların anonimiliklerini tekrar istemesine ve bunu kazanmasına yardımcı olan araçların bulunduğu ekosistemin bir parçasıdır. Tor insanlara her türlü bilgiyi elde etmesinde yardımcı olur. Bunu yaparken başkalarının birbirine yardım etmesini hatta kendi kendinize yardım etmenizi sağlar. Tor hayatın her kademesine yayılmış geniş bir kitle tarafından desteklenir ve herkese açıktır."

Haziran 2013'te muhbir Edward Snowden PRISM (Planning Tool for Resource Integration, Synchronization, and Management) hakkındaki bilgileri The Washington Post 'a ve ['The Guardian] 'a gönderirken Tor kullanmıştır.[35]

2014 yılında Rus hükümeti Tor anonim ağı üzerindeki kullanıcılar hakkında teknik detaylar toplayacak ve bu kullanıcıların kullandığı araçlar ve servisler hakkında bilgi elde etmek için çalışacaklara 111.000$ sözleşme bedeli önermiştir.

Tor'u savunanlar, onun özellikle internetin sansürlendiği ülkelerde ifade özgürlüğünü desteklediği ve bunu yaparken de insanların anonimliğine ve gizliliğine herhangi bir zarar vermediğini belirtmektedir.

Tor projesi ilk olarak ABD istihbarat teşkilatları adına ortaya çıktı. İlerleyen zaman içinde ABD hükümeti tarafından desteklenmeye başlandı. Bu dönemlerde hesap verilebilirliğe ve şeffaflığa değer veren bir kültürden ziyade daha çok hayalet bir proje olduğu için eleştirilere maruz kalmıştır. 2012 yılı itibarıyla Tor projesinin 2 milyon dolar yıllık bütçesinin %80'i ABD Dışişleri Bakanlığı,[36] Ulusal Bilim Vakfı[37] tarafından "otoriter rejimlerde demokrasi savunucularına yardım etmek için" karşılanmaktadır. Bütçenin geri kalan kısmı da aralarında İsveç hükümeti, sivil toplum örgütleri ve binlerce bireysel sponsordan karşılanmaktadır. Tor mimarlarından Dingledine, ABD Savunma Bakanlığı'ndan aldıkları desteklerin tedarik sözleşmesinden ziyade bir araştırma hibesi olduğunu belirtmiştir. Bunun yanında Tor yöneticilerinden Andrew Lewman[24] da, Federal hükümetlerden destek kabul etseler de NSA ile Tor kullanıcılarının bilgilerini açığa çıkartacak herhangi bir işbirliği içinde olmadıklarını belirtmiştir.

Tor'a yapılan eleştirilerden bir tanesi de Tor'un vadettiği güvenliği sağlayamadığı yönündedir. Bunun içinde ABD kolluk kuvvetlerinin bu konudaki araştırmalarını ve bir alan adı barındırma firması olan Freedom Hosting[38] ve Tor saklı servisler üzerinden hizmet veren e-ticaret sitesi SilkRoad'un kapatılmasını işaret etmekteler. Ekim 2013'te The Guardian,[39] Edward Snowden tarafından sızdırılan dokümanların incelenmesinden sonra NSA'in Tor ağına yaptığı saldırılarda kısmen başarılı olsa da Tor ağını aşamadığını raporlamıştır. Yine Edward Snowden tarafından sızdırılan dokümanlarda 2012 yılında "Tor Stinks" adında bir sunumda NSA'in Tor ağındaki tüm kullanıcıları için hiçbir zaman tam kimlik çözümlemesi yapamayacaklarını fakat bazı manuel tekniklerle ancak çok küçük bir kısmının kimliklerinin çözümlenebileceğini kaydetmiştir. Tor ağındaki bir kullanıcı yakalandığında ya da tutuklandığında bunun sebebi Tor ağının ana çekirdeğinin güvensiz olması değil insani hataların buna sebep olduğu yönündedir. Örneğin 7 kasım 2014 tarihinde, FBI, ICE, Homeland Security ve European Law Enforcement Agency tarafından 400 sayfalık 27 web sitesi kapatıldı ve 17 kişi tutuklandı. Fakat Der Spiegel 2014'ün sonlarında, Edward Snowden'a ait yeni belgeler yayınladı. Bu dokümanlarda NSA'in Tor'u bir tehdit olarak gördüğü ve Tor'un OTR, Cspace,[40] ZRTP, Redphone,[41] Tails,[42] ve TruCrypt gibi diğer gizlilik araçlarıyla beraber kullanılması durumunda felaketler ortaya çıkarabileceğine değinilmiştir.

Ekim 2014 tarihinde Tor projesi Thompson Communication[43] isimli halka ilişkiler firmasıyla anlaşarak kamuoyu nezdinde imajını değiştirmek ve özellikle "darknet", "hidden services"[15] gibi kullanımının çokça problem yarattığı kavramların daha iyi ve doğru anlaşılması için gazetecilere Tor'un teknik altyapısı hakkında eğitimler vermekte.

Kullanımı

Tor yasal veya yasal olmayan birçok amaç için çok geniş sayıda insan tarafından internet erişimi, sohbet veya anlık mesajlaşma için kullanılmaktadır. Örneğin Tor'u kullananlar arasında suç kartelleri, hacktivist gruplar, kolluk kuvvetleri bulunabilir.

Tor ayrıca devlet yetkililerini eleştirmek, sansürlenmiş bilgilere erişmek ve politik aktiviteler organize etmek amacıyla da kullanılmaktadır.

The Economist 'te, Bitcoin ve SilkRoad ile ilişkilendirilerek yapılan değerlendirmede Tor için "webin karanlık köşesi" olarak bahsedilmiştir. Tor her ne kadar yeterince başarılı olmasalar da hem NSA'in hem de İngiltere GCHQ Sinyal İstihbaratının hedefindedir. Hatta İngiltere Ulusal Suç Ajansı[44] Notarise Operasyonu[45][46][47][48][49] ismiyle meşhur bir operasyon da yapılmış ve başarılı olunmuştur. Aynı zamanda GCHQ, SHADOWCAT isminde "SSH üzerinden uçtan uca şifreleme yaparak VPS'e erişmek için Tor kullanan" bir araca da sahiptir.[50][51][52]

Tor, anonim hakaret, hassas bilgilerin sızdırılması, yasal olmayan cinsel içeriklerin sunulması, satışı yasak olan kimyasal maddelerin, silahların çalıntı kredi kart numaralarının satılması, banka ve kredi kartı dolandırıcılığı gibi kara borsa işlemleri için Bitcoin ile beraber kullanılabilmektedir.

CNET'te yayınlanan bir habere göre Tor'un anonimlik fonksiyonu "EFF ve diğer bazı sivil gruplar tarafından muhbirlerin, insan hakları çalışanları ve gazetecilerle iletişim kurmasını sağlamasından" onaylanmıştır. EFF'nin Surveillance Self-Defense rehber dokümanında Tor'un çok geniş anlamda gizliliği ve anonimliği koruduğu ifade edilmiştir.[53][54][55]

Yine 2014 yılında EFF'den Eva Galpherin[56] BusinessWeek'e verdiği bir demeçte Tor'un en büyük probleminin basın olduğunu belirtmiş ve devamında hiç kimsenin istismar edilen biri hakkında haber yapmadığını sadece herkesin çocuk pornosu indirdiği için tutuklananlar hakkında haber yaptığından yakınmıştır.

Tor projesine göre Tor ağına katılanlar arasında bağlandıkları sitelerden aktivitelerini gizlemek isteyen normal kullanıcılar, siber istihbarat faaliyetlerinden kaçan insanlar, içerik veya internet erişimine yapılan sansürden kaçan insanlar özellikle de gazeteciler, aktivistler ve askeri çalışanlar bulunmaktadır. Ekim 2013 itibarıyla Tor ağına dahil olan kullanıcı sayısı 4 milyondur. Wallstreet Journal'e göre 2012 yılında Tor trafiğinin %14ü Amerika Birleşik Devletlerinden gelen bağlantılardan oluşmaktadır. İkinci en büyük payı ise internet erişiminin sansürlendiği ülkelerden geldiği yönünde.

Tor aynı zamanda aile içi şiddete, dijital sarkıntılıklara maruz kalanlar ve onlara yardım etmek isteyen sivil toplum örgütleri arasında da kullanılmaktadır. SecureDrop ile birlikte The Guardian, The New Yorker, The Intercept gibi haber kuruluşlarının da muhbirlerinin gizliliğini korumak için Tor kullandığı bilinmektedir.

Tor'un yöneticilerinden Andrew Lewman Ağustos 2014'te NSA ve GCHQ ajanlarının anonim olarak Tor hakkında açıklıklar raporladığını da belirtmiştir.

Tor Projesinin sıkça sorulan sorular kısmında EFF'nin açıklamalarını destekleyen nedenler şöyle sunuluyor:[57]

- Suçlular zaten kötü şeyler yapabiliyorlar. Kanunlardan kaçmayı amaçladıkları için zaten Tor'dan daha iyi gizlilik sunan imkânlara sahipler.

- Tor kanunlara uyan sıradan insanları korumayı amaçlamaktadır.

- Suçlular teoride Tor'u kullanabilirler, ama zaten ellerinde Tor'dan daha iyi imkânlar var. Tor'u kapatmak onların suç işlemesine engel olmayacaktır. Bunun aksine Tor ve diğer gizlilik araçları kimlik hırsızlıklarına, fiziksel sarkıntılıklar gibi sorunlarla mücadele etmektedir.

Saklı Servisler

Tor kullanıcılara anonimlik sağladığı gibi sunuculara da bu imkânı sağlar. Sadece Tor ağından gelen bağlantıları kabul edecek şekilde ayarlanan sunucular Tor saklı servisler[15] olarak isimlendirilmektedir. Bir Tor saklı servisi IP adresiyle değil "onion" adresi ile tanınır. Bu da IP adresinin sızmasını engeller. Tor ağı güvenlik duvarı veya NAT (Network Address Translation) arkasında olsa bile bu adresi anlar ve bu adresten gelen ya da bu adrese giden tüm trafiği ona göre yönlendir. Bu servislere ulaşmak için ancak Tor web tarayıcı[58] kullanılmalıdır.

2004 yılından beri Tor saklı servisler kullanılabiliyor. Genel olarak Tor saklı servislerin tanımlandığı bazı veri tabanları olsa da tüm saklı servislerin tanımlı olduğu bir veri tabanı Tor'un merkezi olmayan yapısından dolayı yoktur. Bu nedenle Tor saklı servislerden ancak halka açık kataloglarda ismi geçenlere erişilebilir.

Tor saklı servisleri Tor'un çıkış unsurlarını kullanmayıp uçtan uca şifreleme kullandıklarından ağ trafiği dinleme saldırılarına karşı dayanıklılardır. Fakat yine de Tor saklı servislerine ait bazı güvenlik problemleri mevcuttur. Örneğin; Tor üzerinden ulaşılabilen bir Tor gizli servisine internet üzerinden de ulaşılabiliyorsa yapılacak trafik korelasyonu ataklarından[59] kaynaklı olarak bu servisin yeterince gizli olduğu söylenemez. Diğer problemler arasında da sunucuların yanlış yapılandırması, kullanıcı hataları gelmektedir.

Bunun yanında Tor saklı servislerine Tor2Web[60] servisi kullanılarak herhangi bir istemci taraflı yapılandırma yapmadan standart web tarayıcılarından da erişilebilir.

Zayıflıkları

Diğer birçok anonim ağ altyapısı gibi Tor da sınırlardaki trafiği izlenmeye karşı korumamaktadır/koruyamamaktadır. Tor sadece trafik analizine karşı korurken, uçtan uca oluşan trafiği korelasyona karşı koruyamamaktadır. Bu ne kadar böyle olsa da Tor "köprüleri" kullanmak ve bağlandığınız noktada bir SSL sertifikası olması bunu kısmen engelleyecektir.

Burada listelenen ataklara rağmen Tor ve JonDonym gibi onun alternatifi olan anonim ağlar VPN (Virtual Private Network) servislerine göre trafik korelasyonuna karşı daha dayanıklıdırlar. 2009 yılında yapılan bir çalışmada, bir WLAN veya ISP üzerinden geçen trafiği zamana ve boyuta göre analiz eden biri VPN trafiğini Tor ve JonDonym'a göre daha rahat analiz edebildiği tespit edilmiştir.

Bununla beraber Michigan Üniversitesinden bazı araştırmacılar geliştirdikleri bir ağ tarama aracı ile Tor köprü unsurlarının %86'sını tespit edebilmişlerdir.

Dinleme Saldırıları

Özerk Sistem Kullanarak Dinleme

Eğer TOR ağının her uçlarında bulunan Tor giriş unsuru ve Tor çıkış unsurlarına bağlanan özerk bir sistem varsa, bu sistem giriş unsuruna giren trafik ve çıkış unsurundan çıkan trafik arasında istatistiksel yollarla korelasyon yapıp hangi istemcinin hangi destinasyona gittiği çıkarılabilir. 2012 yılında LASTor Tor ağının her iki ucunda bulunup trafik korelasyonu yapmaya çalışan olası özerk sistemler tespit etmiş ve Tor ağ yolu seçme algoritmasında bu sistemlerin kullandığı yolları kullanmaktan kaçınmaya çalışmıştır. Ayrıca bu makalede Tor'un düşük gecikme süreli ağ özelliğinin coğrafik olarak en yakın yollun seçilmesi sağlanarak geliştirildiği aktarılmıştır.

Çıkış Unsuru Üzerinde Yapılan Dinleme

2007 yılında İsveçli bir güvenlik danışmanı olan Dan Egerstad, kendisini Tor çıkış unsuru olarak tanımladıktan sora üzerinden geçen trafikten bazı kullanıcı adı/parola ikililerini elde ettiğini duyurdu. Tor ağındaki çıkış unsurları ile bağlanacakları hedef sunucu arasında SSL veya TLS gibi uçtan uca şifreleme sağlayan bir yapı kullanılmadığından, üzerinden geçen trafiği yakalayan her çıkış unsuru şifreli olmayan bu bağlantılardan bilgi elde edebilir. Bu durum Tor kullanıcısının anonimliğini etkilemezken sadece gönderdiği bilginin ifşa olabilmesine neden olur. Bununla beraber Egerstad Tor ağında istihbarat örgütlerine ait olan birçok çıkış unsurunun bulunabileceğini de şöyle dile getirmiştir: "Tor ağındaki unsurları biraz incelediğinizde bazılarının yüksek bağlantı hızlarından kaynaklı olarak aylık binlerce dolar harcadığını fark ediyorsunuz. Bu sunucular ağır görevler yapmaktalar. Kim anonim olmak için bu kadar para öder?"

Çıkış Unsurlarının Engellenmesi

Ayrıca web sitesi yöneticileri Tor ağından gelen trafiği bloklayabilir ya da bu ağdan gelen kullanıcıların yaptıkları işlemleri kısıtlayabilirler. Örneğin Tor ağından Wikipedia'ya ulaşabilirsiniz ama düzeltme ve kayıt ekleme işlemleri yapamazsınız. Bunun sebebi MediaWikinin TorBlock eklentisidir.

Keskin Nişancı Saldırısı

Jensen ve arkadaşları Tor unsurlarının yazılımları üstünde DDOS (Distributed Denial of Service) a sebep olabilecek bir saldırı türü geliştirdiler ve bu saldırıya karşı alınabilecek önlemler hakkında bazı bilgiler verdiler. Bu saldırıda aralarında anlaşmış bir istemci ve sunucu kullanılmış ve Tor çıkış unsurlarının ağdaki kullanıcıların bağlantılarına cevap verebilme sayısını doldurup bu unsuru devre dışı bırakmak amaçlanmıştır. Saldırgan bu saldırıyı kullanılarak Tor çıkış unsurlarının büyük kısmını devre dışı bırakıp bağlantıların kendi çıkış unsurları üzerinden daha çok geçmesini sağlamaya çalışır.

Heartbleed Açıklığı

2014 yılında OpenSSL kütüphanesinde bulunan Heartbleed açıklığı Tor ağını da etkilemiştir. Bu sırada Tor unsurlarının gizli anahtarları yenilenmiştir. Bununla beraber Tor projesi Tor unsurlarını ve Tor saklı servislerini işletenlerin OpenSSL kütüphanesinin yamalarını geçtikten sonra eski sertifikaları iptal edip yenilerini yayınlamalarını tavsiye etmiştir.

Kaynakça

- ^ "Arşivlenmiş kopya". 6 Mayıs 2017 tarihinde kaynağından arşivlendi. Erişim tarihi: 18 Mart 2017.

- ^ "Arşivlenmiş kopya". 13 Mart 2017 tarihinde kaynağından arşivlendi. Erişim tarihi: 18 Mart 2017.

- ^ "Arşivlenmiş kopya". 4 Nisan 2015 tarihinde kaynağından arşivlendi. Erişim tarihi: 30 Nisan 2015.

- ^ "Arşivlenmiş kopya". 16 Mayıs 2015 tarihinde kaynağından arşivlendi. Erişim tarihi: 30 Nisan 2015.

- ^ "Arşivlenmiş kopya". 9 Nisan 2010 tarihinde kaynağından arşivlendi. Erişim tarihi: 29 Ağustos 2012.

- ^ "Arşivlenmiş kopya". 23 Nisan 2015 tarihinde kaynağından arşivlendi. Erişim tarihi: 30 Nisan 2015.

- ^ a b "Arşivlenmiş kopya". 1 Mayıs 2015 tarihinde kaynağından arşivlendi. Erişim tarihi: 30 Nisan 2015.

- ^ a b "Arşivlenmiş kopya" (PDF). 29 Nisan 2015 tarihinde kaynağından arşivlendi (PDF). Erişim tarihi: 30 Nisan 2015.

- ^ "Arşivlenmiş kopya". 2 Nisan 2015 tarihinde kaynağından arşivlendi. Erişim tarihi: 30 Nisan 2015.

- ^ "Arşivlenmiş kopya". 30 Nisan 2015 tarihinde kaynağından arşivlendi. Erişim tarihi: 30 Nisan 2015.

- ^ "Arşivlenmiş kopya" (PDF). 16 Şubat 2015 tarihinde kaynağından arşivlendi (PDF). Erişim tarihi: 30 Nisan 2015.

- ^ "Arşivlenmiş kopya" (PDF). 12 Nisan 2015 tarihinde kaynağından arşivlendi (PDF). Erişim tarihi: 30 Nisan 2015.

- ^ "Arşivlenmiş kopya". 5 Mayıs 2015 tarihinde kaynağından arşivlendi. Erişim tarihi: 30 Nisan 2015.

- ^ "Arşivlenmiş kopya". 5 Mayıs 2015 tarihinde kaynağından arşivlendi. Erişim tarihi: 30 Nisan 2015.

- ^ a b c "Arşivlenmiş kopya". 30 Nisan 2015 tarihinde kaynağından arşivlendi. Erişim tarihi: 30 Nisan 2015.

- ^ "Arşivlenmiş kopya". 22 Nisan 2015 tarihinde kaynağından arşivlendi. Erişim tarihi: 30 Nisan 2015.

- ^ "Arşivlenmiş kopya". 8 Mayıs 2015 tarihinde kaynağından arşivlendi. Erişim tarihi: 30 Nisan 2015.

- ^ "Arşivlenmiş kopya". 27 Nisan 2015 tarihinde kaynağından arşivlendi. Erişim tarihi: 30 Nisan 2015.

- ^ "Arşivlenmiş kopya". 21 Mart 2015 tarihinde kaynağından arşivlendi. Erişim tarihi: 30 Nisan 2015.

- ^ "Arşivlenmiş kopya". 19 Mart 2015 tarihinde kaynağından arşivlendi. Erişim tarihi: 30 Nisan 2015.

- ^ "Arşivlenmiş kopya" (PDF). 23 Haziran 2015 tarihinde kaynağından arşivlendi (PDF). Erişim tarihi: 30 Nisan 2015.

- ^ "Arşivlenmiş kopya". 3 Mayıs 2015 tarihinde kaynağından arşivlendi. Erişim tarihi: 30 Nisan 2015.

- ^ "Arşivlenmiş kopya". 19 Mart 2009 tarihinde kaynağından arşivlendi (PDF). Erişim tarihi: 30 Nisan 2015.

- ^ a b c d "Arşivlenmiş kopya". 5 Şubat 2017 tarihinde kaynağından arşivlendi. Erişim tarihi: 30 Nisan 2015.

- ^ "Arşivlenmiş kopya". 7 Mayıs 2015 tarihinde kaynağından arşivlendi. Erişim tarihi: 30 Nisan 2015.

- ^ "Arşivlenmiş kopya". 30 Nisan 2015 tarihinde kaynağından arşivlendi. Erişim tarihi: 30 Nisan 2015.

- ^ "Arşivlenmiş kopya". 20 Ağustos 2008 tarihinde kaynağından arşivlendi. Erişim tarihi: 30 Nisan 2015.

- ^ "Arşivlenmiş kopya". 9 Şubat 2015 tarihinde kaynağından arşivlendi. Erişim tarihi: 30 Nisan 2015.

- ^ "Arşivlenmiş kopya". 16 Ekim 2008 tarihinde kaynağından arşivlendi. Erişim tarihi: 30 Nisan 2015.

- ^ "Arşivlenmiş kopya". 27 Temmuz 2011 tarihinde kaynağından arşivlendi. Erişim tarihi: 24 Ocak 2012.

- ^ "Arşivlenmiş kopya". 17 Mart 2015 tarihinde kaynağından arşivlendi. Erişim tarihi: 5 Mayıs 2015.

- ^ "Arşivlenmiş kopya". 16 Mayıs 2015 tarihinde kaynağından arşivlendi. Erişim tarihi: 5 Mayıs 2015.

- ^ "Arşivlenmiş kopya". 28 Nisan 2015 tarihinde kaynağından arşivlendi. Erişim tarihi: 30 Nisan 2015.

- ^ "Arşivlenmiş kopya". 30 Nisan 2015 tarihinde kaynağından arşivlendi. Erişim tarihi: 30 Nisan 2015.

- ^ "Arşivlenmiş kopya". 11 Mayıs 2015 tarihinde kaynağından arşivlendi. Erişim tarihi: 30 Nisan 2015.

- ^ "Arşivlenmiş kopya". 11 Aralık 2015 tarihinde kaynağından arşivlendi. Erişim tarihi: 30 Nisan 2015.

- ^ "Arşivlenmiş kopya". 27 Şubat 2008 tarihinde kaynağından arşivlendi. Erişim tarihi: 30 Nisan 2015.

- ^ Gallagher, Sean (4 Ağustos 2013). "Alleged Tor hidden service operator busted for child porn distribution". Ars Technica (İngilizce). 5 Ağustos 2013 tarihinde kaynağından arşivlendi. Erişim tarihi: 22 Ekim 2023.

- ^ "Arşivlenmiş kopya". 30 Nisan 2015 tarihinde kaynağından arşivlendi. Erişim tarihi: 30 Nisan 2015.

- ^ "Arşivlenmiş kopya". 23 Nisan 2015 tarihinde kaynağından arşivlendi. Erişim tarihi: 30 Nisan 2015.

- ^ "Arşivlenmiş kopya". 7 Mart 2014 tarihinde kaynağından arşivlendi. Erişim tarihi: 30 Nisan 2015.

- ^ "Arşivlenmiş kopya". 5 Kasım 2012 tarihinde kaynağından arşivlendi. Erişim tarihi: 30 Nisan 2015.

- ^ "Arşivlenmiş kopya". 18 Nisan 2015 tarihinde kaynağından arşivlendi. Erişim tarihi: 30 Nisan 2015.

- ^ http://www.nationalcrimeagency.gov.uk/tarafından[]

- ^ "Arşivlenmiş kopya". 5 Mayıs 2015 tarihinde kaynağından arşivlendi. Erişim tarihi: 5 Mayıs 2015.

- ^ "Arşivlenmiş kopya". 5 Mayıs 2015 tarihinde kaynağından arşivlendi. Erişim tarihi: 5 Mayıs 2015.

- ^ "Arşivlenmiş kopya". 5 Mayıs 2015 tarihinde kaynağından arşivlendi. Erişim tarihi: 5 Mayıs 2015.

- ^ "Arşivlenmiş kopya". 5 Mayıs 2015 tarihinde kaynağından arşivlendi. Erişim tarihi: 5 Mayıs 2015.

- ^ "Arşivlenmiş kopya". 5 Mayıs 2015 tarihinde kaynağından arşivlendi. Erişim tarihi: 5 Mayıs 2015.

- ^ "Arşivlenmiş kopya". 16 Eylül 2014 tarihinde kaynağından arşivlendi. Erişim tarihi: 5 Mayıs 2015.

- ^ "Arşivlenmiş kopya". 5 Mayıs 2015 tarihinde kaynağından arşivlendi. Erişim tarihi: 5 Mayıs 2015.

- ^ "Arşivlenmiş kopya" (PDF). 5 Mayıs 2015 tarihinde kaynağından (PDF) arşivlendi. Erişim tarihi: 5 Mayıs 2015.

- ^ "Arşivlenmiş kopya". 2 Mayıs 2015 tarihinde kaynağından arşivlendi. Erişim tarihi: 5 Mayıs 2015.

- ^ "Arşivlenmiş kopya". 14 Mayıs 2015 tarihinde kaynağından arşivlendi. Erişim tarihi: 5 Mayıs 2015.

- ^ "Arşivlenmiş kopya". 8 Mayıs 2015 tarihinde kaynağından arşivlendi. Erişim tarihi: 5 Mayıs 2015.

- ^ "Arşivlenmiş kopya". 30 Mart 2015 tarihinde kaynağından arşivlendi. Erişim tarihi: 5 Mayıs 2015.

- ^ "Arşivlenmiş kopya". 22 Ekim 2016 tarihinde kaynağından arşivlendi. Erişim tarihi: 5 Mayıs 2015.

- ^ "Arşivlenmiş kopya". 30 Nisan 2015 tarihinde kaynağından arşivlendi. Erişim tarihi: 30 Nisan 2015.

- ^ "Arşivlenmiş kopya". 27 Nisan 2015 tarihinde kaynağından arşivlendi. Erişim tarihi: 30 Nisan 2015.

- ^ "Arşivlenmiş kopya". 30 Nisan 2015 tarihinde kaynağından arşivlendi. Erişim tarihi: 30 Nisan 2015.