Tek anahtarlı mesaj doğrulama kodu

Tek anahtarlı mesaj doğrulama kodu (One-key MAC, OMAC), CBC-MAC algoritmasına benzer bir blok şifresinden oluşturulan bir mesaj kimlik doğrulama kodudur .

Resmi olarak, küçük bir değişiklik dışında her ikisi de esasen aynı olan iki OMAC algoritması (OMAC1 ve OMAC2) vardır. Mayıs 2005'te NIST tarafından önerilmiş olan OMAC1, CMAC algoritmasına eşdeğerdir.

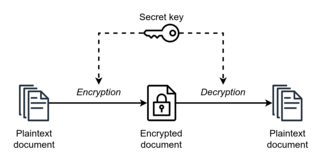

Algoritma, herhangi bir patent kapsamında olmadığından her kullanıcı için ücretsizdir. Kriptografide CMAC (Cipher-based Message Authentication Code, Şifre Tabanlı Mesaj Kimlik Doğrulama Kodu)[1] bir çeşit blok şifreleme tabanlı mesaj kimlik doğrulama kodu algoritmasıdır. İkili verilerin kimliğinin doğruluğunu ve dolayısıyla da bütünlüğünü garanti etmek için kullanılabilir. Bu çalışma kipi, CBC-MAC'in güvenlik eksikliklerini giderir (CBC-MAC sadece sabit uzunluktaki mesajlar için güvenlidir).

CMAC algoritmasının temeli, Black ve Rogaway tarafından önerilmiş ve XCBC[2] adı altında analiz edilip NIST'e gönderilmiş[3] olan bir CBC-MAC varyasyonudur. XCBC algoritması, CBC-MAC'in güvenlik eksikliklerini etkili bir şekilde gidermektedir, ancak üç anahtar gerektiriyor. Iwata ve Kurosawa, XCBC için bir iyileştirme sunmuş ve elde ettikleri algoritmayı makalelerinde One-Key CBC-MAC (OMAC) olarak adlandırmış,[4] ardından OMAC üzerine bir iyileştirme ve ilave güvenlik analizi olan OMAC1'i yayımlamışlardır.[5][6] OMAC algoritması, XCBC için gereken anahtar miktarını azaltır. CMAC, OMAC1'e eşdeğerdir.

Bir adet -bitlik blok şifresi ve bir adet gizli anahtar kullanarak, bir mesaja ait -bitlik bir CMAC etiketi oluşturmak için; öncelikle aşağıdaki algoritma kullanılarak iki adet -bitlik alt-anahatlar ( ve ) türetilir (Bu işlem, sonlu alan üzerinde ve 'nin çarpımına eşdeğerdir). sembolü standart sola-kaydırma operatörü ve sembolü ise dışlayıcı veya işlemini, fonksiyonu ise sayının en anlamlı bitini (most significant bit) belirtmek üzere:

- Geçici bir değeri hesaplanır.

- Eğer ise, ; aksi halde olur. Burada, yalnızca 'ye bağlı belirli bir sabittir. (Spesifik olarak, değeri, indirgenemeyen dereceden ikili polinomlar arasında en az sayıda içeren ilk polinomun baş katsayısı haricindeki diğer katsayılarıdır: Mesela, 64 bit için 0x1B, 128 bit için 0x87 ve 256 bit bloklar için 0x425.)

- Eğer ise, , aksi halde olur.

- MDK hesaplama işlemi için gerekli bu alt anahtarlar döndürülür.

Küçük bir örnek olarak, , ve olarak varsayılsın. O halde ve olarak hesaplanmış olur.

CMAC etiketi oluşturma süreci aşağıdaki gibidir:

- Mesaj olacak şekilde bitlik bloklara ayrılır. Burada tam bloktur. (Boş mesaj ise tamamlanmamış bir tane blok olarak değerlendirilir.)

- Eğer tam bloksa , aksi halde olur.

- olsun.

- Her için, değeri hesaplanır.

- olur.

- Çıktı olarak bulunmuş olur.

Doğrulama işlemi ise aşağıdaki gibidir:

- Etiketi oluşturmak için yukarıdaki algoritma kullanılır.

- Oluşturulan etiketin alınan etikete eşit olup olmadığı kontrol edilir.

Uygulamalar

Kaynakça

- ^ Dworkin (2016). "Recommendation for block cipher modes of operation" (PDF). 9 Mayıs 2020 tarihinde kaynağından arşivlendi (PDF). Erişim tarihi: 5 Nisan 2020.

- ^ Mihir Bellare (26 Haziran 2003). Advances in Cryptology - CRYPTO 2000 (İngilizce). Springer. ISBN 978-3540445982.

- ^ Black. "A Suggestion for Handling Arbitrary-Length Messages with the CBC MAC" (PDF). 30 Ağustos 2017 tarihinde kaynağından arşivlendi (PDF). Erişim tarihi: 5 Nisan 2020.

- ^ FSE 2003 (16 Ekim 2003). Fast Software Encryption (İngilizce). Springer Science & Business Media. ISBN 978-3-540-20449-7.

- ^ Iwata (2003). "OMAC: One-Key CBC MAC – Addendum" (PDF). 4 Mart 2016 tarihinde kaynağından arşivlendi (PDF). Erişim tarihi: 5 Nisan 2020.

- ^ Thomas Johansson; Subhamoy Maitra (25 Kasım 2003). Progress in Cryptology -- INDOCRYPT 2003 (İngilizce). Springer Science & Business Media. ISBN 9783540206095.

- ^ "Impacket is a collection of Python classes for working with network protocols.: SecureAuthCorp/impacket". 15 Aralık 2018. 19 Kasım 2018 tarihinde kaynağından arşivlendi. Erişim tarihi: 5 Nisan 2020 – GitHub vasıtasıyla.

- ^ "Ruby C extension for the AES-CMAC keyed hash function (RFC 4493): louismullie/cmac-rb". 4 Mayıs 2016. 11 Haziran 2018 tarihinde kaynağından arşivlendi. Erişim tarihi: 5 Nisan 2020 – GitHub vasıtasıyla.

Dış bağlantılar

- RFC 4493 AES-CMAC Algoritması

- RFC 4494 AES-CMAC-96 Algoritması ve IPsec ile Kullanımı

- RFC 4615 Gelişmiş Şifreleme Standardı-Şifreleme Tabanlı İleti Kimlik Doğrulama Kodu-Sözde Rastgele İşlev-128 (AES-CMAC-PRF-128)

- OMAC Çevrimiçi Testi

- OMAC Hakkında Daha Fazla Bilgi11 Ekim 2019 tarihinde Wayback Machine sitesinde arşivlendi.

- Phillip Rogaway'in CMAC'ın fikri mülkiyet durumu ile ilgili açıklaması5 Aralık 2013 tarihinde Wayback Machine sitesinde arşivlendi.