Solucan (virüs)

| Makale serilerinden |

Solucan, kendini kopyalayarak diğer bilgisayarlara yayılmayı amaçlayan bir kötü amaçlı yazılım çeşididir.[1]

Özellikleri

Solucanlar; genellikle e-posta kaynağı belirsiz programlar, forum siteleri, korsan oyun DVD'leri ve CD'leri gibi çeşitli yollarla bilgisayarlara bulaşan zararlı yazılımlardır.

Solucan virüsü, kendisini bir bilgisayardan başka bir bilgisayara kopyalamak için tasarlanmıştır ve bu işlem otomatik olarak gerçekleşir. İlk olarak bilgisayarda dosya veya bilgi ileten özelliklerin denetimini ele geçirir. Solucan sisteminize girdikten sonra kendi başına ilerleyebilir. Örneğin; bir solucan, e-posta adres defterindeki herkese kopyalarını gönderebilir ve aynı şeyi onların bilgisayarları da yapabilir. Bu, domino etkisinin getirdiği yoğun ağ trafiği, iş yeri ağları ve internetin tümünü yavaşlatabilir. Yeni solucanlar ilk ortaya çıktıklarında çok hızlı yayılırlar ve ağları kilitleyerek web sitesi ziyaretlerini yavaşlatabilirler.

Solucan; virüslerin bir alt sınıfıdır. Bir solucan genellikle kullanıcı eylemi olmaksızın yayılır ve kendisinin tam kopyalarını (olasılıkla değiştirilmiş) ağlardan ağlara dağıtır. Bir solucan, bellek veya ağ bant genişliği tüketebilir ve bilgisayarın çökmesine yol açabilir.

Solucanlar yayılmak için bir "taşıyıcı" programa veya dosyaya gereksinim duymadıklarından, virüsün bulaşmış olduğu bilgisayarda bir tünel açabilir ve başka birinin uzaktan bilgisayarınızın denetimini eline geçirmesini sağlayabilir. Yakın geçmişteki solucanlara; Sasser solucanı ve Blaster solucanı örnek verilebilir.

Solucanı Truva atından farklı kılan şeyler

- Truva atı bilgisayara girdiğinde hangi programla girmişse, o programın açılmasını bekler, eğer program açılmazsa, Truva atı bilgisayarda aktifleşemez.

- Truva atı, bilgisayarın işletim sistemine zarar verir. Solucan ise işletim sistemine zarar vermez. Solucanlar sadece girdiğiniz siteleri, kullanıcı adı, şifreleri ve indirdiğiniz programları, anlık ileti programlarında konuşmalarınızı (yani bilgisayarda yaptığınız her şeyi) programcısına rapor olarak bildirir.

- Truva atının sahibi kendi bilgisayarından sizin bilgisayarınızın ekranını kapatabilir, virüsün bulaştığı bilgisayarın sahibindeki klavyenin üstündeki tüm ışıkların yanıp sönmesini sağlayabilir, istediği programları açabilir, monitörü kapatabilir. Solucanın ise böyle bir özelliği yoktur.

İnternetteki solucan örnekleri

Bazen, internette gezinirken kullanıcının karşısına küçük pencerelerde ilgi çekici reklamlar çıkmaktadır. Bunlara tıklandığında solucan virüsü taşıyan dosyalar indirir. Tıklandığı andan itibaren virüs bilgisayarda etkinleşir. Bazı penceredeki yazıların örnekleri:

- Tebrikler! 250 SMS kazandınız. Telefonunuza indirmek için tıklayınız.

- Tebrikler! Amerika'ya gitme hakkını yakalamak için ücretsiz çekiliş kazandınız.

- Tebrikler! Amerika kapınızda.

- Visa kartınıza bonus kazandınız.

- Sitemize giren 1.000.000. kişisiniz. Bizden sürpriz hediye kazandınız.

- Bugün şanslı gününüzdesiniz. Bizden büyük para ödülünü kazandınız.

- Tebrikler! Bizden saat kazandınız.

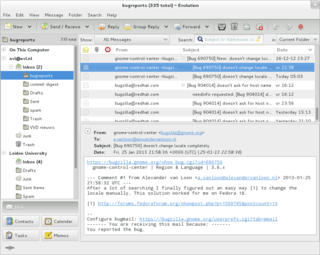

E-postalarda solucan örnekleri

Solucanlar kendilerini çoğaltırken e-postayı da tercih ederler. Solucan içeren e-postalar çoğunlukla şu başlığı kullanan e-posta iletisiyle yayılmaya çalışırlar;

- Bin Ladin yakalandı.

- Fidel Castro (veya herhangi bir insan) öldü.

- İlk defa nükleer terör saldırısı gerçekleşti.

- Üçüncü Dünya Savaşı çıktı.

- 300$ bonus kazandınız.

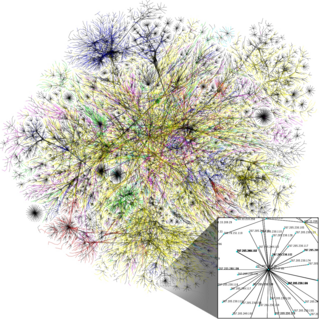

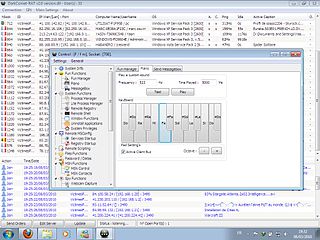

Türkçe karşılığı 'Solucan' olan worm, zararlı internet ağını kontrol eden ve veri trafiğini kötü amaçlarla kullanan bilgisayar zararlısıdır. Kötü niyetli kişilerin hazırladığı bu zararlı yazılım bulaştığı bilgisayarı istediği URL veya IP adresine 'arka planda' yönlendirir. Kötü niyetli kullanıcılar bu yazılımı enfekte ederek kontrolü altına aldığı bilgisayarları reklam, ücretli link gibi kâr amaçlı bağlantılarına tıklatarak haksız kazanç elde ettiği gibi, web portallarını aşırı yüklenmek suretiyle erişimi engelleme maksadıyla da kullanabilmektedir. İnternet ağını istediği gibi kontrol eden bu zararlı kullanıcıları hukuken de sorumlu hale düşürebilmektedir. Sisteme bu zararların bulaştığı ağ iletişimi grafiği incelenerek tespit edilebilmektedir.

Sisteme bulaşma davranışı

Marjinal, yer yer tahrik edici, ilgi ve merak hissi uyandıran bir .exe uygulaması, jpeg (imaj dosyası) gibi çeşitli formatlardaki bir dosyanın internet veya taşınabilir bellekler aracılığı ile sunulur ve hedef kişinin buna tıklatılması, çalıştırılması amaçlanır.

Kaynakça

- ^ Mike Barwise. "What is an internet worm?". BBC. 24 Eylül 2010 tarihinde kaynağından arşivlendi. Erişim tarihi: 9 Eylül 2010.