Skype güvenliği

|

| Skype |

|---|

mobil uygulama |

Skype, Skype Technologies S.A. tarafından geliştirilen İnternet Üzerinden Ses Protokolü (VoIP) sistemidir.[1] Sesli aramaların özel amaçlı bir ağdan ziyade İnternet üzerinden geçtiği eşler arası (peer-to-peer) bir ağdır. Skype kullanıcıları diğer kullanıcıları arayabilir ve onlara mesaj gönderebilir.[2]

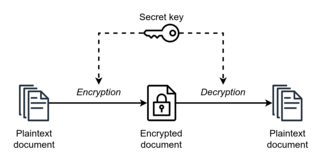

Skype, kullanıcılar arasında iletişimi şifrelemek için 256 bit AES kullanır, ancak telefon veya cep telefonundan ararken PSTN üzerinden yapılan görüşmenin bir kısmı şifrelenmez. Kullanıcı ortak anahtarları, girişte Skype sunucusu tarafından 1536 veya 2048 bit RSA sertifikalarıyla onaylanmıştır.[3] Skype'ın şifrelemesi Skype protokolü'nün doğasında bulunur ve arayanlar için şeffaftır. Ağ üzerinden yapılan aramalar uçtan uca şifreleme kullanmadığından, Microsoft ve devlet kurumları tarafından rutin izleme yapılmasına izin verdiği için Skype güvenli bir VoIP sistemi olarak kabul edilmez.

Güvenlik Politikası

Şirketin güvenlik politikası şunları içerir:

- Kullanıcı adları benzersizdir.

- Arayanlar bir kullanıcı adı, parola ya da diğer kimlik doğrulama bilgilerini sunmalıdır.

- Her arayan, diğerine her oturum açıldığında kimlik ve ayrıcalık kanıtı sağlar. Her biri, oturumun ileti taşımasına izin verilmeden önce diğerinin kanıtını doğrular.[4]

- İletilen mesajlar arayandan arayana şifrelenir. Hiçbir ara düğüm (yönlendirici) bu mesajların anlamlarına erişemez. Bu iddia, Mayıs 2013'te Microsoft'un (Skype'ın sahibi) bir Skype görüşmesine katıştırılmış benzersiz URL'lere ping uyguladığına dair kanıtlarla zayıflatılmıştır.

Uygulama ve protokoller

Kayıt

Skype kayıt bilgilerini hem arayanın bilgisayarında hem de bir Skype sunucusunda tutar. Skype, bu bilgileri arama alıcılarının kimliğini doğrulamak ve kimlik doğrulaması isteyen arayanların bir sahtekâr yerine bir Skype sunucusuna erişmesini sağlamak için kullanır. Skype, bunu gerçekleştirmek için RSA Algoritması tarafından tanımlanan genel açık anahtarlı şifreleme kullanır.[5]

Skype sunucusunun özel bir anahtarı vardır ve bu anahtarın ortak karşılığını yazılımın her kopyasıyla dağıtır. Kullanıcı kaydının bir parçası olarak, kullanıcı istediği kullanıcı adını ve şifreyi seçer. Skype yerel olarak genel ve özel anahtarlar üretir. Özel anahtar ve parola karması kullanıcının bilgisayarında saklanır.

Ardından Skype sunucusuyla 256 bit AES şifreli bir oturum oluşturulur. İstemci rastgele sayı üretimi kullanarak bir oturum anahtarı oluşturur.

Skype sunucusu, seçilen kullanıcı adının benzersiz olduğunu ve Skype'ın adlandırma kurallarına uygun olduğunu doğrular. Sunucu, kullanıcı adını ve şifresinin karmasını bir veritabanında saklar.[6]

Sunucu daha sonra kullanıcı adını, doğrulama anahtarını ve anahtar tanımlayıcısını bağlayan kullanıcı adı için bir kimlik sertifikası oluşturur ve imzalar.

Eşler arası anahtar anlaşması

Her çağrı için Skype, 256 bit oturum anahtarıyla bir oturum oluşturur. Bu oturum, iletişim devam ettiği sürece ve sonrasında sabit bir süre boyunca devam eder. Bir aramayı bağlamanın bir parçası olarak, Skype oturum anahtarını arama alıcısına güvenli bir şekilde iletir. Bu oturum anahtarı daha sonra iletileri her iki yönde şifrelemek için kullanılır.

Oturum şifreleme

Bir oturumdaki tüm trafik, blok şifre çalışma kipleri (ICM) çalışan AES algoritması kullanılarak şifrelenir. Skype, geçerli sayacı ve 256 bit AES algoritmasını kullanarak oturum anahtarıyla şifreler.[7] Bu, daha sonra mesaj içeriğiyle XORed anahtar akışını döndürür ve alıcıya iletilen şifreli şifreleme metni üretir. Skype oturumları birden fazla akış içerir. ICM sayacı akışa ve akış içindeki konuma bağlıdır.

Rastgele sayı oluşturma

Skype, rastgele sayıları, oynatma saldırılarına karşı koruma, RSA anahtar çiftlerinin oluşturulması ve içerik şifrelemesi için AES anahtar yarılarının oluşturulması gibi çeşitli şifreleme amaçları için kullanır. Skype eşler arası oturumun güvenliği, Skype oturumunun her iki ucu tarafından üretilen rastgele sayıların kalitesine önemli ölçüde bağlıdır. Rastgele sayı oluşturma, işletim sistemine göre değişir.

Kriptografik ilkeller

Skype, güvenlik hedeflerine ulaşmak için standart şifreleme ilkelerini kullanır. Skype'ta kullanılan şifreleme ilkeleri şunlardır: AES blok şifresi, RSA ortak anahtarlı şifreleme sistemi, ISO 9796-2 imza doldurma şeması, SHA-1 karma işlevi ve RC4 akış şifresi.

Anahtar anlaşma protokolü

Anahtar anlaşması tescilli, simetrik bir protokol kullanılarak gerçekleştirilir. Bir oynatma saldırısına karşı korunmak için, akranlar 64-bit rastgele nosyonlarla birbirlerine meydan okurlar. Davet yanıtı, daveti özel bir şekilde özelleştirmek ve yanıtlayanın özel anahtarıyla imzalanmış olarak geri göndermektir.

Akranlar Kimlik Sertifikalarını alıp verir ve bu sertifikaların yasal olduğunu onaylar. Kimlik Sertifikası ortak bir anahtar içerdiğinden, her uç diğer eş tarafından oluşturulan imzaları onaylayabilir. Her eş, 256 bit oturum anahtarına 128 rastgele bit ekler.

Otomatik güncellemeler

Başka bir güvenlik riski, 5.6 sürümünden, Mac OS ve Windows şubelerinden devre dışı bırakılamayan ve yalnızca 5.9 sürümünden sonra devre dışı bırakılamayan otomatik güncellemelerdir.[8]

Kaynakça

- ^ "Arşivlenmiş kopya". 14 Eylül 2019 tarihinde kaynağından arşivlendi. Erişim tarihi: 19 Ocak 2020.

- ^ "Arşivlenmiş kopya". 25 Temmuz 2020 tarihinde kaynağından arşivlendi. Erişim tarihi: 19 Ocak 2020.

- ^ "Arşivlenmiş kopya". 19 Kasım 2015 tarihinde kaynağından arşivlendi. Erişim tarihi: 19 Ocak 2020.

- ^ "Arşivlenmiş kopya". 7 Şubat 2020 tarihinde kaynağından arşivlendi. Erişim tarihi: 19 Ocak 2020.

- ^ "Arşivlenmiş kopya". 28 Aralık 2019 tarihinde kaynağından arşivlendi. Erişim tarihi: 19 Ocak 2020.

- ^ "Arşivlenmiş kopya". 19 Nisan 2020 tarihinde kaynağından arşivlendi. Erişim tarihi: 19 Ocak 2020.

- ^ "Arşivlenmiş kopya" (PDF). 9 Haziran 2016 tarihinde kaynağından (PDF) arşivlendi. Erişim tarihi: 19 Ocak 2020.

- ^ "Arşivlenmiş kopya". 23 Ocak 2020 tarihinde kaynağından arşivlendi. Erişim tarihi: 19 Ocak 2020.

![{\displaystyle [H(H(P))]}](https://wikimedia.org/api/rest_v1/media/math/render/svg/954401f098f800ac96bf58640ee002d08aa48625)