Hacker ya da bilgisayar korsanı, hedefine standart dışı yollarla ulaşan, bilgi teknolojisi alanında yetenekli kişidir. Terim, popüler kültürde bilgisayar sistemlerine girmek ve normalde erişemeyecekleri verilere erişmek için hata veya açık bilgisine sahip bir kişiler olan güvenlik korsanları ile ilişkilendirilmiştir. Hack kavramının olumlu bir örneği ise yasal durumlarda meşru kişiler tarafından da kullanılmasıdır. Örneğin, kolluk kuvvetleri bazen suçlular ve diğer kötü niyetli kişiler hakkında delil toplamak için bilgisayar korsanlığı tekniklerini kullanır. Bu teknikler arasında kimliklerini çevrimiçi ortamda maskelemek ve suçlu gibi davranmak için anonimlik araçlarını kullanmak yer almaktadır. Benzer şekilde, gizli istihbarat teşkilatları da işlerini yasal olarak yürütürken bilgisayar korsanlığı tekniklerini kullanabilirler. Bilgisayar korsanlığı ve siber saldırılar, kolluk kuvvetleri ve güvenlik kurumları tarafından yasa dışı ve yasadışı olarak kullanılmakta ve devlet aktörleri tarafından yasal ve yasadışı savaşın bir silahı olarak kullanılabilir.

Bilişim Çağı bilişim ve iletişim teknolojilerindeki gelişimin insanlık tarihinde toplumsal, ekonomik ve bilimsel değişimin yönünü yeniden belirlediği ve giderek ağ toplumunun ortaya çıktığı döneme verilen addır. Başta imalat sanayii olmak üzere, ulaştırma, inşaat ve enerji sektörlerindeki gelişmelerin toplumsal ve ekonomik değişimin itici gücü olduğu endüstri toplumunun gelecekte neye evrileceği konusundaki tartışmalar 1950'lerin sonlarında başlamıştır. Başlangıçta bu döneme Endüstri Sonrası Çağı denmiştir. Bilgi Toplumu/Çağı, Enformasyon Toplumu/Çağı, İnternet Toplumu/Çağı, Elektronik Çağ, Siber Toplum/Çağ, Dijital Çağ, Sanayi-ötesi Çağ, Post-Modern Çağ, Yeni Çağ gibi çeşitli isimlerle de bilinmektedir. 1980'lerde İnternet'in kullanımının yaygınlaşması ve nihayet 1995'te tamamen serbest bırakılmasından sonra endüstri sonrası terimi yerini enformasyon sözcüğüyle değiştirmiş, kavram Türkçeye Bilişim Çağı ya da Bilgi Çağı olarak yerleşmiştir. Günümüzde "Bilişim Çağı" terimi, 1990'lardan bugüne kadar olan süre için kullanılmaktadır.

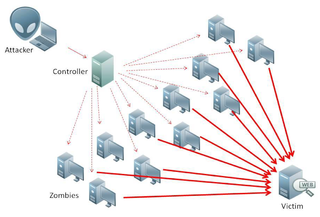

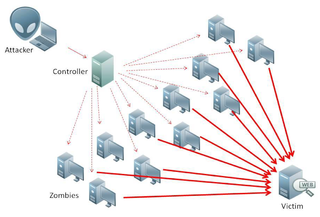

Servis dışı bırakma saldırısı , internete bağlı bir barındırma hizmetinin hizmetlerini geçici veya süresiz olarak aksatarak, bir makinenin veya ağ kaynaklarının asıl kullanıcılar tarafından ulaşılamamasını hedefleyen bir siber saldırıdır. DoS genellikle hedef makine veya kaynağın, gereksiz talepler ile aşırı yüklenmesi ve bazı ya da bütün meşru taleplere doluluktan kaynaklı engel olunması şeklinde gerçekleştirilir. DoS saldırısını; bir grup insanın, bir dükkân veya işyerindeki kapıları tıkayıp, meşru tarafların mağazaya veya işletmeye girmesine izin vermeyerek normal işlemleri aksatması şeklinde örnekleyebiliriz.

Siber zorbalık, bilgi ve iletişim teknolojilerini kullanarak bir birey ya da gruba yapılan teknik ya da ilişkisel tarzda zarar verme davranışlarıdır. Bir bireyin bir başkasını kasıtlı olarak rahatsız etmesi, kötü davranmak ya da dalga geçmek için dijital iletişim araçlarını, akıllı telefonları ya da diğer elektronik aygıtları kullanması ve bunu tekrar etmesidir.

Bilişim suçu veya bilgisayar suçu terimi bir bilgisayar ve bilgisayar ağı kullanılarak işlenen herhangi bir suçu ifade etmek için kullanılır. Bilgisayar, bir suçun işlenmesinde kullanılmış olabileceği gibi bir suçun hedefi de olabilir. Siber suçlar şu biçimde tanımlanır: Bireylere veya birey gruplarına yönelik, mağdurun onurunu zedelemeye veya mağdura fiziksel veya zihinsel olarak doğrudan veya dolaylı olarak zarar verme suçu kastı ile İnternet ve cep telefonu (SMS/MMS) gibi çağdaş iletişim araçları kullanarak zarar verme amaçlı saldırıların yapılmasıdır. Bu tür suçlar bir ulusun güvenlik ve ekonomik bütünlüğüne yönelik bir tehdit de oluşturabilir. Bu tür suçlarda ortaya çıkan görünüm, özellikle yazılım CD' lerinin şifrelerinin kırılması, telif hakları ihlalleri, çocuk pornografisi ve çocukların diğer biçimlerde istismarı konularında başlıca görünüm yüksek kazanç elde etme isteğidir. Mahrem bilgilerin kaybedilmesi veya yasaya aykırı olarak elde edilmesi durumlarında özel yaşamın gizliliğinin ihlali suçu ortaya çıkar.

Siber savaş, bir devletin, başka bir devletin bilgisayar sistemlerine veya ağlarına hasar vermek ya da kesinti yaratmak üzere gerçekleştirilen sızma faaliyetleridir.

Konya Büyükşehir Belediyesi, Konya'nın büyükşehir sınırlarının içinde belediye işlerini yürüten kamu kuruluşudur. Belediye, 1868 yılında kurulmuş, 1987'de "büyükşehir" statüsüne kavuşmuştur. Mevcut belediye başkanı Uğur İbrahim Altay'dır.

Bilgi güvenliği bağlamında sosyal mühendislik, eylemleri gerçekleştirmeye veya gizli bilgileri ifşa etmeye yönelik olarak insanların psikolojik manipülasyonudur. Bu, gizli bilgilerin ifşa edilmesiyle ilgili olmayan sosyal bilimlerdeki toplum mühendisliğinden farklıdır. Bilgi toplama, dolandırıcılık veya sistem erişimi amaçlı bir tür güven hilesi, genellikle daha karmaşık bir dolandırıcılık planındaki birçok adımdan biri olması nedeniyle geleneksel bir hileden farklıdır.

John Perry Barlow, Amerikalı şair ve deneme yazarı, sığır üreticisi ve siber güvenlik konusunda uzman siyasi aktivisttir. Kendisi Wyoming, Sublette County'de doğdu.

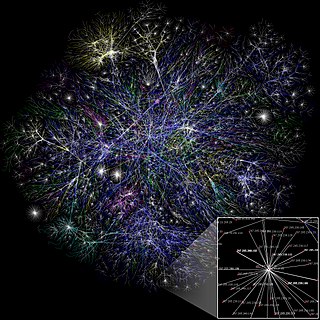

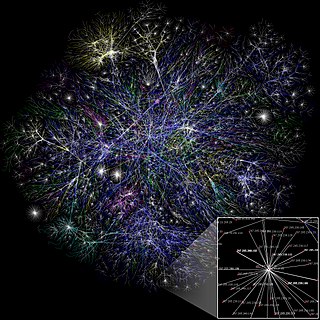

Saldırı ağaçları, bir varlık veya hedefe nasıl saldırılabileceğini gösteren kavramsal diyagramlardır. Saldırı ağaçları birçok farklı uygulamada kullanılmıştır. Bilgi teknolojileri alanında, bilgisayar sistemlerindeki tehditleri ve bu tehditleri gerçek kılacak alternatif saldırıları tanımlamak için kullanılmışlardır. Ancak, saldırı ağaçlarının kullanımı sadece bilgi sistemlerinin analizi ile sınırlı değildir. Saldırı ağaçları, savunma ve havacılık alanında kurcalamaya karşı korumalı elektronik sistemlerde tehdit analizi için de sıklıkla kullanılmaktadır. Saldırı ağaçları artan bir oranda bilgisayar kontrol sistemlerinde de kullanılmaktadır. Saldırı ağaçları fiziki sistemlere saldırıları anlamak için de kullanılmıştır.

Sızma testi, sistemin güvenliğini değerlendirmek üzere bir bilgisayar sistemi üzerinde gerçekleştirilen yetkilendirilmiş temsili bir siber saldırıdır. Test, yetkisiz kişilerin sistem özelliklerine ve verilerine erişme potansiyelini içeren her iki zayıf noktayı ve sistemin güçlü yönlerini belirlemek ve tam bir risk değerlendirmesi sağlamak için yapılır.

Gelişmiş Sürekli Tehdit (GST), bir kişi veya grubun bir ağa yetkisiz erişim sağladığı ve uzun bir süre boyunca algılanamadığı bilgisayar ağı saldırısıdır. Bu tür saldırılar genel olarak ticari veya politik amaç güden devlet sponsorluğu ile yapılan saldırılar olmasına rağmen, son birkaç yıl içerisinde devlet sponsorluğunda olmayan belirli hedeflere yönelik geniş çaplı GST saldırıları da yaşanmıştır

Duqu, 1 Eylül 2011'de keşfedilen ve Stuxnet solucanı ile ilgili olduğu ve Unit 8200 tarafından yaratıldığı düşünülen bir bilgisayar virüsüdür. Macaristan'daki Budapeşte Teknoloji ve Ekonomi Üniversitesi Kriptografi ve Sistem Güvenliği Laboratuvarı tehdidi keşfetti, analiz etti ve Duqu tehdidini tanımlayan 60 sayfalık bir rapor yazdı. Duqu, adını yarattığı dosyaların isimlerine verdiği "~DQ" ön ekinden almıştır.

Tarayıcı izolasyonu, bir internet kullanıcısının tarama etkinliğini içinde bulunduğu yerel ağ ve altyapıdan fiziksel olarak yalıtmayı amaçlayan bir siber güvenlik modelidir. Tarayıcı izolasyon teknolojileri farklı yöntemlerle bu modeli gerçekleştirse de ortak amaç tarayıcı ve kullanıcı tarama etkinliğini efektif şekilde birbirinden izole ederek web-tarayıcıları, tarayıcı tabanlı güvenlik açıklarından ve internet kaynaklı fidye yazılımı ve benzer kötü amaçlı yazılımlardan korumaktır. Uzaktan tarayıcı izolasyonu olarak bilinen modelde, teknoloji sağlayıcısı tarayıcı izolasyonunu bulut tabanlı bir hizmet olarak sunar ve hizmet alan kuruluş ilişkili sunucu altyapısını yönetmek zorunda kalmadan kullanıcılarını teknolojiden faydalandırabilir. Kullanıcı tarama etkinliklerini ve ilgili riskleri izole etmek için sunuculara bağımlı olmayan, bunun yerine istemci tarafında koşan diğer bir yaklaşım yerel tarayıcı izolasyonu ise tarayıcı etkinliğini kullanıcı bilgisayarı üzerinden hipervizör teknoloji kullanarak sanallaştırmaya dayalıdır. İstemci tarafı çözümleri, uzaktan çözümlerden farklı olarak fiziksel yalıtımı sağlamadığından güvenliği düşürür ancak hizmet alan kuruluşun genel sunucu maliyetlerinden kaçınmasına izin verir.

Siber-fiziksel sistemler (SFS), fiziksel bir mekanizmanın bilgisayar tabanlı algoritmalar tarafından kontrol edildiği veya izlendiği sistemlerdir. Siber-fiziksel sistemlerde, fiziksel ve yazılım bileşenleri derinlemesine iç içe geçmiştir, farklı mekansal ve zamansal ölçeklerde çalışabilir, çoklu ve farklı davranışsal modaliteler sergileyebilir ve bağlamla değişen şekillerde birbirleriyle etkileşime girebilir. SFS örnekleri arasında akıllı şebeke, otonom otomobil sistemleri, tıbbi izleme, endüstriyel kontrol sistemleri, robotik sistemler ve otomatik pilot aviyonik projeleri sayılabilir.

Ukrayna BT Ordusu 24 Şubat 2022'de Rusya'nın Ukrayna'yı işgalinin başlamasından sonra Ukrayna bilgi ve siber uzayının dijital sızmasına karşı mücadele etmek için Şubat 2022'nin sonunda oluşturulan gönüllü bir siber savaş örgütüdür. Grup ayrıca saldırgan siber savaş operasyonları yürütüyor ve Ukrayna hükûmetinin siber yetkilisi Victor Jora, kayıtlı bilgisayar korsanlarının yalnızca askeri hedeflere saldıracağını söyledi.

Ağ güvenliği, bilgisayar ağının ve ağdan erişilebilen kaynakların yetkisiz erişimini, kötüye kullanımını, değiştirilmesini veya reddedilmesini önlemek, tespit etmek ve izlemek için benimsenen politika, süreç ve uygulamalardan oluşur .Ağ güvenliği, ağ yöneticisi tarafından kontrol edilen bir ağdaki verilere erişim yetkisini içerir. Kullanıcılar atanmış bir ID ve şifre veya yetkileri dahilindeki bilgilere ve programlara erişmelerine izin veren diğer kimlik doğrulama bilgilerini seçer .Ağ güvenliği, günlük işlerde kullanılan hem genel hem de özel çeşitli bilgisayar ağlarını kapsar: işletmeler, devlet kurumları ve bireyler arasında işlem ve ilişki yürütmek. Ağ güvenliği bir şirket gibi özel veya genel erişime açık olabilir. Ağ güvenliği, kuruluşlarda, işletmelerde ve diğer kurum türlerinde yer alır. Bir ağ kaynağını korumanın en yaygın ve basit yolu, ona benzersiz bir ad ve buna karşılık gelen bir parola atamaktır.

Paris G20 Zirvesi sırasındaki siber saldırı, Şubat 2011'de Fransa'nın Paris şehrinde düzenlenen G20 Zirvesi'nin başlamasından kısa bir süre önce gerçekleşti. Bu zirve, maliye bakanları ve merkez bankası başkanlarının yönetişim düzeyinde düzenlenen bir G20 zirvesiydi.

Shady RAT Operasyonu, Ağustos 2011'de İnternet güvenlik şirketi McAfee'nin Tehdit Araştırmaları Başkan Yardımcısı Dmitri Alperovitch tarafından rapor edilen ve aynı zamanda Gece Ejderhası Operasyonu ve Aurora Operasyonu siber casusluk saldırı soruşturmalarını yöneten ve adlandıran, 2006 ortalarında başlayan ve devam eden bir siber saldırı serisidir. Saldırılar, aralarında savunma müteahhitleri, dünya çapındaki işletmeler, Birleşmiş Milletler ve Uluslararası Olimpiyat Komitesi'nin de bulunduğu en az 71 kuruluşu vurmuştur.

İnternet vigilantizmi, internet aracılığıyla vigilante faaliyetler gerçekleştirme eylemidir. Bu terim, iddia edilen dolandırıcılıklara, suçlara ve internet ile ilgili olmayan davranışlara karşı tedbirli olmayı kapsar.