Saldırı tespit sistemleri

| Makale serilerinden |

Saldırı Tespit Sistemleri[1] (STS) (İngilizce: Intrusion Detection Systems (IDS)), ağlara veya sistemlere karşı yapılan kötü niyetli aktiviteleri ya da politika ihlallerini izlemeye yarayan cihaz ya da yazılımlardır. Tespit edilen herhangi bir aktivite veya ihlal, ya bir yöneticiye bildirilir ya da bir güvenlik bilgi ve olay yönetimi (SIEM) sistemi kullanılarak merkezi olarak toplanır. SIEM sistemi, çeşitli kaynaklardan gelen çıktıları birleştirir ve kötü niyetli alarmı yanlış alarmlardan ayırmak için alarm filtreleme teknikleri kullanır.

Antivirüs yazılımından bütün ana omurga ağının trafiğini izleyen hiyerarşik sistemlere kadar çeşitleri olan geniş bir STS yelpazesi vardır. En yaygın sınıflandırmalar, ağ saldırı tespit sistemleri (NIDS) ve bilgisayar tabanlı saldırı tespit sistemleri (HIDS) 'dir. Önemli işletim sistemi dosyalarını izleyen sistem, bir HIDS örneğiyken gelen ağ trafiğini analiz eden sistem, bir NIDS örneğidir. STS'yi tespit etme yaklaşımına göre sınıflandırmak da mümkündür: En iyi bilinen çeşitleri, imza tabanlı yaklaşım (kötü modelleri tanıma, örnek zararlı yazılım) ve anomali tabanlı yaklaşım ("iyi" trafik modellerinden sapmaları tespit etmek, makine öğrenmeye bağlıdır). Bazı STS'lerin tespit edilen saldırılara cevap verme yeteneği vardır. Yanıt verme özellikli sistemler genelde bir saldırı önleme sistemi (İngilizce: Intrusion Prevention Systems (IPS)) olarak adlandırılır.

Bu sistemin temel görevi kötü niyetli aktiviteleri belirlemek ve saldırının türünü rapor etmektir.

Saldırı Tespit Sistemleriyle (Intrusion Detection Systems) Saldırı Engelleme Sistemleri (Intrusion Prevention Systems) arasındaki temel fark; saldırı tespit sistemlerinin, saldırıları sadece tespit edip raporlamasına karşılık saldırı engelleme sistemlerinin, yapılan saldırıları önleme yeteneğine sahip olmasıdır.

Güvenlik Duvarı ile Karşılaştırma

İkisi de ağ güvenliği ile ilgili olmasına rağmen saldırı tespit sistemi güvenlik duvarından farklıdır çünkü bir güvenlik duvarı saldırıları durdurmak için dışarıya bakar. Güvenlik duvarları, saldırıları önlemek için ağlar arasındaki erişimi sınırlar ve ağın iç tarafından gelen bir saldırı sinyali vermez. STS, şüphelenilen bir saldırı olur olmaz değerlendirir ve bir alarm sinyali verir. STS ayrıca, bir sistemin orijinalinden gelen saldırıları da izler. Bu geleneksel olarak, ağ trafiğini inceleyerek, bilgisayar saldırılarının buluşsal yöntemlerini ve modellerini (genellikle imzalar olarak bilinir) tanımlayarak ve operatörleri uyarmak için aksiyon alarak gerçekleştirilir. Bağlantıları kesen sistem, saldırı engelleme sistemi olarak adlandırılır ve uygulama katmanlı güvenlik duvarının başka bir formudur.

Sınıflandırma

Saldırı Tespit Sistemleri; saldırıları tespit ettikleri ortama ve tespit yöntemlerine göre sınıflandırılabilir.

Ortam

Ağ Tabanlı Saldırı Tespit Sistemi

Ağ saldırı tespit sistemleri (NIDS), ağdaki tüm aygıtlardan gelen trafiği izlemek için ağ içindeki stratejik bir noktaya veya noktalara yerleştirilir. Alt ağın tamamında geçen trafiği analiz eder ve alt ağlarda geçirilen trafiği bilinen atakların kütüphanesiyle eşleştirir. Bir saldırı tespit edilir edilmez veya anormal bir davranış algılanırsa, yöneticiye uyarı gönderilebilir. İdeal olarak, gelen ve giden tüm trafiği tarar, ancak bunu yapmak ağın genel hızını bozan bir tıkanıklık oluşturabilir. OPNET ve NetSim, simülasyon ağı saldırı tespit sistemleri için yaygın olarak kullanılan araçlardır. Sisteme etki özelliğine göre ağ tabanlı saldırı tespit sistemi tasarımı sınıflandırıldığında iki tür vardır: çevrimiçi ve çevrimdışı ağ tabanlı saldırı tespit sistemi, sırasıyla inline ve tap modu olarak adlandırılır. Çevrimiçi ağ tabanlı saldırı tespit sistemi, ağ ile gerçek zamanlı ilgilenir. Bir saldırı olup olmadığına karar vermek için Ethernet paketlerini analiz eder ve bazı kurallar uygular. Çevrimdışı ağ tabanlı saldırı tespit sistemi, depolanan verileri ele alır ve bir saldırı olup olmadığına karar vermek için bazı işlemlerden geçirir.[2]

Bilgisayar Tabanlı Saldırı Tespit Sistemi

Bilgisayar tabanlı saldırı tespit sistemi (HIDS), ağdaki tek tek makinelerde veya cihazlarda çalışır. Bir bilgisayar tabanlı saldırı tespit sistemi, gelen ve giden paketleri yalnızca üzerinde çalıştığı izler ve şüpheli durum algılanırsa kullanıcıyı veya yöneticiyi uyarır. Sistemde bulunan dosyaların anlık görüntüsünü alır ve onu önceki anlık görüntü ile eşleştirir. Kritik sistem dosyaları değiştirilmiş veya silinmişse, araştırmak için yöneticiye bir uyarı gönderilir. Bilgisayar tabanlı ağ saldırı tespit sisteminin kullanımına bir örnek olarak bunu kritik makinelerde görmek mümkündür; bu makinelerin yapılandırmalarını değiştirmesi beklenmemektedir.

Saldırı tespit sistemleri, özel araçlar ve balküpü kullanılarak sisteme özgü hale getirilebilir.

Tespit Yöntemi

İmza Tabanlı

İmza tabanlı saldırı tespit sistemi, ağ trafiğinde örneğin bayt dizileri veya kötü amaçlı yazılım tarafından kullanılan kötü amaçlı komut dizileri gibi belirli modeller aramak amacıyla saldırıların tespit edilmesi anlamına gelir. Bu terminoloji, tespit edilen modelleri imza olarak ifade eden anti-virüs yazılımından kaynaklanmaktadır. İmza tabanlı saldırı tesit sistemi bilinen saldırıları kolayca tespit edebilmesine rağmen, mevcut modeli olmayan yeni saldırıları tespit etmesi imkânsızdır.

Anomali Tabanlı

Anormalliğe tabanlı saldırı tespit sistemleri, kötü niyetli yazılımların hızla gelişmesi nedeniyle bilinmeyen saldırıları tespit etmek için tasarlandı. Temel yaklaşım makine dilini kullanarak güvenilir öğrenme modeli oluşturmak daha sonra yeni davranışları bu modelle karşılaştırmaktır. Bu yaklaşım daha önce bilinmeyen saldırıların tespit edilmesine olanak tanımasına rağmen, yanlış alarmlar üretebilir: önceden bilinmeyen yasal etkinlik de kötü alarm olarak sınıflandırılabilir.

Anomali tabanlı saldırı tespit sistemleri olarak adlandırılabilecek yeni türler, Gartner tarafından Kullanıcı ve Varlık Davranış Analizi (UEBA)[3](kullanıcı davranışı analiz kategorisinin bir gelişimi) ve ağ trafiği analizi (NTA) olarak görülüyor.[4] Özellikle NTA, bir kullanıcı makinesini veya hesabı tehlikeye atan hedefli harici saldırıların yanı sıra kötü niyetli içerikleri de ele alır. Gartner, bazı kuruluşların NTA'yı daha geleneksel saldırı tespit sistemlerine tercih ettiğini belirtti.[5]

Saldırı Önleme Sistemi

Bazı sistemler bir saldırı girişimi durdurmaya çalışabilir ancak bu bir izleme sistemi için ne zorunlu ne de gereklidir. Saldırı tespit ve önleme sistemleri (IDPS) öncelikli olarak olası olayların tespiti, bunlarla ilgili bilgileri kaydetme ve girişimleri raporlama üzerine odaklanmıştır. Buna ek olarak kuruluşlar, güvenlik ilkeleri ile ilgili sorunları belirlemek, mevcut tehditleri belgelemek ve kişilerin güvenlik politikalarını ihlal etmekten alıkoymak gibi diğer amaçlarla saldırı tespit ve önleme sistemlerini kullanmaktadır.

Saldırı tespit ve önleme sistemleri gözlenen olaylarla ilgili bilgileri kaydeder, güvenlik yöneticilerine önemli gözlemlenen olayları bildirir ve raporlar üretir. Birçok saldırı tespit ve önleme sistemi, kendisinin başarılı olmasını önlemeye çalışan bir tehdide yanıt verebilir. Saldırı tespit ve önleme sistemleri saldırıyı kendisi durdurması, güvenlik ortamının değiştirilmesi (örneğin bir güvenlik duvarının yeniden yapılandırılması) veya saldırının içeriğini değiştirmesini içeren çeşitli yanıt teknikleri kullanır.[6]

Saldırı tespit ve önleme sistemleri olarak da bilinen saldırı önleme sistemleri (IPS), ağ veya sistem faaliyetlerini kötü niyetli etkinlikler için izleyen ağ güvenliği aygıtlarıdır. İzinsiz giriş önleme sistemlerinin başlıca işlevleri, kötü amaçlı etkinliği saptamak, bu etkinlikle ilgili bilgileri günlüğe kaydetmek, raporlamak ve bunları engellemek veya durdurmaktır.[7]

Saldırı önleme sistemleri, saldırı tespit sistemlerinin uzantıları olarak kabul edilir, çünkü hem ağ trafiğini ve / veya kötü amaçlı etkinlik için sistem faaliyetlerini izlerler. Temel farklılıklar, saldırı tespit sistemlerinin aksine, izinsiz giriş önleme sistemlerinin sıraya yerleştirildiğini ve tespit edilen müdahaleleri aktif bir şekilde önleyebildiğini veya engelleyebildiğini göstermektedir.[8][9] Saldırı önleme sistemleri, alarm gönderilmesi, algılanan kötü niyetli paketlerin bırakılması, bağlantıyı sıfırlama veya trafik akışını rahatsız edici IP adresinden engelleme gibi eylemleri gerçekleştirebilir.[10] Bir saldırı önleme sistemi ayrıca, CRC hatalarını düzeltebilir, paket akışlarını birleştirebilir, TCP sıralama sorunlarını azaltabilir ve istenmeyen aktarım ve ağ katmanı seçeneklerini temizleyebilir.[11]

Sınıflandırma

Saldırı önleme sistemleri dört farklı türe ayrılabilir:[12]

Ağ Tabanlı Saldırı Tespit Sistemi (NIPS): Protokol etkinliğini analiz ederek şüpheli trafik için tüm ağı izler.

Kablosuz Saldırı Önleme Sistemleri (WIPS): Kablosuz ağ protokollerini analiz ederek şüpheli trafik için kablosuz bir ağ izleyebilirsiniz.

Ağ Davranış Analizi (NBA): Dağıtılmış hizmet engellemesi (DDoS) saldırıları, belirli kötü amaçlı yazılım şekilleri ve politika ihlalleri gibi alışılmadık trafik akışı üreten tehditleri tanımlamak için ağ trafiğini inceler.

Bilgisayar Tabanlı Saldırı Önleme Sistemleri (HIPS): Bu yöntem, gözlemlenen olayları, "iyi huylu etkinlik tanımlarının önceden belirlenmiş profilleri" ile karşılaştırarak protokol devletlerinin sapmalarını tanımlar.

Tespit Yöntemleri

Saldırı Tespit Sistemlerinin çoğunluğu, üç algılama yönteminden birini kullanır: imza tabanlı, istatistiksel anormalliğe dayalı ve durum tabanlı protokol analizi.[13]

- İmza Tabanlı Tespit: İmza tabanlı saldırı tespit sistemi, Ağdaki paketleri izler ve imzalar olarak bilinen önceden yapılandırılmış ve önceden belirlenmiş saldırı düzenleri ile karşılaştırır.

- Statik Anomali Tabanlı Tespit: Anomali temelli bir saldırı tespit sistemi, ağ trafiğini izleyecek ve kurulu bir taban çizgiye karşı karşılaştıracaktır. Temel olarak, o ağ için "normal" olan neyse o tanımlanacaktır - hangi bant genişliği genellikle kullanılır ve hangi protokol kullanılır. Ancak, temelii akıllıca yapılandırılmadıysa, bant genişliğinin meşru kullanımı için yanlış bir alarm verebilir.[14]

- Durum Protokolü Analiz Tespiti: Bu yöntem, gözlemlenen olayları, "iyi huylu etkinlik tanımlarının önceden belirlenmiş profilleri" ile karşılaştırarak protokol devletlerinin sapmalarını tanımlar.

Sınırlamalar

- Gürültü, bir saldırı tespit sisteminin etkinliğini ciddi bir şekilde sınırlandırabilir. Yazılım hatalarından, bozuk DNS verilerinden ve kaçmış yerel paketlerden üretilen kötü paketler, hatalı alarm oranı önemli ölçüde yüksek olabilir.[15]

- Gerçek saldırılar sayısının yanlış alarmların sayısının çok altında olması nadir değildir. Gerçek saldırılar, gerçek saldırıların sık sık kaçırıldığı veya yok sayıldığı yanlış alarmların sayısının çok altındadır.

- Çoğu saldırı, genel olarak güncel olmayan belli yazılım sürümleri için tasarlanmış. Tehditleri hafifletmek için sürekli değişen imzalar kütüphanesi gerekiyor. Eski tarihli veritabanları saldırı tespit sistemleri yeni stratejilere açık hale getirebilir.

- İmza tabanlı saldırı tespit sistemleri için, yeni bir tehdit keşfi ve saldırı tespit sisteminde uygulanan imzası arasında gecikme olacaktır. Bu gecikme süresi boyunca, saldırı tespit sistemi tehdidi tanımlayamayacaktır.

- Zayıf kimlik doğrulama mekanizmalarını veya ağ protokollerindeki zayıflıkları telafi edemez. Zayıf kimlik doğrulama mekanizması nedeniyle bir saldırgan erişim kazanırsa, saldırı tespit sistemi düşmana herhangi bir hatalı uygulamadan engel olamaz.

- Şifreli paketler, saldırı tespit cihazlarının çoğu tarafından işlenmez. Bu nedenle, şifreli paket daha önemli ağ saldırıları oluşana kadar keşfedilmemiş bir ağa izin verebilir.

- İzinsiz giriş tespit yazılımı, ağa gönderilen IP paketiyle ilişkili ağ adresini temel alan bilgiler sağlar. IP paketinde bulunan ağ adresi doğruysa, bu yararlıdır. Ancak, IP paketinde bulunan adres sahte veya şifreli olabilir.

- Ağ tabanlı saldırı tespit sistemlerinin yapısı ve protokolleri yakalandıkça analiz etmeleri gereği nedeniyle, ağ tabanlı saldırı tespit sistemleri, ağ ana bilgisayarlarının savunmasız olabilecekleri aynı protokol tabanlı saldırılara karşı hassastır. Geçersiz veri ve TCP / IP yığını saldırıları, bir ağ tabanlı saldırı tespit sistemlerinin çökmesine neden olabilir.[16]

Atlatma Teknikleri

Saldırganların kullandığı bir takım teknikler vardır, bunlardan bazıları saldırı tespit sisteminden kaçmak için uygulanabilecek 'basit' önlemlerdir:

- Parçalanma: Parçalanmış paket göndererek saldırgan radarın altında olacak ve algılama sisteminin saldırı imzasını algılama yeteneğini kolayca atlayabilir.

- Varsayılanları kullanmaktan kaçınma: Bir protokol tarafından kullanılan TCP portu, taşınan protokole her zaman bir gösterge sağlamaz. Örneğin, bir saldırı tespit sistemi, 12345 numaralı bağlantı noktasında bir trojan tespit etmeyi bekleyebilir. Bir saldırgan, onu farklı bir bağlantı noktası kullanacak şekilde yeniden yapılandırdıysa, saldırı tespit sistemi, trojan varlığını algılayamayabilir.

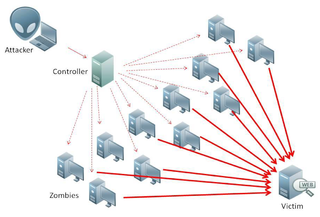

- Koordine edilmiş, düşük bant genişliği saldırılar: Birçok saldırgan (veya aracılar) arasında bir taramayı koordine etmek ve farklı saldırganlara farklı portlar veya bilgisayarlar tahsis etmek, saldırı tespit sisteminin yakalanan paketleri ilişkilendirmesini ve bir ağ taramasının devam ettiğini çıkarmasını zorlaştırıyor.

- Adres sızdırma / vekil sunucu oluşturma: saldırganlar, bir saldırıyı geri çevrelemek için güvenliği düşük veya yanlış yapılandırılmış vekil sunucuları kullanarak Güvenlik Yöneticilerinin saldırının kaynağını belirleme yeteneğini güçlendirebilir. Kaynak bir sunucu tarafından taklit edilip geri çevrilirse, saldırının kaynağını bulması çok zor olur.

- Desen değişikliği kaçırma: Saldırı tespit sistemleri genellikle bir saldırıyı tespit etmek için 'desen eşleştirme' yöntemine güvenirler. Saldırıda kullanılan verileri biraz değiştirerek algılamayı atlatmak mümkün olabilir. Örneğin, bir İnternet Mesaj Erişim Protokolü (IMAP) sunucusu bir arabellek taşmasına karşı savunmasız olabilir ve bir saldırı tespit sistemleri, 10 ortak saldırı aracının saldırı imzasını algılayabilir. Araç tarafından gönderilenler, saldırı tespit sisteminin beklediği verilere benzemekten kaçının, tespiti yapmaktan kaçınmak mümkün olabilir.

Gelişim Süreci

İlk erken saldırı tespit sistemi konsepti, 1980 yılında Ulusal Güvenlik Ajansı'ndaki James Anderson tarafından tanımlandı ve yöneticilerin denetim izlerini gözden geçirmesine yardımcı olmak için tasarlanmış bir takım araçlardan oluşuyordu.[17] Kullanıcı erişim günlükleri, dosya erişim günlükleri ve sistem olay günlükleri denetim izlerine örnektir.

Fred Cohen 1987'de her davada bir saldırı tespit etmek mümkün olmadığını ve saldırıları tespit etmek için gerekli olan kaynakların kullanım miktarı ile birlikte büyüdüğünü belirtti.[18]

Dorothy E. Denning, Peter G. Neumann'ın yardımıyla, bugün birçok sistemin temelini oluşturan bir saldırı tespit sistem modelini 1986'da yayınladı.[19] Modeli, anomalilik tespiti için istatistikler kullandı ve SRI International'da, Sun iş istasyonlarında çalışan ve hem kullanıcı hem de ağ düzeyinde verileri göz önüne alabilen Intrusion Detection Expert System (IDES) adlı erken bir saldırı tespit sistemi ile sonuçlandı.[20] IDES, bilinen saldırı tiplerini tespit etmek için kural tabanlı bir Uzman Sistem ve kullanıcının, bilgisayar sistemlerinin ve hedef sistemlerin profillerine dayalı istatistiksel bir anomalilik tespit bileşeni bulunan ikili bir yaklaşıma sahiptir. Lunt, üçüncü bir bileşen olarak yapay sinir ağı eklemeyi önerdi. Her üç bileşenin de bir çözümleyiciye rapor verebileceğini söyledi. SRI, 1993 yılında IDES'i, Yeni Nesil İzinsiz Giriş Algılama Uzman Sistemi (NIDES) ile takip etti.[21]

P-BEST ve Lisp kullanan uzman bir sistem olan Multics saldırı tespit ve uyarı sistemi (MIDAS), Denning ve Neumann'ın çalışmalarına dayanılarak 1988'de geliştirildi.[22] Haystack, aynı zamanda denetim yollarını azaltmak için istatistikler kullanarak o yıl geliştirildi.[23]

1986'da Ulusal Güvenlik Ajansı, Rebecca Bace bünyesinde bir saldırı tespit sistemi araştırma transfer programını başlattı. Bace, daha sonra 2000 yılında saldırı tespit konusundaki metni yayınladı.[24]

Wisdom & Sense (Wisdom & Sense), 1989'da Los Alamos Ulusal Laboratuvarı'nda geliştirilen, istatistiğe dayalı bir anormallik dedektörüdür.[25] W & S, istatistiksel analize dayalı kurallar yarattıktan sonra anomali tespiti için bu kuralları kullandı.

1990'da, Zamana Dayalı Endüktif Makine (TIM), VAX 3500 bir bilgisayarda Common Lisp'de sıralı kullanıcı modellerinin endüktif öğrenmesini kullanarak anomali tespit etmiştir.[26] Ağ Güvenlik İzleme (NSM), bir Sun-3/50 iş istasyonunda anomallik tespiti için erişim matrisleri üzerinde maskeleme gerçekleştirdi.[27] Bilgi Güvenliği Görevlisi Asistanı (ISOA), istatistikler, profil denetleyici ve uzman sistem gibi çeşitli stratejileri göz önüne alan 1990 yılındaki bir prototipdi.[28] AT & T Bell Laboratuvarlarındaki Bilgisayarİzleme, denetim verileri azaltma ve saldırı tespiti için istatistik ve kurallar kullandı.[29]

Sonra, 1991'de California Üniversitesi'ndeki araştırmacılar Davis, aynı zamanda uzman bir sistem olan bir prototip Dağıtık Saldırı Tespit Sistemi (DIDS) oluşturdu.[30] 1991'de Ağ Anomali Tespiti ve Saldırı Reporter (NADIR), Los Alamos Ulusal Laboratuvarında Integrated Computing Network (ICN) 'de geliştirilen bir prototip saldırı tespit sistemiydi ve Denning ve Lunt'un çalışmalarından büyük ölçüde etkilendi.[31] NADIR istatistik tabanlı bir anomallik detektörü ve bir uzman sistem kullandı.

Lawrence Berkeley Ulusal Laboratuvarı, libpcap verilerinden paket analizinde kendi kural dilini kullanan 1998'de Bro'yu ilan etti.[32] 1999'da Ağ Uçuş Kaydedici (NFR) da libpcap'ı kullandı.[33] APE, aynı zamanda Kasım 1998'de libpcap kullanan bir paket dinleyicisi olarak geliştirildi ve bir ay sonra Snort olarak değiştirildi. APE, o zamandan beri 300.000'den fazla aktif kullanıcısıyla dünyanın en çok kullanılan saldırı tespit ve önleme sistemi haline geldi.[34]

2001'de Denetim Veri Analizi ve Madenciliği (ADAM) saldırı tespit sistemi sınıflandırmaları için kuralların profillerini oluşturmak için tcpdump kullandı.[35] 2003 yılında Yongguang Zhang ve Wenke Lee mobil düğümleri olan ağlarda saldırı tespit sisteminin önemini tartışmaktadır.[36]

2015 yılında Viegas ve arkadaşları,[37] örneğin Nesnelerin İnterneti (IoT) uygulamaları için anomali tabanlı bir saldırı tespit motoru önerdi. Teklif, Atom CPU'da bir Karar Ağacı, Naive-Bayes ve k-Nearest Neighbors sınıflandırıcılarının uygulanması için enerji verimliliği sağlayan bir anomallik tespiti ve bir FPGA'deki donanım dostu uygulama için makine öğrenimini uygular.[38][39] Literatürde, her sınıflandırıcıyı yazılım ve donanımda eşdeğer olarak uygulayan ilk çalışma bu ve her ikisinde de enerji tüketimini ölçen bir çalışmaydı. Buna ek olarak, yazılım ve donanımda uygulanan ağ paket sınıflandırmasını yapmak için kullanılan her bir özelliği ayıklamak için enerji tüketiminin ölçülmesi ilk kez gerçekleştirildi.[40]

Ücretsiz Açık Kaynak Sistemleri

- ACARM-ng

- AIDE

- Bro NIDS

- Fail2ban

- OSSEC HIDS

- Prelude Hybrid IDS

- Samhain

- Snort

- Suricata

Ayrıca bakınız

- Yapay bağışıklık sistemi

- Bypass anahtarı

- Hizmeti engelleme saldırısı

- DNS analizi

- Saldırı Tespiti Mesaj Değişim Formatı

- Protokol tabanlı saldırı tespit sistemi (PIDS)

- Gerçek zamanlı uygulanabilir güvenlik

- Güvenlik Yönetimi

- Yazılım tanımlı koruma

Kaynakça

- ^ Yılmaz, Emre (26 Ağustos 2020). "Saldırı Tespit ve Önleme Sistemleri (IDS, IPS)". KernelBlog. 1 Ekim 2020 tarihinde kaynağından arşivlendi. Erişim tarihi: 23 Haziran 2022.

- ^ Abdullah A. Mohamed, "Design Intrusion Detection System Based On Image Block Matching", International Journal of Computer and Communication Engineering, IACSIT Press, Vol. 2, No. 5, September 2013.

- ^ "Gartner report: Market Guide for User and Entity Behavior Analytics". September 2015.

- ^ "Gartner: Hype Cycle for Infrastructure Protection, 2016".

- ^ "Gartner: Defining Intrusion Detection and Prevention Systems". Retrieved September 20, 2016.

- ^ Scarfone, Karen; Mell, Peter (February 2007). "Guide to Intrusion Detection and Prevention Systems (IDPS)" (PDF). Computer Security Resource Center. National Institute of Standards and Technology (800–94). Retrieved 1 January 2010.

- ^ "NIST – Guide to Intrusion Detection and Prevention Systems (IDPS)" (PDF). February 2007. Retrieved 2010-06-25.

- ^ Robert C. Newman (19 February 2009). Computer Security: Protecting Digital Resources. Jones & Bartlett Learning. ISBN 978-0-7637-5994-0. Retrieved 25 June 2010.

- ^ Michael E. Whitman; Herbert J. Mattord (2009). Principles of Information Security. Cengage Learning EMEA. ISBN 978-1-4239-0177-8. Retrieved 25 June 2010.

- ^ Tim Boyles (2010). CCNA Security Study Guide: Exam 640-553. John Wiley and Sons. p. 249. ISBN 978-0-470-52767-2. Retrieved 29 June 2010.

- ^ Harold F. Tipton; Micki Krause (2007). Information Security Management Handbook. CRC Press. p. 1000. ISBN 978-1-4200-1358-0. Retrieved 29 June 2010.

- ^ John R. Vacca (2010). Managing Information Security. Syngress. p. 137. ISBN 978-1-59749-533-2. Retrieved 29 June 2010.

- ^ Engin Kirda; Somesh Jha; Davide Balzarotti (2009). Recent Advances in Intrusion Detection: 12th International Symposium, RAID 2009, Saint-Malo, France, September 23–25, 2009, Proceedings. Springer. p. 162. ISBN 978-3-642-04341-3. Retrieved 29 June 2010.

- ^ nitin.; Mattord, verma (2008). Principles of Information Security. Course Technology. pp. 290–301. ISBN 978-1-4239-0177-8.

- ^ Anderson, Ross (2001). Security Engineering: A Guide to Building Dependable Distributed Systems. New York: John Wiley & Sons. pp. 387–388. ISBN 978-0-471-38922-4.

- ^ "Arşivlenmiş kopya". 3 Şubat 2017 tarihinde kaynağından arşivlendi. Erişim tarihi: 24 Nisan 2017.

- ^ Anderson, James P., "Computer Security Threat Monitoring and Surveillance," Washing, PA, James P. Anderson Co., 1980.

- ^ David M. Chess; Steve R. White (2000). "An Undetectable Computer Virus". Proceedings of Virus Bulletin Conference.

- ^ Denning, Dorothy E., "An Intrusion Detection Model," Proceedings of the Seventh IEEE Symposium on Security and Privacy, May 1986, pages 119–131

- ^ Lunt, Teresa F., "IDES: An Intelligent System for Detecting Intruders," Proceedings of the Symposium on Computer Security; Threats, and Countermeasures; Rome, Italy, November 22–23, 1990, pages 110–121.

- ^ Lunt, Teresa F., "Detecting Intruders in Computer Systems," 1993 Conference on Auditing and Computer Technology, SRI International

- ^ Sebring, Michael M., and Whitehurst, R. Alan., "Expert Systems in Intrusion Detection: A Case Study," The 11th National Computer Security Conference, October, 1988

- ^ Smaha, Stephen E., "Haystack: An Intrusion Detection System," The Fourth Aerospace Computer Security Applications Conference, Orlando, FL, December, 1988

- ^ McGraw, Gary (May 2007). "Silver Bullet Talks with Becky Bace" (PDF). IEEE Security & Privacy Magazine. 5 (3): 6–9. doi:10.1109/MSP.2007.70. Retrieved 18 April 2017.

- ^ Vaccaro, H.S., and Liepins, G.E., "Detection of Anomalous Computer Session Activity," The 1989 IEEE Symposium on Security and Privacy, May, 1989

- ^ Teng, Henry S., Chen, Kaihu, and Lu, Stephen C-Y, "Adaptive Real-time Anomaly Detection Using Inductively Generated Sequential Patterns," 1990 IEEE Symposium on Security and Privacy

- ^ Heberlein, L. Todd, Dias, Gihan V., Levitt, Karl N., Mukherjee, Biswanath, Wood, Jeff, and Wolber, David, "A Network Security Monitor," 1990 Symposium on Research in Security and Privacy, Oakland, CA, pages 296–304

- ^ Winkeler, J.R., "A UNIX Prototype for Intrusion and Anomaly Detection in Secure Networks," The Thirteenth National Computer Security Conference, Washington, DC., pages 115–124, 1990

- ^ Dowell, Cheri, and Ramstedt, Paul, "The ComputerWatch Data Reduction Tool," Proceedings of the 13th National Computer Security Conference, Washington, D.C., 1990

- ^ Snapp, Steven R, Brentano, James, Dias, Gihan V., Goan, Terrance L., Heberlein, L. Todd, Ho, Che-Lin, Levitt, Karl N., Mukherjee, Biswanath, Smaha, Stephen E., Grance, Tim, Teal, Daniel M. and Mansur, Doug, "DIDS (Distributed Intrusion Detection System) -- Motivation, Architecture, and An Early Prototype," The 14th National Computer Security Conference, October, 1991, pages 167–176.

- ^ Jackson, Kathleen, DuBois, David H., and Stallings, Cathy A., "A Phased Approach to Network Intrusion Detection," 14th National Computing Security Conference, 1991

- ^ Paxson, Vern, "Bro: A System for Detecting Network Intruders in Real-Time," Proceedings of The 7th USENIX Security Symposium, San Antonio, TX, 1998

- ^ Amoroso, Edward, "Intrusion Detection: An Introduction to Internet Surveillance, Correlation, Trace Back, Traps, and Response," Intrusion.Net Books, Sparta, New Jersey, 1999, ISBN 0-9666700-7-8

- ^ Kohlenberg, Toby (Ed.), Alder, Raven, Carter, Dr. Everett F. (Skip), Jr., Esler, Joel., Foster, James C., Jonkman Marty, Raffael, and Poor, Mike, "Snort IDS and IPS Toolkit," Syngress, 2007, ISBN 978-1-59749-099-3

- ^ Barbara, Daniel, Couto, Julia, Jajodia, Sushil, Popyack, Leonard, and Wu, Ningning, "ADAM: Detecting Intrusions by Data Mining," Proceedings of the IEEE Workshop on Information Assurance and Security, West Point, NY, June 5–6, 2001

- ^ Intrusion Detection Techniques for Mobile Wireless Networks, ACM WINET 2003 <http://www.cc.gatech.edu/~wenke/papers/winet03.pdf 9 Haziran 2011 tarihinde Wayback Machine sitesinde arşivlendi.>

- ^ Viegas, E.; Santin, A. O.; Fran?a, A.; Jasinski, R.; Pedroni, V. A.; Oliveira, L. S. (2017-01-01). "Towards an Energy-Efficient Anomaly-Based Intrusion Detection Engine for Embedded Systems". IEEE Transactions on Computers. 66 (1): 163–177. doi:10.1109/TC.2016.2560839. ISSN 0018-9340.

- ^ França, A. L.; Jasinski, R.; Cemin, P.; Pedroni, V. A.; Santin, A. O. (2015-05-01). "The energy cost of network security: A hardware vs. software comparison". 2015 IEEE International Symposium on Circuits and Systems (ISCAS): 81–84. doi:10.1109/ISCAS.2015.7168575.

- ^ França, A. L. P. d; Jasinski, R. P.; Pedroni, V. A.; Santin, A. O. (2014-07-01). "Moving Network Protection from Software to Hardware: An Energy Efficiency Analysis". 2014 IEEE Computer Society Annual Symposium on VLSI: 456–461. doi:10.1109/ISVLSI.2014.89.

- ^ "Towards an Energy-Efficient Anomaly-Based Intrusion Detection Engine for Embedded Systems" (PDF). SecPLab.