Qubes OS

Qubes OS, izolasyon (yalıtma) yoluyla güvenlik sağlamayı amaçlayan güvenlik odaklı bir masaüstü Linux dağıtımıdır.[1] Sanallaştırma, Xen tarafından gerçekleştirilir ve kullanıcı ortamları diğer işletim sistemlerinin yanı sıra Fedora, Debian, Whonix ve Microsoft Windows tabanlı olabilir.[2][3]

Qubes gibi sistemler akademide Converged Multi-Level Secure(MLS) Sistemler olarak anılır.[4] Benzer sistemlerin diğer önerileri ortaya çıktı [5][6] ve SecureView [7] ticari bir rakip, ancak Qubes OS, ücretsiz ve açık kaynaklı bir yazılım (FOSS) lisansı altında aktif olarak geliştirilen türden tek sistemdir.

Güvenlik hedefleri

Qubes, Security by Isolation yaklaşımını uygular.[8] Varsayım, kusursuz, hatasız bir masaüstü ortamı olamayacağıdır: böyle bir ortam, milyonlarca kod satırı ve milyarlarca yazılım/donanım etkileşimi sayar. Bu etkileşimlerin herhangi birindeki kritik bir hata, kötü amaçlı yazılımın bir makinenin kontrolünü ele geçirmesi için yeterli olabilir.[9][10]

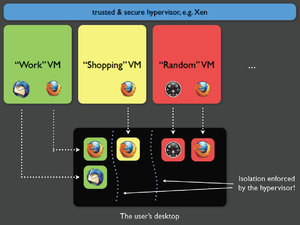

Bir Qubes kullanıcısı bir masaüstünü güvenceye almak için çeşitli ortamları izole etmeye özen gösterir, böylece bileşenlerden birinin güvenliği ihlal edilirse kötü amaçlı yazılım yalnızca o ortamdaki verilere erişebilir.[11]

Qubes'te yalıtım iki boyutta sağlanır: donanım denetleyicileri işlevsel etki alanlarına (örneğin ağ etki alanları, USB denetleyici etki alanları) ayrılabilir, oysa kullanıcının dijital yaşamı farklı güven seviyelerine sahip etki alanlarına bölünebilir. Örneğin: çalışma alanı (en güvenilir), alışveriş alanı, rastgele alan (daha az güvenilir).[12] Bu etki alanlarının her biri ayrı bir sanal makinede (VM) çalıştırılır.

Qubes VM'leri varsayılan olarak parolasız kök erişimine sahiptir. (örneğin parolasız sudo) [13] UEFI Güvenli Önyükleme kutudan çıktığı anda desteklenmez, ancak bu önemli bir güvenlik sorunu olarak kabul edilmez.[14] Qubes çok kullanıcılı bir sistem değildir.[15]

Kurulum ve gereksinimler

Qubes, çoklu önyükleme sisteminin bir parçası olarak çalıştırılmak üzere tasarlanmamıştı, çünkü bir saldırgan diğer işletim sistemlerinden birinin kontrolünü ele geçirirse, Qubes'in güvenliğini tehlikeye atabilir (örn. Qubes önyüklemesinden önce).[16] Ancak Qubes'i çoklu önyükleme sisteminin bir parçası olarak kullanmak ve hatta grub2'yi önyükleyici/önyükleme yöneticisi olarak kullanmak hala mümkündür.[16] Standart bir Qubes kurulumu, kurulduğu depolama ortamındaki (örneğin sabit sürücü, USB flash sürücü) tüm alanı kaplar (yalnızca tüm kullanılabilir boş alanı değil) ve LUKS/dm-crypt tam disk şifrelemesini kullanır.[14] Qubes OS kurulumunun çoğunu özelleştirmek (önemsiz olmasa da) mümkündür, ancak güvenlik nedenleriyle, Qubes'i yakından tanımayan kullanıcılar için bu önerilmez. Qubes 4.x, en az 32 GiB disk alanına ve 4 GB RAM'e ihtiyaç duyar.[17] Bununla birlikte, pratikte tipik olarak 6-8 GB RAM'e ihtiyaç duyar, çünkü yalnızca 4 GB RAM ile çalıştırmak mümkün olsa da, kullanıcılar muhtemelen bir seferde en fazla üç Qube çalıştırmakla sınırlı olacaktır.[14]

2013'ten beri Qubes, 32-bit x86 mimarilerini desteklemiyor ve şimdi 64-bit işlemci gerektiriyor.[14] Qubes, aygıtları ve sürücüleri izole etmek için yalnızca 64 bit mimarilerde bulunan Intel VT-d /AMD'nin AMD- Vi'sini kullanır. 64 bit mimari ayrıca bazı saldırı sınıflarına karşı biraz daha fazla koruma sağlar.[14] Qubes 4.x'ten bu yana Qubes, EPT ve Intel VT-d sanallaştırma teknolojisine sahip VT-x desteğine sahip bir Intel işlemci veya RVI (SLAT) ve AMD-Vi (diğer adıyla AMD IOMMU) ile AMD-V desteğine sahip bir AMD işlemci gerektirir.) sanallaştırma teknolojisi.[14] Qubes, masaüstü pazarını hedefliyor. Bu pazara Intel işlemcileri ve yonga setlerini çalıştıran dizüstü bilgisayarlar hakimdir ve sonuç olarak Qubes geliştiricileri Intel'in VT-x/VT-d teknolojilerine odaklanır.[18] AMD IOMMU, Intel'in VT-d'si ile işlevsel olarak aynı olduğundan, bu AMD işlemciler için önemli bir sorun değildir.[18]

Kullanıcı deneyimi

Kullanıcılar Qubes OS ile normal bir masaüstü işletim sistemiyle etkileşime girecekleri şekilde etkileşime girerler. Ancak bazı önemli farklılıklar var:

- Her güvenlik alanı (qube), farklı renkli bir pencere kenarlığı ile tanımlanır

- Belirli bir güvenlik etki alanı için o oturumda bir uygulamanın ilk kez açılması yaklaşık 30 saniye sürecektir (donanma bağlı olarak)

- Alan adları panoyu veya dosya sistemini paylaşmadığından,[19] ve pano [20] dosyalarını kopyalamak biraz farklıdır.

- Kullanıcı güvenlik bölmeleri oluşturabilir ve yönetebilir

Sistem mimarisine genel bakış

Xen hipervizörü ve yönetim alanı (Dom0)

Hiper yönetici, farklı VM'ler arasında yalıtım sağlar. Dom0 (Xen'den devralınan bir terim) olarak da adlandırılan yönetim alanı, varsayılan olarak tüm donanıma doğrudan erişime sahiptir. Dom0, GUI etki alanını barındırır ve grafik aygıtının yanı sıra klavye ve fare gibi giriş aygıtlarını da kontrol eder. GUI etki alanı, kullanıcı masaüstünü görüntüleyen X sunucusunu ve kullanıcının uygulamaları başlatmasına ve durdurmasına ve pencerelerini değiştirmesine izin veren pencere yöneticisini çalıştırır.

Farklı VM'lerin entegrasyonu, kullanıcı için uygulamaların masaüstünde yerel olarak yürütüldüğü ve aslında farklı VM'lerde barındırıldığı (ve izole edildiği) bir yanılsama sağlayan Uygulama Görüntüleyici tarafından sağlanır. Qubes, tüm bu sanal makineleri tek bir ortak masaüstü ortamına entegre eder.

Dom0 güvenliğe duyarlı olduğu için ağdan izole edilmiştir. Virüs bulaşmış bir VM'den kaynaklanan bir saldırı olasılığını en aza indirmek için mümkün olduğunca az arayüze ve diğer etki alanlarıyla iletişime sahip olma eğilimindedir.[21][22]

Dom0 etki alanı, aslında dom0 dosya sistemlerinde dosya olarak depolanan diğer VM'lerin sanal disklerini yönetir. Disk alanı, salt okunur modda aynı kök dosya sistemini paylaşan çeşitli VM'ler sayesinde tasarruf edilir. Ayrı disk depolama, yalnızca kullanıcı dizini ve VM başına ayarlar için kullanılır. Bu, yazılım yüklemesinin ve güncellemelerinin merkezileştirilmesini sağlar. Yazılımı root olmayan kullanıcı olarak kurarak veya standart olmayan, Qubes'e özgü /rw hiyerarşisine kurarak yalnızca belirli bir VM'ye kurmak da mümkündür.

Ağ alanı

Ağ mekanizması, güvenlik saldırılarına en çok maruz kalan mekanizmadır. Bunu atlatmak için, Ağ Etki Alanı adlı ayrı, ayrıcalıksız bir VM'de yalıtılmıştır.

Linux çekirdeği tabanlı güvenlik duvarını barındırmak için başka bir güvenlik duvarı VM'si kullanılır, böylece bir aygıt sürücüsü hatası nedeniyle ağ etki alanı tehlikeye girse bile, güvenlik duvarı hala yalıtılmış ve korumalıdır (ayrı bir Linux çekirdeğinde çalıştığı için). ayrı VM).[23]

Application Virtual Machines (AppVM)

AppVM'ler, web tarayıcısı, e-posta istemcisi veya metin düzenleyici gibi kullanıcı uygulamalarını barındırmak için kullanılan VM'lerdir. Güvenlik amacıyla bu uygulamalar kişisel, iş, alışveriş, banka vb. farklı alanlarda gruplandırılabilir. Güvenlik etki alanları ayrı VM'ler olarak uygulanır, böylece farklı makinelerde yürütülüyormuş gibi birbirlerinden izole edilir.

Bazı belgeler veya uygulamalar, dosya yöneticisinde bulunan bir eylem aracılığıyla tek kullanımlık VM'lerde çalıştırılabilir. Mekanizma, sanal alan fikrini takip eder: belgeyi veya uygulamayı görüntüledikten sonra, tüm Tek Kullanımlık VM imha edilecektir.[24]

Her güvenlik alanı bir renkle etiketlenir ve her pencere ait olduğu etki alanının rengiyle işaretlenir. Bu nedenle, belirli bir pencerenin hangi etki alanına ait olduğu her zaman açıkça görülebilir.

Tepkiler

Edward Snowden, Daniel J. Bernstein ve Christopher Soghoian gibi güvenlik ve gizlilik uzmanları projeyi kamuoyu önünde övdü.[25]

Jesse Smith, DistroWatch Weekly için Qubes OS 3.1'in incelemesini yazdı:[26]

Linux Journal'dan Kyle Rankin, 2016'da Qubes OS'yi inceledi:[27]

2014 yılında Qubes, uluslararası insan hakları kuruluşu Access Now tarafından yürütülen Endpoint Security için Access Innovation Prize 2014 finalisti seçildi.[28]

Ayrıca bakınız

Kaynakça

- ^ "Qubes OS bakes in virty system-level security". The Register. 5 Eylül 2012. 20 Ağustos 2019 tarihinde kaynağından arşivlendi. Erişim tarihi: 26 Eylül 2022.

- ^ "Qubes OS Templates". 23 Nisan 2020 tarihinde kaynağından arşivlendi. Erişim tarihi: 26 Eylül 2022.

- ^ "Installing and using Windows-based AppVMs". 2 Şubat 2022. 20 Şubat 2019 tarihinde kaynağından arşivlendi. Erişim tarihi: 26 Eylül 2022.

- ^ Issa, Abdullah; Murray, Toby; Ernst, Gidon (4 Aralık 2018). "In search of perfect users: towards understanding the usability of converged multi-level secure user interfaces". Proceedings of the 30th Australian Conference on Computer-Human Interaction. OzCHI '18: 30th Australian Computer-Human Interaction Conference. Melbourne Australia: Association for Computing Machinery (ACM). s. 572576. doi:10.1145/3292147.3292231. ISBN 978-1-4503-6188-0. 19 Nisan 2023 tarihinde kaynağından arşivlendi. Erişim tarihi: 1 Kasım 2020.

- ^ Beaumont, Mark; McCarthy, Jim; Murray, Toby (5 Aralık 2016). "The cross domain desktop compositor: using hardware-based video compositing for a multi-level secure user interface". Proceedings of the 32nd Annual Conference on Computer Security Applications. ACSAC '16: 2016 Annual Computer Security Applications Conference. Los Angeles California USA: Association for Computing Machinery (ACM). ss. 533-545. doi:10.1145/2991079.2991087. ISBN 978-1-4503-4771-6. 19 Nisan 2023 tarihinde kaynağından arşivlendi. Erişim tarihi: 1 Kasım 2020.

- ^ "Poster: On the Usability of Secure GUIs". 1 Temmuz 2013. s. 11. 13 Ağustos 2022 tarihinde kaynağından arşivlendi. Erişim tarihi: 13 Ağustos 2022 – Semantic Scholar vasıtasıyla.

- ^ "SecureView". AIS Home Assured Information Security. 30 Eylül 2020 tarihinde kaynağından arşivlendi. Erişim tarihi: 1 Kasım 2020.

- ^ "The three approaches to computer security". Joanna Rutkowska. 2 Eylül 2008. 29 Şubat 2020 tarihinde kaynağından arşivlendi. Erişim tarihi: 26 Eylül 2022.

- ^ "Qubes OS: An Operating System Designed For Security". Tom's hardware. 30 Ağustos 2011. 26 Eylül 2011 tarihinde kaynağından arşivlendi.

- ^ "A digital fortress?". The Economist. 28 Mart 2014. 29 Aralık 2017 tarihinde kaynağından arşivlendi. Erişim tarihi: 26 Eylül 2022.

- ^ "How Splitting a Computer Into Multiple Realities Can Protect You From Hackers". Wired. 20 Kasım 2014. 16 Şubat 2017 tarihinde kaynağından arşivlendi. Erişim tarihi: 26 Eylül 2022.

- ^ "Partitioning my digital life into security domains". Joanna Rutkowska. 13 Mart 2011. 21 Nisan 2020 tarihinde kaynağından arşivlendi. Erişim tarihi: 26 Eylül 2022.

- ^ "Passwordless Root Access in VMs". 22 Temmuz 2022 tarihinde kaynağından arşivlendi. Erişim tarihi: 26 Eylül 2022.

- ^ a b c d e f "Qubes faq". 26 Eylül 2022 tarihinde kaynağından arşivlendi. Erişim tarihi: 26 Eylül 2022.

- ^ Rutkowska, Joanna (3 Mayıs 2010). "Google Groups - Qubes as a multi-user system". Google Groups. 10 Kasım 2012 tarihinde kaynağından arşivlendi. Erişim tarihi: 26 Eylül 2022.

- ^ a b "Multibooting Qubes". 29 Kasım 2020 tarihinde kaynağından arşivlendi. Erişim tarihi: 26 Eylül 2022.

- ^ "Qubes system requirements". 26 Eylül 2022 tarihinde kaynağından arşivlendi. Erişim tarihi: 26 Eylül 2022.

- ^ a b "Why Intel VT-d ?". 10 Kasım 2012 tarihinde kaynağından arşivlendi. Erişim tarihi: 26 Eylül 2022.

- ^ "Copying Files between qubes". Qubes OS. 5 Haziran 2020 tarihinde kaynağından arşivlendi. Erişim tarihi: 5 Haziran 2020.

- ^ "Copy and Paste". Qubes OS. 5 Haziran 2020 tarihinde kaynağından arşivlendi. Erişim tarihi: 5 Haziran 2020.

- ^ "(Un)Trusting your GUI Subsystem". Joanna Rutkowska. 9 Eylül 2010. 6 Kasım 2018 tarihinde kaynağından arşivlendi. Erişim tarihi: 26 Eylül 2022.

- ^ "The Linux Security Circus: On GUI isolation". Joanna Rutkowska. 23 Nisan 2011. 6 Kasım 2018 tarihinde kaynağından arşivlendi. Erişim tarihi: 26 Eylül 2022.

- ^ "Playing with Qubes Networking for Fun and Profit". Joanna Rutkowska. 28 Eylül 2011. 26 Eylül 2022 tarihinde kaynağından arşivlendi. Erişim tarihi: 26 Eylül 2022.

- ^ "Qubes To Implement Disposable Virtual Machines". OSnews. 3 Haziran 2010. 3 Ekim 2018 tarihinde kaynağından arşivlendi. Erişim tarihi: 26 Eylül 2022.

- ^ "Endpoint Security Prize Finalists Announced!". 26 Eylül 2022 tarihinde kaynağından arşivlendi. Erişim tarihi: 26 Eylül 2022.

- ^ "DistroWatch Weekly, Issue 656, 11 April 2016". 6 Kasım 2018 tarihinde kaynağından arşivlendi. Erişim tarihi: 26 Eylül 2022.

- ^ "Secure Desktops with Qubes: Introduction |Linux Journal". 26 Eylül 2022 tarihinde kaynağından arşivlendi. Erişim tarihi: 26 Eylül 2022.

- ^ "Endpoint Security Prize Finalists Announced!". Michael Carbone. 13 Şubat 2014. 14 Nisan 2015 tarihinde kaynağından arşivlendi. Erişim tarihi: 26 Eylül 2022.

Dış bağlantılar

- Resmî site

- Qubes OS 27 Eylül 2022 tarihinde Wayback Machine sitesinde arşivlendi. on DistroWatch