Komut kümesi mimarisi, CPU'nun yazılım tarafından nasıl kontrol edileceğini tanımlayan bilgisayar soyut modelinin bir parçasıdır. ISA, işlemcinin ne yapabileceğini ve bunu nasıl yapacağını belirterek donanım ve yazılım arasında bir arayüz gibi davranır.

UNIX türevi işletim sistemleri çok işlemcili çok pahalı makinelerden tek işlemcili, basit ve çok ucuz ev bilgisayarlarına kadar pek çok cihaz üzerinde çalışabilen esnek ve sağlamlığı çok değişik koşullarda test edilmiş sistemlerdir. Fakat özellikle kararlı yapısı ve çok kullanıcılı-çok görevli yapısıyla çok işlemcili sunucularda adeta standart haline gelmiştir ve özellikle akademik dünyada iş istasyonları üzerinde çok yaygın bir kullanım alanı bulmuştur. UNIX, Interdata 7/32, VAX ve Motorola 68000 arasında hızla yayıldı.

Derleyici, kaynak kodu makine koduna dönüştüren yazılımdır. Bir programlama dilinin derleyicisi, o programlama dili kullanılarak yazılmış olan kodu hedef işlemci mimarisine göre uygun şekilde makine koduna derler ve genellikle çıktı olarak yürütülebilir dosyanın oluşturulmasını sağlar. Bu eyleme derleme denir. Bir başka ifadeyle derleyici, bir tür yazı işleyicidir; girdi olarak yazı alır ve çıktı olarak yazı verir.

Bilgisayar virüsü, kullanıcının izni ya da bilgisi dahilinde olmadan bilgisayarın çalışma şeklini değiştiren ve kendini diğer dosyaların içerisinde gizlemeye çalışan aslında bir tür bilgisayar programıdır.

MS-DOS, Microsoft firmasının geliştirdiği bir DOS sistemidir. 1980'li yıllarda PC uyumlu platformlar üzerinde kullanılan en yaygın işletim sistemiydi. 1990'lı yılların ortalarından 2000 yılına kadarki en popüler işletim sistemleri olan Windows 9x ailesinin temeli olarak kullanıldı. Masaüstü bilgisayarlardaki popülerliğini, zamanla Windows NT mimarisi kullanan yeni nesil Windows işletim sistemlerine bıraktı.

Telnet, Internet ağı üzerindeki çok kullanıcılı bir makineye uzaktaki başka bir makineden bağlanmak için geliştirilen bir TCP/IP protokolü ve bu işi yapan programlara verilen genel isimdir. Telnet iki bileşenden oluşur: (1) iki tarafın nasıl iletişim kuracağını belirleyen protokolün kendisi ve (2) hizmeti sağlayan yazılım uygulaması.Kullanıcı verileri, İletim Kontrol Protokolü (TCP) üzerinden 8 bitlik bayt yönlendirmeli bir veri bağlantısında Telnet kontrol bilgisi ile bant içi serpiştirilir. Telnet, 1969'da RFC 15 ile başlayarak geliştirildi, RFC 855'te genişletildi ve ilk İnternet standartlarından biri olan İnternet Mühendisliği Görev Gücü (IETF) İnternet Standardı STD 8 olarak standartlaştırıldı. encryption sağlayan bazı Telnet eklentileri geliştirilmiştir. Bağlanılan makineye girebilmek (login) için orada bir kullanıcı isminizin (İng:username) ve bağlantının gerçekleşebilmesi için bir telnet erişim programınızın olması gereklidir. Fakat bazı kütüphane ve herkese açık telnet bazlı web servisleri, bağlantı sırasında kullanıcı ismi (numarası) istemeyebilirler; ya da, kullanıcı isim ve parola olarak ne yazmanız gerektiği bağlandığınızda otomatik olarak karşınıza çıkar. Telnet, BBS sistemlere İnternet üzerinden erişimde günümüzde yaygın olarak kullanılmaktadır. Telnet erişim programları, günümüzdeki işletim sistemlerinin çoğunda işletim sistemi ile birlikte gelmektedir. Çok kullanıcılı işletim sistemleri genellikle kullanıcılara metin tabanlı bir arayüz sunar ve bu sistemlerde tüm işlemler klavye vasıtası ile komut isteminden gerçekleştirilir.

Merkezî işlem birimi, dijital bilgisayarların veri işleyen ve yazılım komutlarını gerçekleştiren bölümüdür. Çalıştırılmakta olan yazılımın içinde bulunan komutları işler. Mikroişlemciler ise tek bir yonga içine yerleştirilmiş bir merkezî işlem birimidir. 1970'lerin ortasından itibaren gelişen mikroişlemciler ve bunların kullanımı, günümüzde MİB teriminin genel olarak mikroişlemciler yerine de kullanılması sonucunu doğurmuştur.

Berkeley r-komutları, bir Unix sisteminin kullanıcılarının TCP/IP bilgisayar ağı üzerinden başka bir Unix bilgisayarında oturum açmasını veya komutlar vermesini sağlamak için tasarlanmış bir bilgisayar programları paketidir. Berkeley r-komutları, 1982'de Berkeley'deki Kaliforniya Üniversitesi'ndeki Computer Systems Research Group (CSRG) tarafından, TCP/IP'nin erken uygulanmasına dayanarak geliştirildi.

Bilgisayar mimarisi, en küçüğe ve en başarılıya ulaşmayı hedeflerken aynı zamanda maliyeti de göz önünde bulundurduğu için sanat ve bilimin ortak buluştuğu nokta olarak da tanımlanır. Bilgisayar Mimarisi, bilgisayar parçalarının iç yapıları ve aralarındaki haberleşme bağlantıları ile ilgilidir.

- Merkezî işlem biriminin mimarisinin tasarımı

- Komut kümesinin tasarımı.

- Adresleme yöntemlerinin tasarımı.

- Genel donanım mimarileri.

Truva atı (Trojan), bilgisayar yazılımı bağlamında Truva atı zararlı program barındıran veya yükleyen programdır. Terim klasik Truva Atı mitinden türemiştir. Truva atları masum kullanıcıya kullanışlı veya ilginç programlar gibi görünebilir ancak yürütüldüklerinde zararlıdırlar.

İnternet, bilgisayar sistemlerini birbirine bağlayan elektronik iletişim ağıdır. TDK, internet sözcüğüne karşılık olarak genel ağı önermiştir. İnternet yerine zaman zaman sadece net sözcüğü de kullanılır.

Solucan, kendini kopyalayarak diğer bilgisayarlara yayılmayı amaçlayan bir kötü amaçlı yazılım çeşididir.

UUCP, Unix-to-Unix Copy 'nın kısaltmasıdır. Bu kavram, genellikle uzaktan komut çalıştırmaya ve bilgisayarlar arasında dosya, e-posta ve ağ haberleri taşınmasına imkân sağlayan bilgisayar programı ve protokoller paketi olarak adlandırılır.

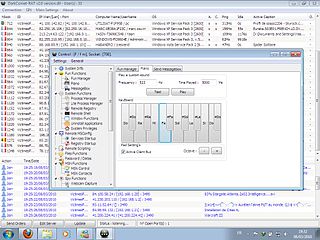

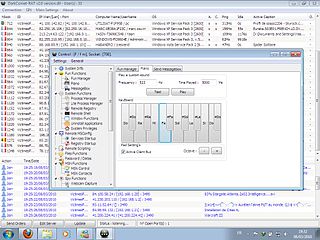

Metasploit Projesi, (İngilizce: Metasploit Project) güvenlik açıkları hakkında bilgi sağlayan, sızma testleri (pentest) ve IDS imza gelişmesinde yardımcı olan bir framework projesidir.

Bilgisayar güvenliğinde, Sandbox, çalışan programları ayırmak için kullanılan bir güvenlik mekanizmasıdır.

Kesme, kopyalama ve yapıştırma, İnsan bilgisayar etkileşiminde data aktarımı için bir kullanıcı arabirimi süreçlerarası iletişim tekniği sunan ilgili komutlardır. Şu an bilgisayar ve telefonlarda en yaygın kullanılan işlemlerdendir. Bilgisayarlarda hem dosya sistemi, hem de Microsoft Office gibi yazılımlarda kulanılır. Kopyalama komutu bir kopyalama oluştururan zaman kesme komutu seçili verileri orijinal konumundan kaldırır; Her iki durumda da seçilen veriler pano denilen geçici bir yerde saklanır ve sonsuz sayda yapıştırma oluyor. Kesme komutu araç çubuğundakı "dosyayı taşı" işlemi, kopyalama komutu ise "dosyayı kopyala" işlemi ile eşdeğerdir. Pano içindeki veriler daha sonra yapıştırma komutunun verildiği yere yerleştirilir. Komut adı, bir sayfa düzeni oluşturmak için el yazması düzenlemesinde kullanılan ve fiziksel prosedüre dayanan bir arayüz metaforudur. İşlem itibarile, "kes-yapıştır" dosyayı taşımak işlemi ile, "kopyala-yapıştır" ise dosyayı kopyalamak işlemi ile aynıdır.

Güvenli kabuk,, ağ hizmetlerinin güvenli olmayan bir ağ üzerinde güvenli şekilde çalıştırılması için kullanılan bir kriptografik ağ protokolüdür. En iyi bilinen örnek uygulaması bilgisayar sistemlerine uzaktan oturum açmak için olandır.

Gelişmiş Sürekli Tehdit (GST), bir kişi veya grubun bir ağa yetkisiz erişim sağladığı ve uzun bir süre boyunca algılanamadığı bilgisayar ağı saldırısıdır. Bu tür saldırılar genel olarak ticari veya politik amaç güden devlet sponsorluğu ile yapılan saldırılar olmasına rağmen, son birkaç yıl içerisinde devlet sponsorluğunda olmayan belirli hedeflere yönelik geniş çaplı GST saldırıları da yaşanmıştır

DarkComet, Fransa'dan bağımsız bir programcı ve bilgisayar güvenlik kodlayıcısı olan Jean-Pierre Lesueur tarafından geliştirilen bir uzaktan erişim truva atıdır. RAT 2008'de geliştirilmiş olmasına rağmen, 2012'nin başında yaygınlaşmaya başladı. Program, kısmen Suriye iç savaşında aktivistleri izlemek için kullanılması ve yazarının tutuklanma korkusu gibi sebeplerden ötürü durduruldu. Ağustos 2018 itibarıyla, programın geliştirilmesi "süresiz olarak durduruldu" ve artık resmi web sitesinde indirmeler sunulmuyor.