Kaynak kodu, yazılımı oluşturan yazıdır. Kaynak kod, herhangi bir yazılımın işlenip makine diline çevrilmeden önce insanların okuyup üzerinde çalışabildiği programlama diliyle yazılmış halidir. Kaynak kod bir tümleşik geliştirme ortamında açılabilir, derlenebilir, çalışabilir kaynak kod dosyalarının tümü birleştirilip, hedef bilgisayarlarda kullanılabilir hale getirilebilir.

Avira Operations GmbH & Co. KG çok uluslu ama aynı zamanda bir ailenin sahip olduğu,OPSWAT’a göre küresel pazar payı %9.6 olan ve 100 milyondan fazla müşterisi bulunan bir Alman antivirüs yazılım şirketidir. Avira dünya çapında altıncı büyük antivirüs satıcısı olarak değerlendirilir.

Servis dışı bırakma saldırısı , internete bağlı bir barındırma hizmetinin hizmetlerini geçici veya süresiz olarak aksatarak, bir makinenin veya ağ kaynaklarının asıl kullanıcılar tarafından ulaşılamamasını hedefleyen bir siber saldırıdır. DoS genellikle hedef makine veya kaynağın, gereksiz talepler ile aşırı yüklenmesi ve bazı ya da bütün meşru taleplere doluluktan kaynaklı engel olunması şeklinde gerçekleştirilir. DoS saldırısını; bir grup insanın, bir dükkân veya işyerindeki kapıları tıkayıp, meşru tarafların mağazaya veya işletmeye girmesine izin vermeyerek normal işlemleri aksatması şeklinde örnekleyebiliriz.

Zararlı yazılım, kötü amaçlı yazılım veya malware, bilgisayar ve mobil cihazların işlevlerini bozmak, kritik bilgileri toplamak, özel bilgisayar sistemlerine erişim sağlamak ve istenmeyen reklamları göstermek amacı ile kullanılan yazılımdır. 1990 yılında Yisrael Radai tarafından malware ismi konulmadan önce, bu tür yazılımlara bilgisayar virüsü adı veriliyordu. Kötü amaçlı yazılımların ilk türü, parazit (asalak) yazılım parçalarını yürütülebilir, çalışan içeriklere eklemekle ilgileniyordu. Bu yazılım parçaları, mevcut çalışan uygulamayı, sistem üstünde çalışan programları ve hatta bilgisayar sistemlerinin ayağa kaldırılmasında önemli rol oynayan önyükleme (boot) kodlarını etkileyen makine kodları olabilir. Kötü amaçlı yazılımlar, kullanıcıların gereksinimlerine karşı bir davranış sergiler ve sistemin yetersizliğinden kaynaklanan bir sorun yüzünden istemsiz, rastgele bir şekilde verecek yazılım parçaları içermez.

Mobil güvenlik ya da mobil telefon güvenliği, mobil işlemenin öneminin ve kullanılan akıllı telefonların sayısının artması ile birlikte öne çıkmıştır. Genel olarak bakıldığında, mobil güvenlik, mobil cihazlarda saklanan bilgilerin ve servislerin koruma altına alınması olarak değerlendirilebilir.

Fidye yazılımı, şantaj yazılımı, fidye virüsü veya ransomware olarak adlandırılan fidye yazılımlarına verilen genel bir addır. Fidye virüsleri bulaştığı bilişim sistemleri üzerinde dosyaları erişimi engelleyerek kullanıcılardan fidye talep eden zararlı yazılımlardır. Fidye virüsü, kurbanın cihazı üzerinde gizlice kendini yükleyen veya kurbanın verisini rehin tutan kriptoviroloji ile kriptoviral alıkoyma saldırısı başlatan ya da fidye ödenene kadar kurbanın verisini yayınlamakla tehdit eden bir kriptoviroloji saldırısı başlatan bir bilgisayar zararlı yazılımıdır. Basit bir fidye virüsü, bilgili bir kişinin geriye çevirmesi zor olan bir şekilde sistemi kilitler ve kilidi açmak için ödeme isteyen bir mesaj gösterir. Daha da gelişmiş zararlı yazılımlar, kurbanın dosyalarını şifreler, bunları erişilemez kılar ve bunların şifresini çözmek için bir fidyenin ödenmesini talep eder. Fidye virüsü, bilgisayarın Ana Dosya Tablosu (MFT) veya tüm sabit sürücüsünü de şifreleyebilir. Şifreleme anahtarı olmadan dosyaların şifrelerinin çözülmesine karşı olduğu için, fidye virüsü bilgisayar kullanıcılarının dosyalarına erişimini engelleyen bir erişim dışı bırakma saldırısıdır, Fidye virüsü saldırıları, geçerli bir dosya olarak kendisini gizleyen bir Truva atı kullanılarak yürütülmektedir.

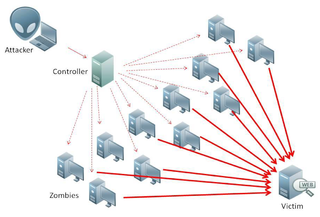

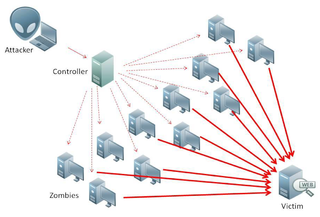

Botnet bazen bilgisayar bilimciler tarafından kullanılan bir sözcüktür. Botnetler birçok yazılım ajan programından oluşur. Her yazılım ajan programı uzaktan kontrol edilir. Botnetler bir birim olarak hareket etme yeteneklerine sahiptir. Bir botnet tekrarlanan görevleri ve hedeflerini tamamlamak için bir çaba ile diğer benzer makinelerle iletişim kuran İnternet bağlantılı bilgisayarların bir dizisidir. Bu bir Internet Relay Chat (IRC) kanal kontrolü tutucu gibi sıradan bir şekilde olabilir ya da istenmeyen e-posta göndermek veya dağıtık reddi hizmet saldırılarına katılmak için kullanılabilir. Botnet kelimesi robot ve network bileşimidir. Terim genellikle olumsuz ya da kötü niyetli bir çağrışım ile birlikte kullanılır.

Duqu, 1 Eylül 2011'de keşfedilen ve Stuxnet solucanı ile ilgili olduğu ve Unit 8200 tarafından yaratıldığı düşünülen bir bilgisayar virüsüdür. Macaristan'daki Budapeşte Teknoloji ve Ekonomi Üniversitesi Kriptografi ve Sistem Güvenliği Laboratuvarı tehdidi keşfetti, analiz etti ve Duqu tehdidini tanımlayan 60 sayfalık bir rapor yazdı. Duqu, adını yarattığı dosyaların isimlerine verdiği "~DQ" ön ekinden almıştır.

Kötü amaçlı reklam internet ilanının kötü amaçlı yazılım yayılması için kullanılmasıdır. Genellikle, meşru çevrimiçi reklam ağları ve web sayfalarına kötü amaçlı veya kötü amaçlı yüklü reklamlar enjekte etmeyi içerir. Çevrimiçi reklamlar, kötü amaçlı yazılım yaymak için sağlam bir platform sağlar; çünkü kullanıcıları çekmek ve ürünleri satmak veya tanıtmak için bunlara ciddi çaba harcanır. Reklam içeriği yüksek profilli ve saygın web sitelerine eklenebildiğinden, kötü amaçlı reklam, erkek firmalara saldırılarını, güvenlik duvarları, daha fazla güvenlik önlemleri veya benzeri nedenlerle reklamları başka türlü göremeyen web kullanıcılarına gönderme fırsatı sunar. Kötü amaçlı reklam “saldırganlar için caziptir çünkü“ bu web sitelerinden doğrudan ödün vermeden çok sayıda meşru web sitesine kolayca yayılabilirler ”."

Internet güvenliği, yalnızca Internet, sıkça tarayıcı güvenliği ve World Wide Web ile ilgili değil, aynı zamanda Ağ Güvenliği, uygulama ve işletim sistemleri sistemleri ile bir bütün olarak ilgilidir. Amacı, internet üzerinden saldırılara karşı kullanılacak kurallar ve önlemler oluşturmaktır. İnternet, bilgi alışverişi için güvenli olmayan bir kanalı temsil eder; bu da kimlik avı, çevrimiçi virüsler, truva atları, solucanlar ve daha fazlası gibi yüksek bir saldırı veya dolandırıcılık riskine yol açar.

Hypixel, Minecraft sunucusudur. Hypixel, Simon Collins-Laflamme ve Philippe Touchette tarafından 13 Nisan 2013 tarihinde yayımlandı. Şuanlık Hypixel Studios adı altında yönetilmektedir. Minecraft'ın sadece Java sürümünü desteklemekte olan sunucu, önceden Minecraft PE sürümünü de destekliyordu. Sunucu 4 farklı Guinness Dünya Rekoru kazanmıştır.

Dasient, Merkezi Sunnyvale, Kaliforniya'da bulunan bir internet güvenliği şirketiydi. 2008'de kuruldu ve ilk ürününü Haziran 2009'da piyasaya sürdü. Dasient, Ocak 2012'de Twitter tarafından satın alındı.

Dendroid, mobil platformlar üzerinde Android işletim sistemini etkileyen kötü amaçlı bir yazılımdır.

Beyaz şapkalı hacker, bilişim suçları işleyen hackerların kullandıkları teknik ve yöntemleri bilen ve hackerların eylemleri sırasında kullandıkları araçları ve yazılımları tanıyan, iyi niyetli hackerlardır.

Siyah şapkalı hacker, sistemlere zarar veren, sistemdeki bilgileri çalan ve sisteme izinsiz erişim sağlayan kötü amaçlı hackerlardır.

Antivirüs yazılımı, kötü amaçlı yazılımları engellemek, tespit etmek ve devre dışı bırakmak amacıyla kullanılan bilgisayar programlarıdır. Başlangıçta bilgisayar virüslerinden korunmak amacıyla üretilmiş olan antivirüs yazılımlarının kullanım alanı kötü amaçlı programların ortaya çıkmasının ardından genişlemiştir.

GMER, Polonyalı araştırmacı Przemyslaw Gmerek tarafından rootkitleri tespit etmek ve kaldırmak için yazılmış bir yazılım aracıdır. Yazılım Microsoft Windows'ta çalışır ve Windows NT, 2000, XP, Vista, 7, 8 ve 10'u destekler. Yazılımın 2.0.18327 sürümüyle birlikte Windows x64 desteği tam olarak eklenmiştir.

Android Debug Bridge, Android tabanlı cihazlarda hata ayıklamak için kullanılan bir programlama aracıdır. Android cihazındaki arka plan programı, ana bilgisayardaki sunucuya USB veya TCP üzerinden son kullanıcı tarafından kullanılan istemciye bağlanan TCP üzerinden bağlanır. 2007'den beri Google tarafından Apache Lisansı altında açık kaynaklı yazılım olarak sunulan özellikler arasında bir kabuk ve yedekleme yapma imkanı bulunmaktadır. adb yazılımı; Windows, Linux ve macOS ile uyumludur. Botnet'ler ve RSA kimlik doğrulaması ve cihaz beyaz listeye alma gibi azaltıcı etkenlerin geliştirildiği diğer kötü amaçlı yazılımlar tarafından kötüye kullanılmıştır.

Malwarebytes, Microsoft Windows, macOS, ChromeOS, Android ve iOS için kötü amaçlı yazılımları bulup kaldıran bir kötü amaçlı yazılımdan koruma yazılımıdır. Malwarebytes Corporation tarafından üretilen yazılım ilk olarak Ocak 2006'da piyasaya sürülmüştür. Manuel olarak başlatıldığında kötü amaçlı yazılımları tarayan ve kaldıran ücretsiz bir sürümü ve ek olarak zamanlanmış taramalar, gerçek zamanlı koruma ve flash bellek tarayıcı sağlayan ücretli bir sürümü mevcuttur.

REMnux, kötü amaçlı yazılımların tersine mühendislik ve analizine yönelik bir Linux araç setidir. REMnux, kötücül yazılım analizi gerçekleştirenlere, topluluk tarafından geliştirilen ücretsiz araçlardan oluşan bir koleksiyon sağlar. Analistler, araçları bulmak, kurmak ve yapılandırmak zorunda kalmadan doğrudan kötü amaçlı yazılımları araştırmak için kullanabilirler. REMnux, 2010 yılından itibaren kurucusu ve birincil sorumlusu olan Lenny Zeltser, 2017'den itibaren dağıtımın mimari ve danışma olarak hizmet veren Erik Kristensen ile 2020'den itibaren dağıtım geliştirme sürecine katılan Corey Forman önderliğinde geliştirilmekte olup, ayrıca açık kaynak kültürü ile topluluğun birçok geliştiricisi ve destekçisi de bulunmaktadır.