İşletim sistemi ya da işletim dizgesi, bir bilgisayarın donanım kaynaklarını yöneten ve uygulama yazılımlarına hizmet sağlayan yazılımların bir bütünüdür. İşletim sistemleri, bilgisayarın donanımı ile uygulama yazılımları arasında bir köprü görevi görerek kullanıcıların sistemle etkileşim kurmasını sağlar. Öne çıkan örnekler arasında Microsoft Windows, macOS, GNU/Linux dağıtımları, Android ve iOS yer alır.

Rastgele erişimli hafıza veya rastgele erişimli bellek mikroişlemcili sistemlerde kullanılan, genellikle çalışma verileriyle birlikte makine kodunu depolamak için kullanılan herhangi bir sırada okunabilen ve değiştirilebilen bir tür geçici veri deposudur. Buna karşın diğer hafıza aygıtları saklama ortamındaki verilere önceden belirlenen bir sırada ulaşabilmektedir, çünkü mekanik tasarımları ancak buna izin vermektedir.

Anakart, modern bir bilgisayar gibi karmaşık bir elektronik sistemin birincil ve en merkezî baskılı devre kartıdır. Apple bilgisayarlardaki muadiline logic board denir ve bazen mobo olarak kısaltılır. Fiziksel yapı olarak anakartlar özel alaşımlı bir blok üzerine yerleştirilmiş ve üzerinde RAM yuvaları genişleme kartı slotları devreler ve yongalar bulunan kare şeklinde bir plakadır. Bu plaka çalışma sistemini organize eder. Bu organizasyon anakart üzerindeki yonga setleri sayesinde olur.

Telnet, Internet ağı üzerindeki çok kullanıcılı bir makineye uzaktaki başka bir makineden bağlanmak için geliştirilen bir TCP/IP protokolü ve bu işi yapan programlara verilen genel isimdir. Telnet iki bileşenden oluşur: (1) iki tarafın nasıl iletişim kuracağını belirleyen protokolün kendisi ve (2) hizmeti sağlayan yazılım uygulaması.Kullanıcı verileri, İletim Kontrol Protokolü (TCP) üzerinden 8 bitlik bayt yönlendirmeli bir veri bağlantısında Telnet kontrol bilgisi ile bant içi serpiştirilir. Telnet, 1969'da RFC 15 ile başlayarak geliştirildi, RFC 855'te genişletildi ve ilk İnternet standartlarından biri olan İnternet Mühendisliği Görev Gücü (IETF) İnternet Standardı STD 8 olarak standartlaştırıldı. encryption sağlayan bazı Telnet eklentileri geliştirilmiştir. Bağlanılan makineye girebilmek (login) için orada bir kullanıcı isminizin (İng:username) ve bağlantının gerçekleşebilmesi için bir telnet erişim programınızın olması gereklidir. Fakat bazı kütüphane ve herkese açık telnet bazlı web servisleri, bağlantı sırasında kullanıcı ismi (numarası) istemeyebilirler; ya da, kullanıcı isim ve parola olarak ne yazmanız gerektiği bağlandığınızda otomatik olarak karşınıza çıkar. Telnet, BBS sistemlere İnternet üzerinden erişimde günümüzde yaygın olarak kullanılmaktadır. Telnet erişim programları, günümüzdeki işletim sistemlerinin çoğunda işletim sistemi ile birlikte gelmektedir. Çok kullanıcılı işletim sistemleri genellikle kullanıcılara metin tabanlı bir arayüz sunar ve bu sistemlerde tüm işlemler klavye vasıtası ile komut isteminden gerçekleştirilir.

Bellek bilgisayarı oluşturan 3 ana bileşenden biridir.. İşlemcinin çalıştırdığı programı, lar ve programa ait bilgiler bellek üzerinde saklanır. Bellek geçici bir depolama alanıdır. Bellek üzerindeki bilgiler güç kesildiği anda kaybolurlar. Bu nedenle bilgisayarlarda programları daha uzun süreli ve kalıcı olarak saklamak için farklı birimler mevcuttur.

Sanal Özel Ağ, uzaktan erişim yoluyla farklı ağlara bağlanmayı sağlayan bir internet teknolojisidir. VPN, sanal bir ağ uzantısı oluşturarak, ağa bağlanan cihazların fiziksel olarak bağlıymış gibi veri alışverişinde bulunmasına olanak tanır. Basitçe, İnternet veya diğer açık ağlar üzerinden özel bir ağa bağlanmayı mümkün kılan bir bağlantı türüdür.

Bilgisayar donanımı, kasa, merkezi işlem birimi (CPU), monitör, fare, klavye, bilgisayar veri depolama, grafik kartı, ses kartı, hoparlörler ve anakart gibi bir bilgisayarı oluşturan fiziksel parçaların genel adıdır.

Organize suç, maddi çıkar veya güç elde etmek üzere çeteleşmeyi ifade eder. Ulusal ve uluslararası bağlantılı, belli bir teşkilatlanmaya giderek gerçekleştirilen özellikle uyuşturucu ve psikotrop maddeler, mali suçlar ile silah kaçakçılığı başta olmak üzere, yüksek kazanç sağlayan türden suçların genel adıdır. Aslında çete ile karıştırılsa da asıl olarak farklı fonksiyonlara göre örgütlenen, yatay ve dikey hiyerarşiye sahip olan suç gruplarıdır. Ancak en önemlisi o ya da bu düzeyde kamu görevlileriyle iş birliği yaparak, adalet ve hukuktan bağışıklık elde etmeye çalışmalarıdır. Organize suç grupları en çok devletin şiddet tekelini kullanan ve denetleyen, polis, yargıç, savcı, asker gibi kamu görevlileri ile iş birliği yapar. Organize suç grupları tekil alanlarda faaliyet gösterse, örneğin sadece eroin kaçakçılığı yapsa bile, finansman, güvenlik, güç kullanımı, denetim, taşıma, para aklama gibi işlevler açısından farklılaşır.

EEPROM, küçük boyuttaki verileri kalıcı olarak saklamak için bilgisayar ya da diğer cihazlarda kullanılan bir yongadır. Boyutu daha büyük olan sabit verileri saklamak için ise flaş bellek gibi daha ekonomik yöntemler kullanılır. EEPROM, elektrikle yazılıp silinme özelliğine sahiptir.

Bilgisayar güvenliği, elektronik ortamlarda verilerin veya bilgilerin saklanması ve taşınması esnasında bilgilerin bütünlüğü bozulmadan, izinsiz erişimlerden korunması için, güvenli bir bilgi işleme platformu oluşturma çabalarının tümüdür. Bunun sağlanması için duruma uygun güvenlik politikasının belirlenmesi ve uygulanması gereklidir.

Casus yazılım veya spyware, başlıca zararlı yazılım (malware) türlerinden biridir. Casus yazılımların sanıldığından da yaygın olduğu aşağıdaki birkaç istatistikte de görülmektedir.

- Geniş bant bağlantısı olan bilgisayarların yaklaşık %90'ında casus yazılım bulunduğu tahmin edilmektedir.

- Casus yazılımlar bütün Windows uygulama çökmelerinin üçte birinden sorumludur.

- 2003 yılında virüslerin iş dünyasına verdiği zarar yaklaşık 55 milyar ABD $’dır (TrendMicro).

- 3 milyon işyeri bilgisayarının ele alındığı bir araştırmada, bilgisayarlar üzerinde 83 milyon casus yazılım saptandı.

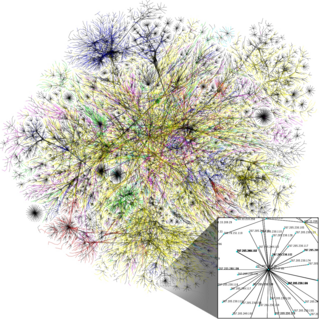

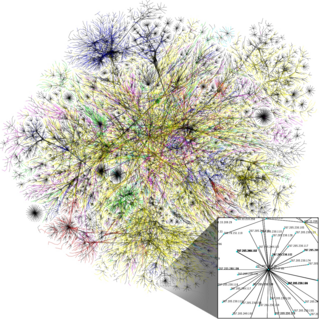

İnternet, bilgisayar sistemlerini birbirine bağlayan elektronik iletişim ağıdır. TDK, internet sözcüğüne karşılık olarak genel ağı önermiştir. İnternet yerine zaman zaman sadece net sözcüğü de kullanılır.

Bilgisayar bilimlerinde işlem (process) terimi, belleğe yüklenmiş ve işlemcide (CPU) yürütülmekte olan bir program olarak tanımlanmaktadır. Uygulamalar diskte çalışmaz halde bulunurken ise program olarak tanımlanır. Bir program kendi başına pasif komut yığınıdır ve işlem ise bu komutların aktif olarak yürütülmesidir.

Zararlı yazılım, kötü amaçlı yazılım veya malware, bilgisayar ve mobil cihazların işlevlerini bozmak, kritik bilgileri toplamak, özel bilgisayar sistemlerine erişim sağlamak ve istenmeyen reklamları göstermek amacı ile kullanılan yazılımdır. 1990 yılında Yisrael Radai tarafından malware ismi konulmadan önce, bu tür yazılımlara bilgisayar virüsü adı veriliyordu. Kötü amaçlı yazılımların ilk türü, parazit (asalak) yazılım parçalarını yürütülebilir, çalışan içeriklere eklemekle ilgileniyordu. Bu yazılım parçaları, mevcut çalışan uygulamayı, sistem üstünde çalışan programları ve hatta bilgisayar sistemlerinin ayağa kaldırılmasında önemli rol oynayan önyükleme (boot) kodlarını etkileyen makine kodları olabilir. Kötü amaçlı yazılımlar, kullanıcıların gereksinimlerine karşı bir davranış sergiler ve sistemin yetersizliğinden kaynaklanan bir sorun yüzünden istemsiz, rastgele bir şekilde verecek yazılım parçaları içermez.

Kimlik doğrulama, bir varlığın(kurum, kişi ya da sistem) doğruladığı bir veri parçasının doğruluğunun teyit edilmesidir. Kimlik tanıma(identification), bir kişinin veya bir şeyin kimliğini kanıtlayan veya gösteren bir eylemi tanımlamanın; kimlik doğrulama, bu kimliğin gerçekten doğrulanma sürecidir. Bu süreç, kişinin kimliğini, kimlik belgelerini doğrulanması, bir dijital sertifikayla internet sitesinin gerçekliğinin doğrulanması, bir yapının yaşının Radyokarbon tarihleme yöntemiyle belirlenmesi ya da bir ürünün ambalajına ve etiketine bakarak doğrulamasını içerir. Diğer bir ifadeyle, kimlik doğrulama, genellikle en az bir çeşit kimlik tanımının doğrulanmasını içerir.

Çok faktörlü kimlik doğrulma (MFA) bir bilgisayar kullanıcısına, kullanıcının kimlik doğrulama mekanizmasına başarılı bir şekilde iki ya da daha fazla kanıt sağladığında erişim sağlandığı bir kimlik doğrulama yöntemidir: bilgi, sahiplik ve devralma.

POS terminal, Elektronik Fon Transferi yapmak için ödeme kartı ile arayüzleşen bir bilgisayar terminali ve cihazdır. POS, Point of Sale'in kısaltmasıdır. Bu cihazlar POS cihazı veya POS aleti olarak da bilinir. Banka kartı veya kredi kartlarının işlem yapabilmesi için bu cihazlara sokulması gerekir. Son zamanlarda temassız ödeme de yaygındır. Terminal tipik olarak PIN girmek için güvenli bir tuş takımı, ekran, ödeme kartlarından bilgi alma aracı ve yetkilendirme için ödeme ağına erişebilen bir ödeme sisteminden oluşur. Ingenico, Verifone, PAX Technology gibi üreticiler bununmakdadır. Ödeme zamanı MasterCard, VISA, American Express gibi sistemler kullanılır. Kredi kartı üreten her bankanın müşterilerine kolaylık olması amacıyla, üye iş yerleri aracılığıyla POS cihazı ile hizmet vermesi gerekmektedir.

Internet güvenliği, yalnızca Internet, sıkça tarayıcı güvenliği ve World Wide Web ile ilgili değil, aynı zamanda Ağ Güvenliği, uygulama ve işletim sistemleri sistemleri ile bir bütün olarak ilgilidir. Amacı, internet üzerinden saldırılara karşı kullanılacak kurallar ve önlemler oluşturmaktır. İnternet, bilgi alışverişi için güvenli olmayan bir kanalı temsil eder; bu da kimlik avı, çevrimiçi virüsler, truva atları, solucanlar ve daha fazlası gibi yüksek bir saldırı veya dolandırıcılık riskine yol açar.

Yetkilendirme, genel bilgi güvenliği ve bilgisayar güvenliği ve özellikle erişim kontrolü ile ilgili kaynaklara erişim haklarını / ayrıcalıklarını belirleme işlevidir. Daha resmi olarak, "yetkilendirmek" bir erişim politikası tanımlamaktır. Örneğin, insan kaynakları personeli normalde çalışan kayıtlarına erişim yetkisine sahiptir ve bu politika genellikle bir bilgisayar sisteminde erişim kontrol kuralları olarak resmîleştirilir. İşletim sırasında, sistem, (doğrulanmış) tüketicilerden gelen erişim taleplerinin onaylanmasına (verileceğine) veya reddedileceğine (reddedileceğine) karar vermek için erişim kontrol kurallarını kullanır. Kaynaklar, tek tek dosyaları veya bir öğenin verilerini, bilgisayar programlarını, bilgisayar aygıtlarını ve bilgisayar uygulamaları tarafından sağlanan işlevleri içerir. Tüketici örnekleri bilgisayar kullanıcıları, bilgisayar yazılımı ve bilgisayardaki diğer donanımlardır.