Kimlik doğrulama

| Makale serilerinden |

Kimlik doğrulama (Yunanca: αὐθεντικός authentikos, "gerçek, hakiki", αὐθέντης authentes, "yazar"), bir varlığın(kurum, kişi ya da sistem) doğruladığı bir veri parçasının doğruluğunun teyit edilmesidir. Kimlik tanıma(identification), bir kişinin veya bir şeyin kimliğini kanıtlayan veya gösteren bir eylemi tanımlamanın; kimlik doğrulama, bu kimliğin gerçekten doğrulanma sürecidir. Bu süreç, kişinin kimliğini, kimlik belgelerini doğrulanması, bir dijital sertifikayla internet sitesinin gerçekliğinin doğrulanması, bir yapının yaşının Radyokarbon tarihleme yöntemiyle belirlenmesi ya da bir ürünün ambalajına ve etiketine bakarak doğrulamasını içerir. Diğer bir ifadeyle, kimlik doğrulama, genellikle en az bir çeşit kimlik tanımının doğrulanmasını içerir.

Yöntemleri

Kimlik doğrulama birçok alan ile ilgilidir. Sanatta, antika eserlerde ve antropolojide, genel problem eserin kim tarafından, nerede ve ne zaman yapıldığının doğrulanmasıdır. Bilgisayar biliminde ise, gizli bilgi ya da sistemlere erişirken kişinin kimliğinin doğrulanması gerekir.

Kimlik doğrulama üç çeşide ayrılır:

İlk çeşit kimlik doğrulama türü, kimliğin orijinal olduğuna dair ilk elden kanıtlara sahip güvenilir bir kişi tarafından verilen kimlik kanıtını kabul etmektir. Sanatsal veya fiziki nesnelerin kimlik doğrulaması gerektiğinde, bu kanıt, arkadaş, aile üyesi ya da meslektaşın onaylaması ya da nesnenin yaratıcısının mülkiyetine şahitlik etmesidir. İmzalı spor hatıralarıyla, bu, imzalanan nesnenin imzalanmasına şahitlik edenlerin doğrulamasını içerebilir. Markalı ürünler satan bir satıcı, tedarik zincirinin her aşamasını doğrulamadan da ürünlerin gerçekliğini ifade eder. Merkezi otorite temelli güven ilişkileri açık olarak bilinen sertifika yetkilileri aracılığıyla en güvenli internet iletişimini desteklemektedir. Örneğin, merkeziyetsiz eş-bazlı(peer-based) güven, web of trust olarak da bilinen, dosya veya mail(PGP, GNU Privacy Guard) gibi kişisel servisler için kullanılan ve güven birbirini bilenler tarafından birbirinin kriptografik anahtarlarından açık anahtarının imzalanmasıyla kurulur.

İkinci çeşit kimlik doğrulama, nesnenin niteliklerini, nesnenin kökeni hakkında bilinenler ile karşılaştırmadır. Örneğin, sanat uzmanı boyama şekli, imzanın yapısı ve yeri veya objeyi eski bir fotoğrafla karşılaştırarak benzerliklerine bakabilir. Diğer bir taraftan arkeolog, yapının yaşını Radyokarbon tarihleme yöntemiyle belirleyebilir ya da yapım tarzını veya dekorasyonunu aynı kökene sahip yapılarla karşılaştırabilir. Bilinen fiziksel bir çevredeki sesin ve ışığın fiziği, ses kayıtlarının, fotoğrafların veya videoların gerçekliğini incelemek için kullanılabilir. Dokümanlar mürekkep ile hazırlanmış olması veya hazırlandığı tarihten itibaren ulaşılabilir olmasıyla doğrulanabilir.

Öznitelik karşılaştırması sahteciliğe karşı savunmasız olabilir. Genel olarak, gerçeğinden ayırt edilemeyecek sahtesinin yapılması, uzman bilgisi gerektirir. Bundan dolayı kolaylıkla hata yapılır ve sahtecilikten elde edilecek kardan çok daha fazla emek gerektirir.

Sanat ve antikalarda, sertifikalar objelerin değerini ve önemini belirlemede büyük önem taşır. Yine de sertifikaların sahtesi yapılabilir. Örneğin, ünlü sanat taklitçisi Han van Meegeren'in oğlu, babasının çalışmaları ve kaynağı için sertifikasında sahtecilik yapmıştır.

Dolandırıcılık, sahtecilik ve taklit etme, yakallanma riskine bağlı olarak caydırıcı suç ve cezai yaptırımlarla azaltılabilir.

Döviz ve diğer finansal araçlarda genellikle ikinci çeşit kimlik doğrulama yöntemi kullanılır. Senet, madeni para ve çeklerin sahtesinin üretilmesi oyma baskı veya dipnot, kendine özgü dokusu, filigran ve holografik resim gibi fiziksel özelliklerinden dolayı sahtesinin yapılması zordur ve kullanıcıların doğrulaması kolaydır.

Üçüncü çeşit kimlik doğrulama belgelere veya dış onaylara dayanır. Ceza mahkemelerinde, kanıt kuralları genellikle delil zinciri(chain of custody) oluşturmayı gerektirir. Bu zincir, yazılı kanıt kaydı veya polis ve adli tıp çalışanlarının ifadeleriyle kurulur. Bazı antikaların orijinalliklerini doğrulayan belgeleri bulunur. Bunun gibi dışarıdan gelen kayıtlarda yalan beyan veya sahtecilik problemi bulunur ve kayıtların objeden ayrılması ve kaybolmasına karşı savunmasızdır.

Bilgisayar bilimlerinde, kullanıcıya kullanıcı bilgilerinin doğruluğuna göre güvenli sistemlere erişim izni verilir. Ağ yöneticisi, kullanıcıya şifre, anahtar ya da cihaz vererek sisteme erişmesini sağlar. Bu durumda kimlik doğrulama kesin olmamakla beraber yapılır.

Tıbbi ürünler, parfüm, giysi gibi tüketici ürünlerin sahtesi üretilerek markanın itibarı kullanılarak avantaj elde edilmesinin önüne geçmek için üç kimlik doğrulama yöntemi de kullanılabilir. Yukarıda belirtildiği gibi, saygın bir mağazada satışa yönelik bir ürüne sahip olmak, ilk kimlik doğrulama türü olan orijinal olma özelliğini doğrular. İkinci tip doğrulama, pahalı bir çantanın kalitesini ve işçiliğini orijinal ürünlerle karşılaştırmayı kapsar. Üçüncü kimlik doğrulama türü, yasal olarak korunan ticari marka isminin ürünün üzerinde bulunması ya da ürünün gerçekten o markanın ürünü olduğunu tanımlayacak işaretlerin bulunmasıdır. Yazılımla birlikte şirketler sahtecilikten korunmak için hologram, güvenlik şeridi ve renk kaydırmalı mürekkep ekleyerek büyük ilerleme kaydetmiştir.

Faktörler ve Kimlik

Kimlik doğrulamanın yöntemleri kimlik doğrulama faktörleri olarak bilinen üç kategoriye ayrılır: kullanıcının bildiği bir şey, kullanıcının sahip olduğu bir şey ve kullanıcının kalıtsal özellikleri. Her bir kimlik doğrulama faktörü, kullanıcıya erişim izni vermeden, işlem isteğini onaylamadan, dokümanı veya diğer çalışma ürününü imzalamadan, diğerlerine yetki vermeden ve yetki zinciri kurmadan önce kimlik doğrulamak veya kimliği onaylamak için kullanılan birçok öğeyi kapsar.

Güvenlik araştırması pozitif bir kimlik doğrulaması için en az iki ve tercihen üç faktörün de doğrulanması gerektiğini belirtmiştir. Üç faktör(sınıf) ve bazı örnekleri şunlardır:

- Bilgi faktörü: Kullanıcını bildiği bir şeydir. Örneğin; şifre, şifrenin bir bölümü, pass phrase(parola), kişisel kimlik numarası(PIN), meydan okuma karşılık verme temelli kimlik doğrulama(challenge response), kullanıcının cevap vermek zorunda olduğu soru ya da örüntüden oluşan güvenlik sorusu.

- Sahip olunan faktörler: Kullanıcının sahip olduğu bir şeydir. Örneğin; bileklik, Kimlik kartı, akıllı anahtar(security token), implant araçlar, cep telefonunda bulunan donanımsal anahtar, yazılımsal anahtar(software token) ya da telefonda tutulan yazılımsal anahtar

- Kalıtsal(Öznitelik) faktörler: Kullanıcını yaptığı ya da biyometrik özellikleri. Örneğin; parmak izi, retinası, DNA dizilimi, imzası, yüzü, ses, kendine has bio-elektirk sinyalleri ve diğer biyometrik tanımlayıcılar.

Türler

Çevrimiçi kullanıcıların kimliğini doğrulamak için en sık kullanılan, kimlik doğrulaması için üç faktörden bir veya daha faktörü birleştirerek kullanılmasıyla farklı düzeylerde güvenlik sağlanır:

Tek Faktör Kimlik Doğrulama

En zayıf kimlik doğrulama seviyesidir, bir bireyin kimliğini doğrulamak için üç faktör kategorisinden yalnızca bir tanesi kullanılır. Sadece bir faktörün kullanılması yanlış kullanım ya da izinsiz girişe karşı fazla güvenlik sunmaz. Bu tip kimlik doğrulama finansal ya da kişisel işlemler için önerilmez.

İki Faktör Kimlik Doğrulama

Kimlik doğrulama için faktör kategorilerinden ikisinin kullanılması gerekir. Örneğin, banka kartı (sahip olunan faktör) ve PIN (bilgi faktörü) beraber kullanılmasıdır. İş ağları kullanıcılardan şifre(bilgi faktörü) ve güvenlik anahtarından yalancı rastgele(pseudorandom) sayıla r(Sahiplik faktörü) sağlamasını gerektirebilir.Çok yüksek güvenlikli sistemlere erişim kilo, boy, yüzsel ve parmak izi kontrolü yapan mantrap (kalıtsal faktör) ve PIN ve günlük kod (bilgi faktörü) kullanılsa bile iki faktör kimlik doğrulama kategorisine girer.

Çok Faktör Kimlik Doğrulama

İki faktör yerine çoklu kimlik doğrulama faktörleri kullanarak güvenliğin artırılmasıdır.

Güçlü Kimlik Doğrulama (Strong Authentication)

Birleşik Devletler hükûmetine bağlı National Information Assurance Glossary güçlü kimlik doğrulamayı şu şekilde tanımlar

Bir kaynak veya bilgi alıcısının kimliğini belirlemek için iki veya daha fazla yetkilendiriciye dayanan katmanlı kimlik doğrulama yaklaşımı.

Avrupa Merkez Bankası (ECB), güçlü kimlik doğrulamayı “üç doğrulama faktörünün iki veya daha fazlasına dayanan bir prosedür” olarak tanımlamıştır. Kullanılan faktörler birbirinden bağımsız olmalı ve en az bir faktörün, bir kalıtsal(öznitelik) faktör dışında, yeniden kullanılamaz ve tekrarlanamaz olması gerekir ve ayrıca internet üzerinden çalınamamalıdır. Avrupa'da da, ABD-Amerikan anlayışında olduğu gibi, güçlü kimlik doğrulaması çok faktörlü kimlik doğrulamaya veya 2FA'ya çok benzer, ancak daha sıkı gerekliliklere sahiptir.

Devamlı Kimlik Doğrulama (Continuous Authentication)

Geleneksel bilgisayar sistemleri, kullanıcıları yalnızca ilk oturum açma sırasında doğrular; bu da kritik bir güvenlik kusurunun nedeni olabilir. Bu sorunu çözmek için, sistemlerin bazı biyometrik özellikler temelinde sürekli olarak izlenmesi ve kimliği doğrulayan bir yönteme ihtiyaç vardır. Yapılan bir çalışmada, sürekli kimlik doğrulama yöntemi olarak yazma stillerini temel alan davranışsal biyometri kullanıldı.

Yakın zamanda yapılan araştırmalar, akıllı telefonların sensörlerini ve aksesuarlarını dokunma dinamiği, tuşlama dinamiği ve yürüyüş tanıma gibi bazı davranışsal özniteliklerin çıkarılması için kullanılabileceğini göstermiştir. Bu özellikler davranışsal biyometri olarak bilinir ve akıllı telefonlarda sürekli olarak kullanıcıları doğrulamak veya tanımlamak için kullanılabilir. Davranışsal biyometrik özelliklerine dayanarak oluşturulan kimlik doğrulama sistemleri, aktif veya sürekli kimlik doğrulama sistemleri olarak bilinir.

Dijital Kimlik Doğrulama

Bilgilerin doğrulanması, elektronik iletişimde, aradaki adam saldırısı(man in the middle) gibi zayıflıklara açıktır. Bu saldırıda üçüncü kişi araya girerek iki tarafada kendi bilgilerini gönderir. İki tarafında kimliği doğrulanırken ekstra kimlik faktörü gerekebilir.

Dijital kimlik doğrulama terimi, kullanıcı kimliğine olan güvenin elektronik bir yöntemle bir bilgi sistemine kurulup, sunulması sırasındaki süreçleri içerir. Ayrıca e-kimlik doğrulaması olarak da adlandırılır. Dijital kimlik doğrulama, kişilerin ya da varlıkların bir ağ üzerinden doğrulama işlemi gerektirdiğinden beraberinde teknik zorluklar getirir. Amerikan Ulusal Standartlar ve Teknoloji Enstitüsü (NIST), güvenli kimlik doğrulamayı gerçekleştirmek için kullanılan işlemleri tanımlayan genel bir model oluşturmuştur:

- Kaydolma– kişiler, credential servis sağlayıcılara(CSP) başvurarak kaydolma sürecini başlatır. Başvuranın kimliği başarılı şekilde doğrulandıktan sonra, CPS başvuranın katılımcı olmasına izin verir.

- Kimlik doğrulama– Katılımcı olduktan sonra, kullanıcı kimlik belirleyiciyi(authenticator), örneğin token ve bilgiler, alır. Daha sonra, kulanıcıya güvenli tarafla iletişim kurarken bir ya da daha fazla authenticator kullanarak kimliğini kanıtladıktan sonra işlem yapması için izin verilir.

- Yaşam-döngüsünün devamlılığı- CSP, yaşam süresi boyunca katılımcının bilgilerinin devamlılığını sağlamakla, katılımcıda kendi kimlik bilgilerinin(authenticators) devamlılığını sağlamakla yükümlüdür.

Ürün Kimlik Doğrulama

Taklit ürünler genellikle tüketicilere gerçekmiş gibi sunulmaktadır. Elektronik, müzik, giyim ve sahte ilaçlar gibi taklit tüketim malları ürünleri meşru olarak satıldı. Tedarik zincirini kontrol etmek ve tüketicileri eğitmek gerçek ürün satılmasında ve kullanılmasında yardımcı olmuştur. Fakat, Paketler, etiketler ve isim levhaları üzerindeki güvenlik baskısı olmasına rağmen bunlar da sahteciliğe maruz kalabilir.

Tüketici elektroniğinde, ağ kimlik doğrulamasında, lisans yönetiminde, tedarik zinciri yönetiminde vb. kimlik doğrulama için güvenli biranahtar depolama aygıtı kullanılabilir. Genel olarak, doğrulanması gereken cihaz, bir ana sisteme veya bir ağa bir çeşit kablosuz veya kablolu dijital bağlantıya ihtiyaç duyar. Yine de, kimlik doğrulaması yapılan bileşenin, bir doğrulama çipinin konektör aracılığıyla mekanik olarak bağlanması ve bir sistem tarafından okunması gerekmez. Örneğin, bir yazıcıda kullanmak için kimliği doğrulanmış bir mürekkep tankı. Bu güvenli işlemcilerin uygulanabileceği ürün ve hizmetler için, diğer birçok seçeneğe göre taklit edilmesi daha zor bir çözüm sunarken aynı zamanda daha kolay doğrulanabilir.

Paketleme

Ambalaj ve etiketleme, taklit edilebilecek tüketici ürünlerinin riskini azaltmaya veya ürünlerin çalınmasını ve yeniden satılmasını önlemeye yardımcı olacak şekilde tasarlanabilir. Bazı ambalaj yapılarının kopyalanması daha zordur ve bazılarında çalıntı olduğu fark edilecek mühürler vardır. Taklit ürünler, yetkisiz satış (derivasyon), malzeme ikamesi ve kurcalama, bu sahtecilik önleme teknolojileri ile azaltılabilir. Paketler kimlik doğrulama mühürleri içerebilir ve paketin ve içeriklerin sahte olmadığını göstermek için güvenlik baskısı kullanabilir; bu önlemler de sahteciliğe maruz kalabilir. Paketler ayrıca, çıkış noktalarındaki cihazlar tarafından aktifleştirilebilen veya tespit edilebilen ve devre dışı bırakılması için özel araçlar gerektiren boya paketleri, RFID etiketleri veya elektronik eşya gözetleme etiketleri gibi hırsızlık önleyici cihazları da içerebilir.

- Etiketleme parmak izi – bir veritabanından doğrulanmış benzersiz kodlanmış mikroskopik malzemeler

- Şifrelenmiş mikro-parçalar – insan gözüyle görülemeyen, tahmin edilemeyecek yerlere konulmuş işaretler (sayılar, katmanlar ve renkler)

- Hologram – mühürler, yamalar, folyolar veya etiketler üzerine basılmış ve görsel doğrulama için satış noktasında kullanılan grafikler

- Mikro-baskı – Genellikle paralar üzerinde kullanılan ikinci bir doğrulama yöntemi

- Seri olarak yayınlanmış barkodlar

- UV baskı – sadece UV ışınları altında görülebilen işaretler

- Takip ve izleme sistemleri - ürünleri veritabanı izleme sistemine bağlamak için kodları kullanın

- Su göstergeleri - su ile temas ettiğinde görünür hale gelir

- DNA takibi – izlenebilecek etiketlere gömülmüş genler

- Renk değiştiren mürekkep veya film - eğildiğinde renkleri veya dokusu değişen görünür işaretler

- Kurcalandığı belli olan(tamper evident) mühür ve şerit – satış noktasında tahrip edilebilir veya grafiksel olarak doğrulanabilir

- 2 boyutlu barkotlar – takip edilebilen bilgi kodları

- RFID çipleri

- NFC çipleri

Bilgi İçeriği (Information content)

Edebi sahtecilik, ünlü bir yazarın tarzının taklit edilmesidir. Eğer orijinal el yazması belge ya da kayıtlar ulaşılabilir durumda ise, eserin kendisi belgenin orijinalliğini kanıtlamaya veya çürütmeye yardımcı olabilir. Bununla birlikte, metin, ses ve video yeni medya dosyasına kopyalanabilir, yalnızca kimlik doğrulamasında kullanmak için yalnızca bilgi içeriği kullanılır. Okuyucuların mesajların yazarların kendisinden veya yazarlar tarafından aktarıldığını doğrulayan birçok sistem icat edilmiştir. Bu durum şu kimlik doğrulama faktörlerini içerir:

- Tekrar üretilmesi zor olan fiziksel eserler, mühür, imza, filigran, özel dosya veya parmak izi.

- Paylaşılmız gizli şifreler, mesaj içeriğindeki passphrase.

- Elektronik imza; açık anahtar altyapısı genellikle mesajın belirli bir gizli anahtar ile imzalanmış olması kriptografik olarak garanti edilir.

Karşı problem ise, farklı bir yazardan alınan bilginin kişinin kendi işi olarak geçtiği intihal tespitidir. İntihali ispatlamada genellikle başka bir yazara ait aynı ya da benzer yazıların bulunması kullanılmaktadır. Bazı durumlarda, aşırı yüksek kalite veya stil uyuşmazlığı, intihal şüphesi doğurabilir.

Olgusal Doğrulama

Bir mesajdaki bilginin doğruluğunu veya gerçekliğini belirlemek genellikle kimlik doğrulamasından ayrı bir sorun olarak kabul edilir. Dedektiflik çalışmasından, gazeteciliğin gerçeğe uygunluğuna, bilimsel deneylere kadar geniş bir yelpazede teknikler kullanılabilir.

Video Kimlik Doğrulama

Adli yargılamalarda kanıt olarak kullanılan video kayıtlarının gerçekliğini doğrulamak bazen gerekli olabilir. Uygun gözetleme zinciri kayıtları ve güvenli depolama tesisleri, bir mahkeme tarafından dijital veya analog kayıtların kabul edilebilirliğini sağlamaya yardımcı olabilir.

Okuryazarlık ve edebiyat kimlik doğrulaması

Okuryazarlıkta kimlik doğrulaması, okuyucunun edebiyatın bir yönünün doğruluğunu sorgulama ve ardından bu soruları araştırma yoluyla doğrulama sürecidir. Edebiyatın doğrulanması için temel soru şu: - Biri buna inanıyor mu? Bununla bağlantılı olarak, bir kimlik doğrulama projesi, öğrencilerin ilgili araştırma sürecini belgeledikleri bir okuma ve yazma aktivitesidir. Öğrencilerin eleştirel edebi kültürünü oluşturur. Literatürün belgeleri anlatı metinlerinin ötesine geçmekte ve muhtemelen bilgi metinlerini, birincil kaynakları ve multimedyayı içermektedir. Bu süreç internet ve kütüphane araştırmalarını içerir. Özellikle tarihsel kurguyu doğrularken okuyucular, belli başlı tarihsel olayların yanı sıra tasvir edilen kültürün (ör. Dil, giyim, yiyecek, toplumsal cinsiyet rolleri) dönem için inandırıcı olabileceğini dikkate alırlar.

Giriş(Erişim) Kontrolü

Kimlik doğrulaması ve yetkilendirmenin bilinen bir kullanımı erişim kontrolüdür. Sadece yetkili kişiler tarafından kullanılması gereken bir bilgisayar sistemi, yetkisiz kişilerin tespit edilmesi ve sistem dışında tutulması için çaba göstermelidir. Bu nedenle erişim, genellikle, kullanıcının kimliğine belirli bir derecede güvenin sağlanması ve bu kimlik için ayrıcalıkların tanınması için bir kimlik doğrulama prosedürüyle kontrol edilir. Böyle bir prosedür, BT yöneticilerinin kullanıcıları tanımlamasına, ağdaki kullanıcıların İnternet faaliyetlerini kontrol etmesine, kullanıcı temelli politikaları belirlemesine ve kullanıcı adına göre raporlar oluşturmasına olanak sağlayan Katman 8'in kullanımını içerir. Giriş kontrolü için kimlik doğrulama içeren örnekler:

- Bir çalışan ilk önce iş yapmak için geldiğinde fotoğraflı kimlik sormak.

- Captcha'nın, bir kullanıcının insan olduğunu ve bilgisayar programı olmadığını doğrulamak için kullanımı.

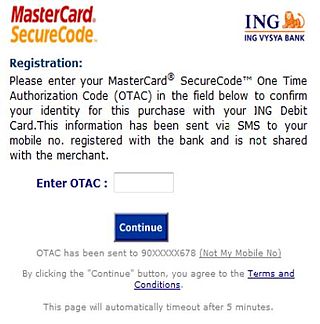

- Cep telefonu gibi tele-ağ özellikli bir cihazda alınanbir kerelik bir şifre (OTP), bir doğrulama şifresi veya PIN kodu olarak

- Bir başkasına doğrulamak için kör kimlik bilgisi(blind credential) kullanan bir bilgisayar programı

- Bir ülkeye pasaport ile girmek

- Bilgisayarda oturum açmak

- Bir mail adresinin sahibinin doğrulanması için doğrulama maili gindermek

- İnternet bankacılığı kullnamak

- ATM'den nakit para çekmek

Bazı durumlarda, erişim kolaylığı, erişim kontrollerinin sıkılığına karşı dengelenir. Örneğin, kredi kartı ağı talep edilen kimliğin doğrulanması için kişisel kimlik numarası gerektirmez ve küçük bir işlem genellikle işlemin geçerliliği için onaylanmış kişinin imzasını gerektirmez. Sistemin güvenliği, kredi kartı numaralarının dağıtımını sınırlandırarak ve dolandırıcılık cezası tehdidiyle korunur.

Bilgisayar güvenliği uzmanları, bir bilgisayar kullanıcısının kimliğini kesin olarak kanıtlamanın imkânsız olduğunu iddia ediyorlar. Sadece geçmesi halinde ilerlemek için yeterli olduğu beyan edilen, bir veya daha fazla testi uygulamak mümkündür. Sorun hangi testlerin yeterli olduğunu ve bunların birçoğunun yetersiz olduğunu belirlemektir. Verilen herhangi bir test, farklı derecelerde zorluklarla, bir şekilde taklit edilebilir.

Bilgisayar güvenliği uzmanları, iş, araştırma ve ağ topluluklarında çok fazla emek harcanmasına rağmen, belirli durumlarda kimlik doğrulama için gerekliliklerin güvenliliğini anlayamıyoruz. Bu anlayışın eksik olması, en iyi kimlik doğrulama yöntemlerinin belirlenmesinde önemli bir engeldir. önemli sorular şunlardır:

- Kimlik doğrulaması ne için?

- Kimlik doğrulamasından kim yararlanır/kimlik doğrulama hataları nedeniyle dezavantajlı olan kimdir?

- Etkin bir kimlik doğrulaması hangi dezavantajlara sahip olabilir?

Ayrıca bakınız

- Genişletilebilir Kimlik Doğrulama Protokolü

- Özet tabanlı mesaj doğrulama kodu

- Kerberos

- Needham–Schroeder protokolü

- OAuth

- OpenID

- Açık anahtarlı şifreleme

- RADIUS

- Güvenli kabuk

- TCP Wrapper