Java, Sun Microsystems mühendislerinden James Gosling tarafından geliştirilmeye başlanmış açık kaynak kodlu, nesneye yönelik, platform bağımsız, yüksek verimli, çok işlevli, yüksek seviye, hem yorumlanan hem de derlenen bir dildir.

Dosya aktarım iletişim kuralı,, bir veri yığınının - ASCII, EBCDIC ve binary- bir uç aygıttan diğerine iletimi için kullanılmaktadır.

Açılımı Data Encryption Standart olan simetrik şifreleme algoritmasıdır. 1997'de resmi bilgi şifreleme standardı olarak kabul edilirken, 2000'de yerini AES'e bırakmıştır.

Lamer, internet ortamında hacker gibi davranıp gövde gösterisi yapan kişilere denir.

Parola, bilgisayarda veya çevrimiçi hesaplarda oturum açmak ve başka kullanıcıların erişimini engellemek için kullanılan gizli anahtarlara denir.

IP spoofing veya IP sahteciliği, sahte kaynak IP adresi ile Internet Protokolü (IP) paketlerinin oluşturulmasıdır. IP spoofing kavramı, ilk olarak 1980'li yıllarda akademik çevrelerde tartışılmıştır.

Fuzzing, sisteme beklenmedik, yarı geçerli, sıralı verilerin gönderimi gibi yöntemlerle sistemin iç yapısındaki hataları bulmayı hedefleyen Kapalı-Kutu yazılım test etme yöntemi. Fuzzing için çeşitli test yöntemleri isimlendirilmektedir:

- Olumsuz test yöntemi;

- Protokol mutasyon;

- Güvenilirlik test yöntemi;

- Sözdizimi test yöntemi;

- Hata enjeksiyonu;

- Yağmurlu-gün test yöntemi;

- Kirli test yöntemi.

Metasploit Projesi, (İngilizce: Metasploit Project) güvenlik açıkları hakkında bilgi sağlayan, sızma testleri (pentest) ve IDS imza gelişmesinde yardımcı olan bir framework projesidir.

Günlük kullanmış olduğumuz şifreler disk üzerinde özet olarak kayıt edilir. Bu özetler iki ayrı şekilde LM ve NTLM olarak tutulup birbiri ile entegre olarak işlem görür ve kimlik doğrulamasını gerçekleştirir. Windows işletim sisteminde ise kullanıcı hesapları ve parolaların şifrelemesinde kullanılan SYSKEY bilgisi SAM dosyasında tutulur. İşletim sistemi çalışır durumunda bu dosyayı kontrolünde tutar, Admin dahi olunsa işletim sistemi içerisinden herhangi bir müdahaleye izin vermez. Windows İşletim sistemleri versiyonu doğrultusunda, kullanıcı parolalarını NTLM veya LM özeti fonksiyonuna sokarlar. Sonuç olarak SYSTEM dosyası içerisinde bulunan SYSKEY ile şifreler ve bu şekilde SAM dosyasına kayıt eder. Örnek olarak SAM dosyasında tutulan kullanıcı hesap bilgileri aşağıdaki gibidir.

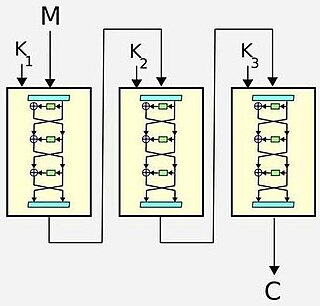

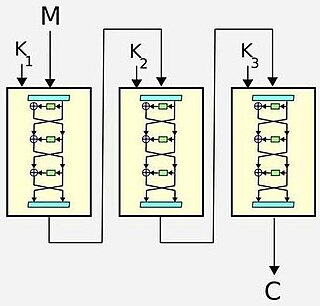

Üçlü DES , 1978 yılında IBM tarafından geliştirilmiş olan bir şifreleme algoritmasıdır. Kaba Kuvvet(Brute Force) saldırılarına karşı koymakta zorlanan DES(Data Encryption Standart, Veri Şifreleme Standardı) algoritmasının üzerine geliştirilmiştir. Öncelikle DES algoritmasının en zayıf noktası olan S-Kutuların(S-Boxes) açıkları giderildi. Ardından bu algoritma art arda üç defa işleme konarak, 3DES algoritması oluşturuldu.

Bilgisayar güvenliğinde, meydan okuma – karşılık verme temelli kimlik doğrulama, bir tarafın soru sorduğu ve diğer tarafın da, kimlik doğrulama için, bu soruya geçerli bir cevap (karşılık) üretmek zorunda olduğu bir protokol ailesidir.

Kriptografide, yalnız şifreli metin saldırısı veya bilinen şifreli metin saldırısı, kriptanaliz için bir saldırı modelidir ve saldırganın yalnızca bir dizi şifreli metin kümesine erişebileceği varsayılır. Saldırganın şifrelenmeden önce açık metne erişimini sağlayan bir kanalı yoksa, pratikte tüm şifreli metin saldırılarında, saldırganın açık metin hakkında sadece az bir bilgisi vardır. Örneğin, saldırgan açık metnin yazıldığı dili veya açık metindeki karakterlerin beklenen istatistiksel dağılımını biliyor olabilir. Standart protokol verileri ve mesajlar, yaygın olarak kullanılan birçok sistemdeki açık metnin bir parçasıdır ve genellikle bu sistemler üzerindeki şifreli metinlere yönelik bir saldırının parçası olarak tahmin edilebilir veya verimli biçimde bilinebilir.

Tekrarlama saldırısı, geçerli bir veri iletiminin kötü niyetlilik veya sahtekarlıkla tekrarlandığı veya geciktirildiği bir ağ saldırısıdır. Bu saldırı, orijinal veri iletimcisi tarafından ya da veri iletimini IP paketi değişimi içeren bir aldatma saldırısı kullanarak kesen ve yeniden ileten bir saldırgan tarafından gerçekleştirilir. Bu, ortadaki adam saldırısının alt kademe versiyonlarından biridir.

Uçtan uca şifreleme (E2EE), sadece uç noktadaki kullanıcıların okuyabildiği bir iletişim sistemidir. Hedefi, İnternet sağlayıcıları, ağ yöneticileri gibi aradaki potansiyel gizli dinleyicilerin, konuşmanın şifresini çözmek için gereken şifreleme anahtarlarına erişmesini engellemektir.

Nitel araştırma metotları ya da bazen sadece nitel metotlar, nitel araştırmada olayların ve algıların laboratuvar ortamı dışında tümel bir biçimde anlamlarını bulmaya yönelik çalışma- kullanılan yöntem.

Beyaz şapkalı hacker, bilişim suçları işleyen hackerların kullandıkları teknik ve yöntemleri bilen ve hackerların eylemleri sırasında kullandıkları araçları ve yazılımları tanıyan, iyi niyetli hackerlardır.

WPScan ya da WordPress Security Scanner, Ruby programlama dili ile yapılan açık kaynak kodlu ve terminal ortamında kullanılan bir hack aracıdır. WPScan, bir WordPress sitesinde kulllanılan eklentileri ve temaları bulmak, bir WordPress sitesine Brute force saldırısı yapmak gibi çeşitli alanlarda kullanılabilir.

Siyah şapkalı hacker, sistemlere zarar veren, sistemdeki bilgileri çalan ve sisteme izinsiz erişim sağlayan kötü amaçlı hackerlardır.

Güçlü kriptografi veya kriptografik olarak güçlü, kriptografik sistemlere veya kriptanaliz için dirençli olduğu düşünülen bileşenlere uygulanan genel terimlerdir.

Kriptografide, bir ayırt edici saldırı, bir saldırganın şifreli verileri rastgele verilerden ayırt etmesini sağlayan bir şifreyle şifrelenmiş veriler üzerinde bulunan herhangi bir kriptanaliz biçimidir. Modern simetrik anahtar şifreleri, böyle bir saldırıya karşı bağışık olacak şekilde özel olarak tasarlanmıştır. Başka bir deyişle, modern şifreleme şemaları sözde rastgele permütasyonlardır ve şifreli metin ayırt edilemezliğine sahip olacak şekilde tasarlanmıştır. Çıktıyı rastgele bir brute force aramasından daha hızlı ayırt edebilen bir algoritma bulunursa, bu bir şifre kırılması olarak kabul edilir.