Rastgele erişimli hafıza veya rastgele erişimli bellek mikroişlemcili sistemlerde kullanılan, genellikle çalışma verileriyle birlikte makine kodunu depolamak için kullanılan herhangi bir sırada okunabilen ve değiştirilebilen bir tür geçici veri deposudur. Buna karşın diğer hafıza aygıtları saklama ortamındaki verilere önceden belirlenen bir sırada ulaşabilmektedir, çünkü mekanik tasarımları ancak buna izin vermektedir.

AES, elektronik verinin şifrelenmesi için sunulan bir standarttır. Amerikan hükûmeti tarafından kabul edilen AES, uluslararası alanda da defacto şifreleme (kripto) standardı olarak kullanılmaktadır. DES'in yerini almıştır. AES ile tanımlanan şifreleme algoritması, hem şifreleme hem de şifreli metni çözmede kullanılan anahtarların birbiriyle ilişkili olduğu, simetrik-anahtarlı bir algoritmadır. AES için şifreleme ve şifre çözme anahtarları aynıdır.

Intel, merkezi Santa Clara, Kaliforniya'daki Silikon Vadisi'nde bulunan Amerika Birleşik Devletleri merkezli bir teknoloji şirketidir. Gelire dayalı, dünyanın en büyük ve en değerli yarı iletken yonga üreticisidir. Çoğu kişisel bilgisayarda bulunan işlemciler olan X86 serisi mikroişlemcilerin mucididir. Intel, toplam gelirine göre en büyük ABD şirketleri arasında 2018 Fortune 500 listesinde 46. sırada yer aldı. 2024-2025 sezonundan itibaren UEFA ile 3 yıllık sözleşme imzalayarak Dünyada ilk kez Futbol ile İnovasyonun birleşimi için büyük bir adım attı.

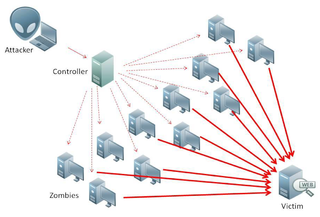

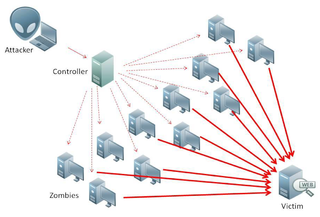

Servis dışı bırakma saldırısı , internete bağlı bir barındırma hizmetinin hizmetlerini geçici veya süresiz olarak aksatarak, bir makinenin veya ağ kaynaklarının asıl kullanıcılar tarafından ulaşılamamasını hedefleyen bir siber saldırıdır. DoS genellikle hedef makine veya kaynağın, gereksiz talepler ile aşırı yüklenmesi ve bazı ya da bütün meşru taleplere doluluktan kaynaklı engel olunması şeklinde gerçekleştirilir. DoS saldırısını; bir grup insanın, bir dükkân veya işyerindeki kapıları tıkayıp, meşru tarafların mağazaya veya işletmeye girmesine izin vermeyerek normal işlemleri aksatması şeklinde örnekleyebiliriz.

SpeedStep, bazı Intel işlemcilerinde var olan, yazılım ile dinamik olarak işlemci saat frekansının değiştirilmesine izin veren bir dizi dinamik frekans ölçekleme tekniklerinin ticari adıdır. Bu sayede gerçekleştirilen işleme bağlı olarak işlemci, başarım ihtiyacını karşılarken aynı zamanda güç tüketimini ve ısı üretimini azaltır.

Tahran saldırıları, 7 Haziran 2017'de İran Meclisi ile Humeyni Türbesi'nde düzenlenen iki saldırı. Meclise ve türbeye giren silahlı saldırganların çevreye ateş açtığı iki ayrı saldırıda ilk verilere göre en az 12 kişi öldü, 38 kişi yaralandı. İran Milli Güvenlik Yüksek Konseyi Başkan yardımcısı Rıza Seyfullahi, İran Meclisi ve Humeyni'nin türbesine düzenlenen saldırıların faillerinin İran asıllı olduğunu söyledi. Saldırganların, İran'ın farklı kesimlerinden Irak Şam İslam Devleti'ne (IŞİD) örgütüne katılan kişiler olduğunu kaydeden Seyfullahi, İran'ın, IŞİD ile mücadelede verdiği destekten dolayı hedef alındığını ifade etti. İran İstihbarat Bakanlığı üçüncü bir saldırının önlendiğini açıkladı.

Seçilmiş açık metin saldırısı, saldırganın keyfi açık metinler için şifrelerin elde edilebileceğini varsayan kriptanaliz için bir saldırı modelidir. Saldırının amacı, şifreleme şemasının güvenliğini azaltan bilgiyi elde etmektir.

Spectre dallanma öngörüsü kullanan modern mikroişlemcileri etkileyen bir güvenlik açığıdır. Çoğu işlemcide spekülatif yürütmeden kaynaklanan hatalı dallanma tahmini, özel bilgilerin saldırganların eline geçmesine neden olabilecek ciddi yan etkiler bırakabilir. Örneğin, bu spekülatif yürütme tarafından gerçekleştirilen bellek modeli özel verilere bağlıysa veri önbelleğinin sonuç durumu, bir saldırganın bir zamanlama saldırısı gerçekleştirerek özel veriler hakkında bilgi alabildiği bir yan kanal oluşturur.

Saldırı ağaçları, bir varlık veya hedefe nasıl saldırılabileceğini gösteren kavramsal diyagramlardır. Saldırı ağaçları birçok farklı uygulamada kullanılmıştır. Bilgi teknolojileri alanında, bilgisayar sistemlerindeki tehditleri ve bu tehditleri gerçek kılacak alternatif saldırıları tanımlamak için kullanılmışlardır. Ancak, saldırı ağaçlarının kullanımı sadece bilgi sistemlerinin analizi ile sınırlı değildir. Saldırı ağaçları, savunma ve havacılık alanında kurcalamaya karşı korumalı elektronik sistemlerde tehdit analizi için de sıklıkla kullanılmaktadır. Saldırı ağaçları artan bir oranda bilgisayar kontrol sistemlerinde de kullanılmaktadır. Saldırı ağaçları fiziki sistemlere saldırıları anlamak için de kullanılmıştır.

Kriptografide, yalnız şifreli metin saldırısı veya bilinen şifreli metin saldırısı, kriptanaliz için bir saldırı modelidir ve saldırganın yalnızca bir dizi şifreli metin kümesine erişebileceği varsayılır. Saldırganın şifrelenmeden önce açık metne erişimini sağlayan bir kanalı yoksa, pratikte tüm şifreli metin saldırılarında, saldırganın açık metin hakkında sadece az bir bilgisi vardır. Örneğin, saldırgan açık metnin yazıldığı dili veya açık metindeki karakterlerin beklenen istatistiksel dağılımını biliyor olabilir. Standart protokol verileri ve mesajlar, yaygın olarak kullanılan birçok sistemdeki açık metnin bir parçasıdır ve genellikle bu sistemler üzerindeki şifreli metinlere yönelik bir saldırının parçası olarak tahmin edilebilir veya verimli biçimde bilinebilir.

Bilgisayar güvenliğinde yan kanal saldırısı bir bilgisayar sistemine gerçekleştirilirken şifreleme algoritmasının uygulanma şeklinin öğrenilmesinden ziyade uygulanan algoritmadaki zayıflıklara odaklanır. Çoğu yan kanal saldırısı Paul Kocher'in öncülüğünü yaptığı istatistiksel metotlara dayanarak yapılmaktadır.

Kriptografide güç analizi, saldırganın bir kriptografik donanım cihazının güç tüketimini incelediği bir yan kanal saldırısı biçimidir. Saldırı, kriptografik anahtarları ve diğer gizli bilgileri cihazdan invaziv olmayan bir şekilde çıkarabilir.

Kriptografide, bir zamanlama saldırısı, saldırganın kriptografik algoritmaları yürütmek için geçen zamanı analiz ederek bir kriptosistemi tehlikeye atmaya çalıştığı yan kanal saldırısıdır. Bir bilgisayardaki her mantıksal işlemin yürütülmesi zaman alır ve zaman girdiye göre değişebilir; her işlem için tam zaman ölçümleriyle, bir saldırgan girdiye geriye doğru çalışabilir.

Windows Server 2022, Microsoft'un Windows Server işletim sistemi ailesinin son sürümüdür. Diğer Windows Server işletim sistemlerinden farkı Microsoft Edge Chromium ile beraber gelmektedir.

Rocket Lake, Intel'in 11. nesil Core mikroişlemcileri için kod adıdır. 30 Mart 2021'de satışa çıkarılan Rocket Lake, Sunny Cove'un Intel 14 nm üretim işlemine uyarlanmış bir versiyonu olan yeni Cypress Cove mikromimarisinden temel alır. Rocket Lake çekirdekleri, Skylake tabanlı Comet Lake çekirdeklerine kıyasla önemli ölçüde daha fazla transistör içerir.

AMD Piledriver Family 15h; AMD tarafından Bulldozer mikromimarisinin ikinci nesli olarak geliştirilmiş bir mikromimaridir. Piledriver; masaüstü, mobil ve server (sunucu) segmentlerine yönelikti. Bu mikromimari, AMD APU, AMD FX ve Opteron serisi işlemciler için kullanılmıştır.

Retbleed, bazı yakın zamanlı Intel ve AMD çiplerini içeren x86-64 ve ARM işlemcilerdeki bir spekülatif yürütüm saldırısıdır. Resmi olarak ilk kez 2022'de açıklanan ve spekülatif yürütüm saldırılarını hafifletmek için planlanmış retpoline'i istismar eden bu saldırı, Spectre açığının bir türüdür.

Kaby Lake, Intel'in 30 Ağustos 2016'da duyurduğu yedinci nesil Core mikroişlemci ailesi için kod adıdır. Kaby Lake, önceki Skylake gibi 14 nm üretim işlemi teknolojisi kullanılarak üretilmekteydi. Intel'in önceden izlediği Tick-Tock üretim ve tasarım modelini değiştiren Kaby Lake, yeni Process-Architecture-Optimization modelini temsil eder. Kaby Lake işlemcileri, üreticilere ve OEM'lere 2016'nın ikinci çeyreğinde gönderilmeye başlanmıştır; mobil çipler bu dönemde gönderilmeye başlanırken masaüstü Kaby Lake (masaüstü) çipleri resmi olarak Ocak 2017'de piyasaya sürülmüştür.

Yonah, Intel'in 65 nm üretim işlemini kullanan ilk işlemci neslinin kod adıdır; bu işlemci ailesi, önceki Banias / Dothan Pentium M mikromimarisinden temel alır. Yonah işlemcileri, Intel'in Core Solo ve Core Duo mobil mikroişlemcileri ürünleri olarak piyasaya sürülmüştür. Yonah'ta SSE3 komutları eklenerek ve, SSE ve SSE2 uygulamaları geliştirilerek SIMD performansı geliştirilmiştir; ancak daha yüksek gecikmeye sahip önbellek kullanıldığı için tam sayı performansı biraz azalmıştır. Ayrıca, Yonah'ta NX bit desteği bulunur.

Qubes OS, izolasyon (yalıtma) yoluyla güvenlik sağlamayı amaçlayan güvenlik odaklı bir masaüstü Linux dağıtımıdır. Sanallaştırma, Xen tarafından gerçekleştirilir ve kullanıcı ortamları diğer işletim sistemlerinin yanı sıra Fedora, Debian, Whonix ve Microsoft Windows tabanlı olabilir.