HTTP Katı Taşıma Güvenliği

HTTP Katı Taşıma Güvenliği (HSTS), web sitelerini protokol indirgeme[1] ve oturum çalma saldırılarına karşı korumaya yardımcı olan bir web güvenlik politikası mekanizmasıdır. Web sunucuları, kendisine gönderilen isteklerin yalnızca HTTPS üzerinden olması gerektiğini web tarayıcılarına bu mekanizma ile belirtir. Bu sayede kullanıcı, herhangi bir güvenlik çözümü sunmayan HTTP yerine Taşıma Katmanı Güvenliği (TLS/SSL) sağlayan HTTPS kullanarak ilgili web sitesine erişim sağlar. HSTS, RFC 6797 ile detaylandırılan bir IETF Standards Track protokolüdür.

Sunucunun HSTS Politikası, yine sunucu tarafından HTTPS yanıt başlığındaki Strict-Transport-Security alanı ile web tarayıcısına iletilir.[1] HSTS politikası, tarayıcının sunucuya HTTPS kullanarak erişmesi gereken süreyi belirtir. HSTS kullanan web siteleri, HTTP üzerinden gelen bağlantıları reddederek veya kullanıcıları sistematik olarak HTTPS'ye yönlendirerek açık metin HTTP'yi kabul etmez (ancak bunun spesifikasyonda zorunlu olmadığı belirtilmiştir). Bunun sonucunda, TLS/SSL yapamayan web tarayıcısı bu siteye bağlanamayacaktır.

Spesifikasyon geçmişi

HSTS spesifikasyonu, 2 Ekim 2012 tarihinde IESG tarafından Önerilen Standart RFC olarak yayımlanma onayı aldıktan sonra 19 Kasım 2012 tarihinde RFC 6797 olarak yayımlandı.[2] Yazarlar, spesifikasyonu ilk olarak 17 Haziran 2010 tarihinde İnternet Taslağı olarak sunmuşlardır. İnternet Taslağına dönüşmesiyle birlikte, spesifikasyon yalnızca HTTP için geçerli olduğundan, adı "Katı Taşıma Güvenliği" (STS) iken "HTTP Katı Taşıma Güvenliği" olarak değiştirilmiştir.[3] Ancak HSTS spesifikasyonunda tanımlanan HTTP yanıt başlığı alanı "Katı Taşıma Güvenliği" olarak kalmaya devam etmiştir.

"Topluluk sürümü" olarak adlandırılan spesifikasyon, topluluk geri bildirimlerini temel alan revizyonlarla daha sonra "STS" adını alarak 18 Aralık 2009 tarihinde yayımlandı.[4]

PayPal'dan Jeff Hodges, Collin Jackson ve Adam Barth tarafından hazırlanan orijinal taslak spesifikasyon, 18 Eylül 2009 tarihinde yayımlandı.[5]

HSTS spesifikasyonu, Jackson ve Barth tarafından "ForceHTTPS: Protecting High-Security Web Sites from Network Attacks" başlıklı makalede anlatılan orijinal çalışmalara dayanmaktadır.[6]

Ayrıca HSTS, Jeff Hodges ve Andy Steingruebl tarafından 2010 yılında hazırlanan "The Need for Coherent Web Security Policy Framework(s)" başlıklı makalede ortaya konulan web güvenliğini geliştirme genel vizyonunun gerçekleşmesi yönünde atılan bir adımdır.[7]

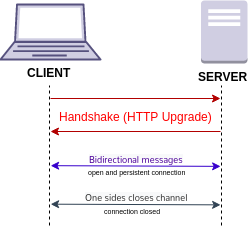

HSTS mekanizmasına genel bakış

Bir sunucu, HSTS politikasını HTTPS bağlantısı üzerinden bir başlık sağlayarak uygular (HTTP üzerinden gelen HSTS başlıkları yok sayılır).[1] Örneğin, bir sunucu gelecek bir yıl için alan adına yapılacak isteklerin (max-age -maksimum ömür- saniye cinsinden belirtilir; 31.536.000 ise artık olmayan bir yıla -365 gün- eşittir) yalnızca HTTPS kullanacak şekilde yapılması için şu başlığı gönderebilir: Strict-Transport-Security: max-age=31536000.

Bir web uygulaması kullanıcı aracılarına HSTS politikası kullanacağını bildirdiğinde, uyumlu kullanıcı aracıları aşağıdaki gibi davranır (RFC 6797):[8]

- Erişilmek istenen web uygulamasına güvenli olmayan bağlantıları otomatik olarak güvenli bağlantılara dönüştürmelidir (örn.

http://example.com/some/page/, sunucuya erişmeden öncehttps://example.com/some/page/olarak değiştirilecektir). - Güvenli bağlantı sağlanamıyorsa (örn. sunucunun TLS sertifikası güvenilir değilse), kullanıcı aracısı bağlantıyı sonlandırmalıdır (RFC 6797 Bölüm 8.4, Errors in Secure Transport Establishment) ve kullanıcının web uygulamasına erişmesine izin vermemelidir (Bölüm 12.1, No User Recourse).

HSTS Politikası, web uygulaması kullanıcılarının bazı pasif (gizli dinleme) ve aktif ağ saldırılarına karşı korunmasına yardımcı olur.[9] Web tarayıcısında herhangi bir web uygulaması için HSTS politikası geçerli olduğunda; MITM, bir kullanıcı ve bu web uygulaması sunucusu arasındaki istek ve yanıtları yakalama yeteneğini büyük ölçüde kaybeder.

Uygulanabilirlik

HSTS'nin giderebileceği en önemli güvenlik açığı, Moxie Marlinspike tarafından 2009 yılında BlackHat Federal "New Tricks For Defeating SSL In Practice" konuşması sırasında ilk kez tanıtılan SSL sıyırma MITM saldırılarıdır.[10][11] SSL (ve TLS) sıyırma saldırısı, güvenli bir HTTPS bağlantısını şeffaf bir şekilde düz HTTP bağlantısına dönüştürerek çalışır. Kullanıcı bağlantının güvensiz olduğunu görebilir ama en önemlisi bağlantının güvenli olup olmaması gerektiği bilmenin bir yolu yoktur. Birçok web sitesi TLS/SSL kullanmadığından, düz HTTP kullanımının bir saldırıdan kaynaklanıp kaynaklanmadığını veya yalnızca web sitesinin TLS/SSL uygulamadığı için mi olduğunu anlamanın (önceki bilgilere dayanmaksızın) bir yol yoktur. Ayrıca, indirgeme işlemi sırasında kullanıcıya hiçbir uyarı yapılmaz, bu da saldırıyı çok dikkatli olanlar dışındaki herkese karşı oldukça etkili hale getirir. Marlinspike, saldırıyı tamamen otomatik hale getiren bir de araç hazırlamıştır.

HSTS, siteye olan bağlantıların her zaman TLS/SSL kullanması gerektiğini tarayıcıya bildirerek bu sorunu[9] giderir. HSTS başlığı, kullanıcının ilk ziyaretiyse saldırgan tarafından çıkarılabilir. Google Chrome, Mozilla Firefox, Internet Explorer ve Microsoft Edge, HSTS sitelerinin "önyüklü" bir listesini ekleyerek bu sorunu sınırlamaya çalışır.[12][13][14] Ne yazık ki bu çözüm internetteki tüm web sitelerini içerecek şekilde ölçeklendirilemez. Aşağıdaki sınırlamaları inceleyiniz.

HSTS ayrıca Firesheep gibi yaygın olarak kullanılan araçlar tarafından gerçekleştirilen çerez tabanlı web sitesi giriş kimlik bilgilerinin çalınmasını da önlemeye yardımcı olabilir.[15]

HSTS zaman sınırlı olduğu için, mağdurun bilgisayar saatini değiştirmek gibi saldırılara karşı hassastır. Buna örnek olarak düzenlenmiş NTP paketleri kullanmak verilebilir.[16]

Sınırlamalar

Web sunucusuna gönderilen ilk istek için düz HTTP gibi güvenli olmayan bir protokol veya güvenli olmayan bir kanal üzerinden alınmış URI kullanılıyorsa etkin saldırılara karşı korumasız kalınır.[17] Aynısı, HSTS Politikasında başlıktaki max-age değeriyle belirtilen geçerlilik süresinden sonraki ilk istek için de geçerlidir (siteler, kullanıcı etkinliği ve davranışına bağlı olarak bu süreyi birkaç gün veya birkaç ay olarak ayarlamalıdır). Google Chrome, Mozilla Firefox ve Internet Explorer/Microsoft Edge, HSTS'yi desteklediği bilinen siteleri içeren bir liste olan "önyüklü HSTS listesi" kullanarak bu sınırlamayı giderir.[12][13][14][18] Bu liste, listedeki sitelere yapılacak ilk istek için HTTPS kullanılması amacıyla tarayıcıyla birlikte dağıtılır. Daha önce de belirtildiği gibi, bu önyüklü listeler tüm Web'i kapsayacak şekilde ölçeklendirilemez. Potansiyel çözüm, web sunucusunun HSTS politikasına DNS kayıtları üzerinden erişerek ve bu DNS kayıtlarına erişirken de güvenliği sağlamak adına DNSSEC kullanarak elde edilebilir.[19]

Junade Ali, HSTS'nin sahte alan kullanımlarına karşı etkisiz olduğuna dikkat çekmiş; DNS tabanlı saldırılar kullanarak, MITM gerçekleştiren saldırganın önyüklü HSTS listesinde olmayan sahte bir alandan trafik sunmasının mümkün olduğunu,[20] bunun DNS Spoofing Saldırıları[21] veya www.example.org yerine www.example.com gibi gerçek alan adını andıran yanıltıcı basit bir alan adı ile de gerçekleşebileceğini dile getirmiştir.

"Önyüklü HSTS listesi" ile bile HSTS, Juliano Rizzo ve Thai Duong'un getirdiği TLS'e yönelik gerçekleşen BEAST veya CRIME saldırıları gibi gelişmiş saldırıları engelleyemez. TLS'e yönelik saldırılar, HSTS politika uygulamasına diktir. Sunucudaki saldırılara karşı da koruma sağlayamaz - eğer birisi sızacak olursa, TLS üzerinden herhangi bir içeriğe erişebilir hale gelecektir.

HSTS güvenlik hususlarının detaylı incelemeleri için RFC 6797'ye bakınız.

Gizlilik sorunları

HSTS, tarayıcı "gizli" gizlilik modları da dahil olmak üzere, elde edilen tanımlayıcı verilerle (süperçerezler) ziyaret eden tarayıcıları neredeyse kalıcı bir şekilde etiketlemek için kullanılabilir. Belirlenen alanlara birden çok HTTP isteği yapan bir web sayfası oluşturarak, örneğin yirmi farklı alan adına erişim için yirmi tarayıcı isteği, her bir isteğin HTTP ve HTTPS üzerinden gelmesine göre oluşturulan ikili bit'lerin karşılaştırılmasıyla bir milyondan fazla ziyaretçi ayırt edilebilir (220).[22]

Tarayıcı desteği

- Chromium ve Google Chrome 4.0.211.0 sürümü ile,[23][24]

- Firefox sürüm 4'ten beri;[1] Mozilla, Firefox 17 ile,[13]

- Opera sürüm 12'den beri,[25]

- OS X Mavericks'ten bu yana Safari (sürüm 10.9, 2013 sonu ile)[26]

- KB 3058515 yüklenmiş Windows 8.1 ve Windows 7 üzerindeki Internet Explorer 11 (Haziran 2015'te Windows Update'te yayımlandı)[27]

- Windows 10'da Microsoft Edge ve Internet Explorer 11[28][29]

- BlackBerry OS 10.3.3'ten beri BlackBerry 10 Tarayıcı ve WebView 1 Ağustos 2020 tarihinde Wayback Machine sitesinde arşivlendi. HSTS'yi destekleyen web sitelerinin bir listesini entegre ediyor.

Kurulum sırasında dikkat edilmesi gerekenler

Kuruluma da bağlı olarak aşağıda verilenleri takip ederek belirli tehditler önlenebilir (örn. çerez enjeksiyon saldırıları).

- HSTS ana bilgisayarları, üst düzey etki alanı adlarında HSTS ilkesini bildirmelidir. Örneğin,

https://sub.example.comiçin olan HSTS ana bilgisayarıhttps://example.comiçin de HSTS başlığıyla yanıtı vermelidir. Başlık,Strict-Transport-Security: max-age=16070400; includeSubDomainsşeklinde olmalı yani mutlakaincludeSubDomainsyönergesini de içermelidir.[30] - HSTS dağıtımına ek olarak,

https://www.example.comiçin olan ana bilgisayar, üst alan için de HSTS'nin ayarlandığından ve kullanıcıyı MITM tarafından üst etki alanına referans enjekte edilerek (veyahttp://nonexistentpeer.example.com) gerçekleştirilecek potansiyel çerez enjeksiyon saldırısına karşı koruduğundan emin olmak içinhttps://example.comadresindeki bir kaynağa yönelik bir istek içermelidir.[31]

Kaynakça

- ^ a b c d "Strict-Transport-Security". MDN Web Docs (İngilizce). Mozilla. 20 Mart 2020 tarihinde kaynağından arşivlendi. Erişim tarihi: 31 Ocak 2018.

- ^ "[websec] Protocol Action: 'HTTP Strict Transport Security (HSTS)' to Proposed Standard (draft-ietf-websec-strict-transport-sec-14.txt)". 2 Ekim 2012. 29 Ocak 2017 tarihinde kaynağından arşivlendi. Erişim tarihi: 2 Ekim 2012.

- ^ "Re: [HASMAT] "STS" moniker (was: IETF BoF @IETF-78 Maastricht: HASMAT...)". 30 Haziran 2010. 2 Şubat 2017 tarihinde kaynağından arşivlendi. Erişim tarihi: 22 Temmuz 2010.

- ^ "Strict Transport Security -06". 18 Aralık 2009. 21 Şubat 2017 tarihinde kaynağından arşivlendi. Erişim tarihi: 23 Aralık 2009.

- ^ "Strict Transport Security -05". 18 Eylül 2009. 24 Şubat 2020 tarihinde kaynağından arşivlendi. Erişim tarihi: 19 Kasım 2009.

- ^ "ForceHTTPS: Protecting High-Security Web Site from Network Attacks". Nisan 2008. 28 Şubat 2020 tarihinde kaynağından arşivlendi. Erişim tarihi: 19 Kasım 2009.

- ^ "The Need for Coherent Web Security Policy Framework(s)". 29 Ekim 2010. 14 Ağustos 2017 tarihinde kaynağından arşivlendi. Erişim tarihi: 21 Kasım 2012.

- ^ "Section 5. HSTS Mechanism Overview". RFC 6797. IETF. Kasım 2012. 26 Şubat 2020 tarihinde kaynağından arşivlendi. Erişim tarihi: 21 Kasım 2012.

- ^ a b "2.3. Threat Model". RFC 6797. IETF. Kasım 2012. 26 Şubat 2020 tarihinde kaynağından arşivlendi. Erişim tarihi: 21 Kasım 2012.

- ^ "New Tricks For Defeating SSL In Practice" (PDF). 30 Aralık 2014 tarihinde kaynağından (PDF) arşivlendi. Erişim tarihi: 17 Mart 2020.

- ^ YouTube'da Defeating SSL Using Sslstrip

- ^ a b "Strict Transport Security". The Chromium Projects. 8 Temmuz 2010. 1 Eylül 2019 tarihinde kaynağından arşivlendi. Erişim tarihi: 22 Temmuz 2010.

- ^ a b c "Preloading HSTS". Mozilla Security Blog. 1 Kasım 2012. 24 Şubat 2020 tarihinde kaynağından arşivlendi. Erişim tarihi: 6 Şubat 2014.

- ^ a b "HTTP Strict Transport Security comes to Internet Explorer". 16 Şubat 2015. 15 Kasım 2015 tarihinde kaynağından arşivlendi. Erişim tarihi: 16 Şubat 2015.

- ^ "Firesheep and HSTS (HTTP Strict Transport Security)". 31 Ekim 2010. 23 Haziran 2016 tarihinde kaynağından arşivlendi. Erişim tarihi: 8 Mart 2011.

- ^ "Bypassing HTTP Strict Transport Security" (PDF). 17 Ekim 2014. 22 Ekim 2014 tarihinde kaynağından (PDF) arşivlendi. Erişim tarihi: 22 Ekim 2014.

- ^ "Section 14.6. Bootstrap MITM Vulnerability". RFC 6797. IETF. Kasım 2012. 26 Şubat 2020 tarihinde kaynağından arşivlendi. Erişim tarihi: 21 Kasım 2012.

- ^ "Chromium HSTS Preloaded list". cs.chromium.org. 18 Şubat 2020 tarihinde kaynağından arşivlendi. Erişim tarihi: 10 Temmuz 2019.

- ^ "HTTP Strict Transport Security". 11 Eylül 2011. 26 Nisan 2019 tarihinde kaynağından arşivlendi. Erişim tarihi: 27 Mart 2012.

- ^ "Performing & Preventing SSL Stripping: A Plain-English Primer". Cloudflare Blog. 20 Ekim 2017. 14 Aralık 2019 tarihinde kaynağından arşivlendi. Erişim tarihi: 17 Mart 2020.

- ^ 2017 SSDSE (İngilizce). 2017. ISBN 978-1-5386-1593-5.

- ^ "The HSTS super cookie forcing you to choose: "privacy or security?" -". sophos.com. 11 Şubat 2020 tarihinde kaynağından arşivlendi. Erişim tarihi: 1 Aralık 2015.

- ^ "Strict Transport Security - The Chromium Projects". 17 Kasım 2010. 20 Mart 2020 tarihinde kaynağından arşivlendi. Erişim tarihi: 17 Kasım 2010.

- ^ "fyi: Strict Transport Security specification". 18 Eylül 2009. 29 Şubat 2020 tarihinde kaynağından arşivlendi. Erişim tarihi: 19 Kasım 2009.

- ^ "Web specifications support in Opera Presto 2.10". 23 Nisan 2012. 20 Haziran 2018 tarihinde kaynağından arşivlendi. Erişim tarihi: 8 Mayıs 2012.

- ^ "Confirmed. See ~/Library/Cookies/HSTS.plist. Includes Chromium preloads as of some date and processes HSTS headers". on Twitter. 9 Mayıs 2019 tarihinde kaynağından arşivlendi. Erişim tarihi: 20 Aralık 2013.

- ^ "HTTP Strict Transport Security comes to Internet Explorer 11 on Windows 8.1 and Windows 7". windows.com. 27 Kasım 2019 tarihinde kaynağından arşivlendi. Erişim tarihi: 12 Haziran 2015.

- ^ "Internet Explorer Web Platform Status and Roadmap". 29 Haziran 2015 tarihinde kaynağından arşivlendi. Erişim tarihi: 14 Nisan 2014.

- ^ "Project Spartan and the Windows 10 January Preview Build - IEBlog". 29 Kasım 2019 tarihinde kaynağından arşivlendi. Erişim tarihi: 23 Ocak 2015.

- ^ "HTTP Strict Transport Security (HSTS) 6.1.2". ietf.org. 22 Temmuz 2019 tarihinde kaynağından arşivlendi. Erişim tarihi: 11 Kasım 2016.

- ^ "RFC 6797 - HTTP Strict Transport Security (HSTS)". IETF Tools. 28 Mayıs 2019 tarihinde kaynağından arşivlendi. Erişim tarihi: 28 Mayıs 2019.

Dış bağlantılar

- HSTS Dağıtımının Durumu: Anket ve Ortak Tuzaklar 7 Ekim 2016 tarihinde Wayback Machine sitesinde arşivlendi., HSTS dağıtım istatistiklerinin, kalıplarının, hatalarının ve en iyi uygulamalarının bir analizini sağlar.

- - HTTP Sıkı Aktarım Güvenliği (HSTS)

- IETF WebSec Çalışma Grubu26 Ekim 2014 tarihinde Wayback Machine sitesinde arşivlendi.

- Şimdi Güvenlik 262: Sıkı Ulaşım Güvenliği 1 Ağustos 2020 tarihinde Wayback Machine sitesinde arşivlendi.

- Açık Web Uygulaması Güvenlik Projesi (OWASP): HSTS açıklaması

- Çevrimiçi tarayıcı HSTS ve Genel Anahtar Sabitleme testi8 Kasım 2014 tarihinde Wayback Machine sitesinde arşivlendi.

- Web Sunucuları için Çevrimiçi HSTS Testi[]

- Google Chrome, Mozilla Firefox, Safari, IE 11 ve Edge için HSTS Ön Yükleme Gönderimi 13 Mart 2020 tarihinde Wayback Machine sitesinde arşivlendi.

- Chromium HSTS Önceden yüklenmiş liste18 Şubat 2020 tarihinde Wayback Machine sitesinde arşivlendi.

- MDN Web Dokümanlarında Sıkı Taşıma Güvenliği20 Mart 2020 tarihinde Wayback Machine sitesinde arşivlendi.