Gelişmiş sürekli tehdit

| Makale serilerinden |

Gelişmiş Sürekli Tehdit (GST), bir kişi veya grubun bir ağa yetkisiz erişim sağladığı ve uzun bir süre boyunca algılanamadığı bilgisayar ağı saldırısıdır. Bu tür saldırılar genel olarak ticari veya politik amaç güden devlet sponsorluğu ile yapılan saldırılar olmasına rağmen, son birkaç yıl içerisinde devlet sponsorluğunda olmayan belirli hedeflere yönelik geniş çaplı GST saldırıları da yaşanmıştır[1]

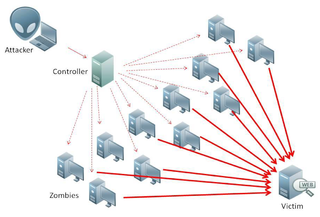

GST süreçleri, uzun bir süre boyunca yüksek derecede gizlilik gerektirir. "Gelişmiş" süreç, sistemdeki güvenlik açıklarından yararlanan ve kötü amaçlı yazılım kullanan karmaşık teknikler, "Sürekli" süreç, harici bir komut ve kontrol sisteminin sürekli olarak belirli bir hedeften veri izleyip çıkardığı ve "Tehdit" süreci, insan faktörünün bu saldırılara eşlik ettiği anlamına gelir.[2]

Gelişmiş Sürekli Tehdit, genel olarak belirli bir rakibi hem kalıcı, hem de etkili bir şekilde hedefleme kabiliyeti ve niyeti olan bir grubu ifade eder. GST Terimi, siber tehditlere özellikle de hassas bilgilere erişmek için çeşitli istihbarat toplama teknikleri kullanan İnternet destekli casusluklara atıfta bulunmak için kullanılmasına rağmen geleneksel casusluk veya saldırı gibi diğer tehditler için de kullanılır. Diğer tanınmış saldırı vektörleri arasında medya saldırıları, tedarik zinciri saldırıları ve toplumsal algıya yönelik saldırılar da sayılabilir. Bu saldırıların amacı, belirli bir amaç için bir veya birden fazla bilgisayara zararlı yazılımlarla sızmak ve mümkün olan en uzun süre boyunca tespit edilmeden kalmaktır. Dosya adları gibi saldırı izleri, profesyonellerin etkilenen tüm sistemleri tespit etmesine ve sistem genelinde bir arama yapmasına yardımcı olabilir.[3]

Bireysel saldırganlar, genellikle belirli bir hedefe erişim sağlamaya niyetli olsalar bile, hem gelişmiş hem de kalıcı olacak kaynaklara nadiren sahip olduklarından, bireylerin yaptıkları saldırılar genel olarak GST olarak adlandırılmazlar.

Tarihçe ve hedefler

"Gelişmiş sürekli tehdit" terimi, 2006'da Albay Greg Rattray tarafından[4] ABD Hava Kuvvetleri'nde ortaya çıkmıştır.[5] Ancak, GST terimi, yıllar önce telekomünikasyon taşıyıcılarında da kullanılmıştır.

İran'ın nükleer programının bilgisayar donanımını hedef alan Stuxnet bilgisayar kurdu GST'ye örnek olarak gösterilebilir ve İran hükûmeti de Stuxnet yaratıcılarını gelişmiş sürekli tehdit olarak tanımlamıştır.

Bilgisayar güvenliği topluluğu içinde ve medyada giderek artan bir şekilde GST terimi, neredeyse her zaman hükûmetlere, şirketlere ve siyasi aktivistlere yönelik uzun vadeli gelişmiş bilgisayar saldırısı olarak kullanılmıştır[6] Artan siber saldırılardan dolayı, terim anlamını az da olsa bilgisayar korsanlığına kaydırmıştır. PC World, 2010'dan 2011'e kadar gelişmiş bilgisayar saldırılarının yüzde 81 oranında arttığını yayımlamıştır.[7]

Birçok ülke, siber alanı, bireyler ve ilgili bireysel gruplar hakkında istihbarat toplamak için bir araç olarak kullanmıştır.[8][9][10] Çok sayıda kaynak, bazı GST gruplarının, Egemen Devletlerin Hükümetleri'ne bağlı olduğunu veya acenteleri olduklarını iddia eder.[11][12][13] Çok sayıda kişisel olarak tanımlanabilir bilgi içeren işletmeler, aşağıdakiler de dahil olmak üzere, gelişmiş sürekli tehditler tarafından hedef alınma riski altındadır:

- Yüksek öğretim[14]

- Finansal Kurumlar

Bell Kanada çalışması, GST'lerin anatomisini araştırmış ve Kanada hükûmetinin kritik altyapılarında olan GST'ler hakkında derinlemesine bir araştırma da yapmıştır.[15]

Özellikleri

Bodmer, Kilger, Carpenter ve Jones aşağıdaki GST kriterlerini tanımlamıştır:[16]

- Hedefler - Tehdidin son hedefi, düşmanınız

- Zaman Aralığı - Sisteminizi incelemek ve erişmek için harcanan zaman

- Kaynaklar - Etkinlikte kullanılan bilgi ve araçların düzeyi

- Risk toleransı - Tespit edilmeden tehdidin ne kadar gideceği

- Beceriler ve yöntemler - Etkinlik boyunca kullanılan araç ve teknikler

- Eylemler - Tehdidin kesin eylemleri

- Saldırı başlangıç noktaları - Etkinliğin kaynaklandığı noktaların sayısı

- Saldırıya karışan noktalar - Etkinliğe kaç iç ve dış sistemin dahil olduğu ve kaç kişinin sisteminin farklı etki / önem ağırlıklarına sahip olduğu

- Bilgi kaynağı - Çevrimiçi bilgi toplama yoluyla belirli tehditlerin herhangi biri ile ilgili bir bilgiyi ayırt etme yeteneği

Yaşam döngüsü

Gelişmiş sürekli tehditlerin arkasındaki aktörler, sürekli bir süreç ya da öldürme zincirini izleyerek kuruluşların finansal varlıkları, fikrî mülkiyetleri ve itibarları[17] için artan ve değişen bir risk oluşturur:

- Tekil bir hedef için belirli kuruluşları hedefleme

- Çevrede bir yer edinme girişimi (ortak taktikler, oltalama saldırısı e-postaları içerir)

- Tehdit altındaki sistemleri hedef ağa erişim olarak kullanma

- Saldırı hedefini gerçekleştirmeye yardımcı olan ek araçlar kullanma

- Gelecekteki inisiyatiflere erişimi korumak için izleri örtme

GST'lerin küresel oluşumlarına ve tanımlarına bakıldığında, belirli bir olayın veya olay dizisinin arkasındaki aktörler GST olarak adlandırılır. Ancak, GST'in tanımı gereği aktörleriyle beraber yöntemlerini içermesidir[18]

2013 yılında Mandiant, 2004 ve 2013 yılları arasında Çinden geldiği ileri sürülen saldırıların GST metodolojisine benzer olduğunu gösterdi:

- İlk Çözülme - Sosyal mühendislik ve e-posta yoluyla oltalama saldırıları, zero-day virüsler kullanılarak gerçekleştirilmiştir. Diğer bir popüler zararlı yazılım bulaştırma yöntemi, çalışanların ziyaret edebileceği bir web sitesine kötü amaçlı yazılım yerleştirmek.

- Kurulum - Mağdurun ağına uzaktan yönetim yazılımı yerleştirmek, arka kapı oluşturmak ve altyapısına gizli erişim sağlamak için tüneller oluşturmak.

- Ayrıcalıkların Yükseltilmesi - Mağdurun bilgisayarı üzerinde yönetici ayrıcalıkları elde etmek için yazılım zaafiyetlerini ve şifre kırma işlemlerini kullanmak ve olası Windows domain yöneticisi hesaplarına genişletmek.

- Bilgi Toplama - Çevreleyen altyapı, güven ilişkileri, Windows domain yapısı hakkında bilgi toplamak.

- Yayılma - Diğer iş istasyonlarına, sunuculara ve altyapı elemanlarına kontrolü genişletmek ve üzerlerinde veri toplama yapmak.

- Varlığını koruma - Önceki adımlarda edinilen erişim kanalları ve kimlik bilgileri üzerinde sürekli kontrol sağlamak.

- Görevi Tamamlama - Kurbanın ağından çalınan verileri dışarı çıkarmak.

Mandiant tarafından analiz edilen olaylarda, saldırganların kurbanın ağını kontrol ettiği ortalama süre bir yıldı ve en uzunu neredeyse beş yıldı.[19] Sızıntıların, Şangay merkezli Halk Kurtuluş Ordusu 61398 Birimi tarafından yapıldığı iddia edildi. Çinli yetkililer bu saldırıları yaptıklarını reddetti.[20]

Secdev'in önceki raporları da daha önce Çinli aktörlerin bu saldırılardan sorumlu olduklarını iddia etti.[21]

Terminoloji

Bir GST'nin ne olduğu tanımları değişkenlik gösterebilir, ancak aşağıda belirtilen tanımlar ile özetlenebilir:[22][23][24]

- Gelişmiş - Tehdidin arkasındaki operatörler, tam bir istihbarat toplama kapasitesine sahiptir. Bunlar, bilgisayar saldırı teknolojilerini ve tekniklerini içerebilir, fakat aynı zamanda telefon durdurma teknolojileri ve uydu görüntüleme gibi geleneksel istihbarat toplama tekniklerini de kapsayabilir. Saldırının tek bir bileşeni "gelişmiş" olarak sınıflandırılmasa da (örneğin, yaygın olarak kullanılan kötü amaçlı yazılım yapım kitlerinden veya kötü amaçlı yazılımlardan yararlanan materyallerin kullanımıyla oluşturulan kötü amaçlı yazılım bileşenleri) gerektiği takdirde daha gelişmiş araçlarda geliştirilebilir. Hedeflerine ulaşmak, açığa çıkarmak ve erişimlerini sürdürmek için sıklıkla çoklu hedefleme yöntemlerini, araçlarını ve tekniklerini birleştirirler. Operatörler ayrıca, kendilerini daha az gelişmiş saldırılardan ayırt edebilen güvenlik önlemlerine de odaklayabilir.

- Sürekli - Operatörler, finansal veya diğer kazançlar için fırsatçı olarak bilgi aramaktansa, belirli bir göreve öncelik verir. Bu ayrım, saldırganların dış varlıklar tarafından yönlendirildiği anlamına gelir. Belirlenen hedeflere ulaşmak için sürekli izleme ve etkileşim yoluyla gerçekleştirilir. "Gizli ve yavaş" yaklaşımı genellikle daha başarılıdır. Operatörlerin amaçlarından biri, yalnızca belirli bir görevi gerçekleştirmek için erişime ihtiyaç duyan tehditlerin aksine, hedefe uzun vadeli erişimi sağlamaktır.

- Tehdit - GST saldırıları, akılsız ve otomatik kod parçalarından ziyade, koordine edilmiş insan eylemleriyle gerçekleştirilir. Operatörler belirli bir hedefe sahiptir. Yetenekli, motive ve organizedir ve iyi bir şekilde finanse edilmektedir. Aktörlerin devlet destekli gruplarla sınırlı olmadığını unutmayın.

Önleme stratejileri

Günümüzde milyonlarca kötü amaçlı yazılımın olması, kurumların GST'ye karşı önlem almalarını oldukça zorlaştırmaktadır. Ancak, GST ile ilişkili ağ trafiği ve komut-kontrol trafiği, ağ katmanı düzeyindeki gelişmiş yöntemlerle algılanabilir. Örneğin, derin log analizleri ve çeşitli kaynaklardan gelen log korelasyonları GST aktivitelerini tespit etmede sınırlı bir fayda sağlayabilir. Ancak, bu yöntemlerinde hata payı oldukça yüksektir.

Özetle, günümüzdeki güvenlik teknolojileri GST saldırılarını tespit etmede veya önlemede etkisiz kalmıştır. Bunun yerine, Aktif Siber Savunma, yani rakip takip faaliyetleri, siber tehdit istihbaratlarının GST'lerin tespitinde ve takibinde (bul, düzelt, bitir) daha etkin bir yol olarak benimsenmiştir.

Ayrıca bakınız

- Advanced volatile threat

- Chinese intelligence activity abroad

- Cozy Bear (also known as APT29)

- Cyber spying

- Darkhotel

- Fancy Bear (also known as APT28)

- Ghostnet

- Kill chain

- NetSpectre

- Operation Aurora

- Operation Shady RAT

- PLA Unit 61398

- Proactive Cyber Defence

- Spear-phishing

- Spyware

- Stuxnet

- Tailored Access Operations

- Birim 8200

Kaynakça

- ^ "Arşivlenmiş kopya". 7 Nisan 2019 tarihinde kaynağından arşivlendi. Erişim tarihi: 7 Nisan 2019.

- ^ "Arşivlenmiş kopya". 11 Nisan 2019 tarihinde kaynağından arşivlendi. Erişim tarihi: 7 Nisan 2019.

- ^ "Arşivlenmiş kopya". 7 Nisan 2019 tarihinde kaynağından arşivlendi. Erişim tarihi: 7 Nisan 2019.

- ^ "Arşivlenmiş kopya" (PDF). 7 Nisan 2019 tarihinde kaynağından (PDF) arşivlendi. Erişim tarihi: 7 Nisan 2019.

- ^ "Arşivlenmiş kopya". 15 Nisan 2014 tarihinde kaynağından arşivlendi. Erişim tarihi: 15 Nisan 2014.

- ^ "Arşivlenmiş kopya". 7 Nisan 2019 tarihinde kaynağından arşivlendi. Erişim tarihi: 7 Nisan 2019.

- ^ "Arşivlenmiş kopya". 10 Nisan 2019 tarihinde kaynağından arşivlendi. Erişim tarihi: 10 Nisan 2019.

- ^ "Arşivlenmiş kopya". 10 Ocak 2010 tarihinde kaynağından arşivlendi. Erişim tarihi: 10 Nisan 2019.

- ^ "Arşivlenmiş kopya". 18 Nisan 2011 tarihinde kaynağından arşivlendi. Erişim tarihi: 18 Nisan 2011.

- ^ "Arşivlenmiş kopya". 21 Ocak 2010 tarihinde kaynağından arşivlendi. Erişim tarihi: 10 Nisan 2019.

- ^ "Under Cyberthreat: Defense Contractors - BusinessWeek". web.archive.org. 11 Ocak 2010. 11 Ocak 2010 tarihinde kaynağından arşivlendi. Erişim tarihi: 15 Mayıs 2024.

- ^ tominfosec.blogspot.com/2010/02/understanding-apt.html

- ^ "Arşivlenmiş kopya" (PDF). 13 Mayıs 2011 tarihinde kaynağından arşivlendi (PDF). Erişim tarihi: 10 Nisan 2019.

- ^ "Arşivlenmiş kopya". 7 Nisan 2015 tarihinde kaynağından arşivlendi. Erişim tarihi: 10 Nisan 2019.

- ^ "Arşivlenmiş kopya" (PDF). 28 Haziran 2018 tarihinde kaynağından (PDF) arşivlendi. Erişim tarihi: 8 Nisan 2020.

- ^ "Arşivlenmiş kopya". 13 Nisan 2019 tarihinde kaynağından arşivlendi. Erişim tarihi: 7 Nisan 2019.

- ^ "Arşivlenmiş kopya". 7 Nisan 2019 tarihinde kaynağından arşivlendi. Erişim tarihi: 7 Nisan 2019.

- ^ "Arşivlenmiş kopya". 7 Nisan 2019 tarihinde kaynağından arşivlendi. Erişim tarihi: 7 Nisan 2019.

- ^ intelreport.mandiant.com

- ^ "Arşivlenmiş kopya". 24 Eylül 2015 tarihinde kaynağından arşivlendi. Erişim tarihi: 7 Nisan 2019.

- ^ "Arşivlenmiş kopya" (PDF). 16 Haziran 2019 tarihinde kaynağından (PDF) arşivlendi. Erişim tarihi: 7 Nisan 2019.

- ^ "Arşivlenmiş kopya". 6 Nisan 2011 tarihinde kaynağından arşivlendi. Erişim tarihi: 6 Nisan 2011.

- ^ "Arşivlenmiş kopya". 24 Temmuz 2012 tarihinde kaynağından arşivlendi. Erişim tarihi: 24 Temmuz 2012.

- ^ "Arşivlenmiş kopya". 11 Şubat 2010 tarihinde kaynağından arşivlendi. Erişim tarihi: 7 Nisan 2019.

Konuyla ilgili yayınlar

- Gartner Gelişmiş Kalıcı Tehditleri 19 Mart 2015 tarihinde Wayback Machine sitesinde arşivlendi. Azaltmak İçin En İyi Uygulamalar 19 Mart 2015 tarihinde Wayback Machine sitesinde arşivlendi.

- Bell Kanada, Robot Ağları ve Kontrolörleri ile Mücadele: PSTP08-0107eSec 06 Mayıs 2010 (PSTP) 7 Nisan 2019 tarihinde Wayback Machine sitesinde arşivlendi.

- Kripto sonrası dünyaya hazırlanın, şifrelemenin vaftiz babası uyardı 7 Nisan 2019 tarihinde Wayback Machine sitesinde arşivlendi.

- Savunma Araştırması: Karanlık Alan Projesi APT0 26 Temmuz 2020 tarihinde Wayback Machine sitesinde arşivlendi.

- Gartner: Gelişmiş Hedefli Saldırılarla Başa Çıkma Stratejileri1 Şubat 2014 tarihinde Wayback Machine sitesinde arşivlendi.

- FireEye: İleri Kalıcı Tehdit Grupları 4 Nisan 2019 tarihinde Wayback Machine sitesinde arşivlendi.

- XM Cyber: APT saldırısı örneği ile uzaktan dosya enfeksiyonu 7 Nisan 2019 tarihinde Wayback Machine sitesinde arşivlendi.

- Secdev, “GhostNet”, Mart 2009'da keşfedilen geniş çaplı bir siber casusluk operasyonuydu. 16 Haziran 2019 tarihinde Wayback Machine sitesinde arşivlendi.

- Secdev, “Buluttaki Gölgeler”. 28 Eylül 2019 tarihinde Wayback Machine sitesinde arşivlendi.Hindistan, Dalai Lama Ofisleri, Birleşmiş Milletler ve diğer bazı ülkelerde bilgisayar sistemlerini sistematik olarak hedefleyen ve tehlikeye sokan karmaşık bir siber casus ekosistemi. 28 Eylül 2019 tarihinde Wayback Machine sitesinde arşivlendi.