CLEFIA

| |

| Genel | |

|---|---|

| Tasarımcılar | Sony |

| İlk yayınlanma | 2007 |

| Sertifikasyon | CRYPTREC (Aday) |

| Şifre detayları | |

| Anahtar boyutları | 128, 192 veya 256 bit |

| Blok boyutları | 128 bit |

| Yapı | Feistel network |

| Döngüler | 18, 22 veya 26 |

| En iyi açık kriptanaliz | |

| Seçilen 2126.83 düz metin gerektiren bir olasılıksız diferansiyel saldırı, 128 bit uzunluğundaki anahtar boyutu için 2126.83 şifreleme karmaşıklığı ile 13 döngüyü kırar (Tezcan, 2010).[1] | |

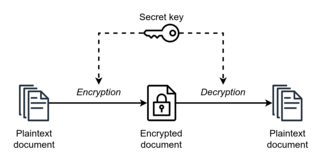

CLEFIA, Sony tarafından geliştirilen tescilli bir blok şifreleme algoritmasıdır. Adı, "anahtar" anlamına gelen Fransızca "clef" kelimesinden türetilmiştir. Blok boyutu 128 bit ve anahtar boyutu 128 bit, 192 bit veya 256 bit olabilir. DRM sistemlerinde kullanılmak üzere tasarlanmıştır. 2013 yılında CRYPTREC revizyonu tarafından Japon hükûmetinin kullanımına aday önerilen kriptografik teknikler arasında yer almaktadır. Geliştirilen bu blok şifreleme, şimdiye kadar bir araya getirilmesinin zor olduğu kanıtlanmış donanım ve yazılım uygulama yetenekleri sağlarken yüksek güvenlik sağlayan verimli yeni bir blok şifreleme algoritmasıdır. Son teknoloji şifreleme tasarım tekniklerine dayanan bir algoritmayı Sony, 26 Mart'ta Lüksemburg'da düzenlenecek olan "Fast Software Encryption 2007" uluslararası konferansında açıklamıştır. CLEFIA,optimum difüzyon matrislerini seçerek, az işlemle güvenli şifreleme algoritmalarını başarıyla gerçekleştirir. Bu teknoloji, donanımda uygulandığında kapı boyutunda azalma sağlayarak dünyanın en yüksek donanım kapısı verimliliğine ulaşır, yazılımda kullanıldığında ise çok çeşitli işlemcilerde yüksek hızlı performans sağlayarak daha fazla uygulama verimliliğine olanak tanır. Kısacası CLEFIA'nın en önemli avantajı, donanım ve yazılım açısından gelişmiş uygulama verimliliği ve yüksek hızlı çalışmasıdır.

CLEFIA Blok Şifreleme Yapısı

CLEFIA 'nın yapısına gelecek olursak, geleneksel tasarım teknikleri ile yeni kurulan tasarım tekniklerinin uyumlu hale getirilmesiyle 4 dallı veri hatlarını içeren genelleştirilmiş Feistel yapısı kullanır. Bu yapı 2 dallı feistel yapısının gelişmiş ve genişletilmiş versiyonudur. Bir turda iki F fonksiyonuna sahip olan bu yapıda F fonksiyonları bir turda paralel olarak yerleştirilmiştir ve giriş/çıkış uzunlukları 32 bit uzunluğundadır. Bu 4 dallı yapı nedeniyle, her bir F fonksiyonunun boyutu, çift boyutlu girdi gerektiren 2 dallı Feistel yapısından daha küçüktür. 4 dallı feistel yapısının bu özelliği sayesinde F işlevlerini hem donanımda hem de yazılımda yoğun bir şekilde uygulama imkanı sağlarız. Ancak bu yapı ile ilgili bir problem vardır ki, F fonksiyonunun boyutu ne kadar küçükse, difüzyon etkisi o kadar kötü olur. Sonuç olarak, yapının gerekli tur sayısı, yeterli güvenlik gücünü korumak için artma eğilimindedir.

CLEFIA, büyük saldırılara karşı bağışıklık sağlayan Difüzyon Anahtarlama Mekanizmasını (DES) kullanır. Ayrıca, veri işleme parçası ile anahtar programlama parçası arasındaki işlevlerin paylaşımı, kapı boyutu küçüldüğü için daha düşük maliyet anlamına gelir.

Kaynakça

- ^ Tezcan, Cihangir. "The Improbable Differential Attack: Cryptanalysis of Reduced-Round CLEFIA". Proceedings of INDOCRYPT, 2010. Lecture Notes in Computer Science. Springer-Verlag. 3 Şubat 2013 tarihinde kaynağından arşivlendi.

- https://en.wikipedia.org/wiki/CLEFIA 20 Mart 2022 tarihinde Wayback Machine sitesinde arşivlendi.

- https://www.sony.com/en/SonyInfo/News/Press/200703/07-028E/ 20 Ocak 2022 tarihinde Wayback Machine sitesinde arşivlendi.

- https://www.sony.net/Products/cryptography/clefia/about/structure.html 23 Kasım 2021 tarihinde Wayback Machine sitesinde arşivlendi.

- http://www.cryptrec.go.jp/report/cryptrec-rp-2000-2017.pdf 2 Kasım 2018 tarihinde Wayback Machine sitesinde arşivlendi.

- https://www.iacr.org/archive/fse2007/45930182/45930182.pdf 1 Mart 2022 tarihinde Wayback Machine sitesinde arşivlendi.

İlave okumalar

- Wao Wang; Xiaoyun Wang (12 Aralık 2007). "Improved Impossible Differential Cryptanalysis of CLEFIA". 16 Mayıs 2008 tarihinde kaynağından arşivlendi. Erişim tarihi: 25 Ekim 2010.

- Cihangir Tezcan (8 Ağustos 2010). "The Improbable Differential Attack: Cryptanalysis of Reduced Round CLEFIA". 2 Mart 2012 tarihinde kaynağından arşivlendi. Erişim tarihi: 25 Ekim 2010.

Dış bağlantılar

- CLEFIA website 25 Şubat 2023 tarihinde Wayback Machine sitesinde arşivlendi.

- 256bit Ciphers - CLEFIA Reference implementation and derived code 26 Eylül 2011 tarihinde Wayback Machine sitesinde arşivlendi.

- Sony Introduces CLEFIA

- Implementation of 128-bit CLEFIA codec and hash function 25 Şubat 2023 tarihinde Wayback Machine sitesinde arşivlendi.