Ağ istihbaratı

Ağ istihbaratı (Aİ) (İngilizce: Network Intelligence) kavramı ve derin paket kontrolü (DPI), paket yakalama ve iş zekası (BI) teknikleri üzerine inşa edilmiş bir teknolojidir. Gerçek zamanlı olarak inceleyen, protokolleri kullanılan tanımlama ve veri ilişkileri ve iletişim kalıplarının hızlı çözümlenmesi için paket içeriği ve meta ayıklanması yoluyla iletişim ağları çapraz IP veri paketlerini gerektirir. Ayrıca, bazen ağ hızlandırma veya korsanlık olarak anılacaktır.

Aİ bant genişliği yönetimi, trafik şekillendirme, politika yönetimi için operatör uygulamaları ağ bilgilerini beslemek için bir katman olarak kullanılır, servis güvencesi, gelir güvencesi, pazar araştırması büyük paneli analitik (kullanım-tabanlı ve içerik fatura dahil) fatura, yasal dinleme ve siber güvenlik ile ilgilidir. Şu anda Haberleşme Servis Sağlayıcıları (CSP), hükümetler ve büyük işletmelere teknoloji çözümleri sunmak için satıcılar tarafından geniş bir uygulama yelpazesi içine dahil ediliyor. Aİ ağ kontrolleri, iş yetenekleri, güvenlik işlevlerini ve Web 2.0 ve kablosuz 3G ve 4G teknolojilerinin ortaya çıkmasından bu yana ihtiyaç duyulan yeni ürün ve hizmetler için veri madenciliğine uzanır.[1][2][3][4]

Arka planı

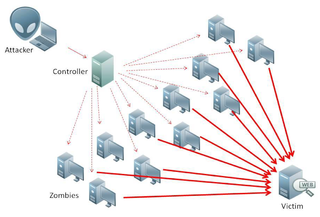

İnternet ve kablosuz teknolojilerinin evrimi ve büyüme, ürün ve hizmetlerin yeni türleri için olanaklar sunmaktadır,[4][5] yanı sıra zayıf yönlerini yararlanma ve siber suç işlemek için korsanları ve suç örgütleri için bir fırsat olarak kalmaktadır.[6][7] Ağ optimizasyonu ve güvenlik çözümleri nedenle IP trafiği, erişim yöntemleri, etkinlik ve üretilen içeriğin hacim türlerinde üstel artış adresi gerekir.[8][9] Kurulan satıcılardan geleneksel DPI araçları tarihsel bant genişliği yönetimi, performans optimizasyonu ve Servis (QoS) Kalitesi olarak belirli ağ altyapısı uygulamaları ele alınmıştır.

DPI odaklanır, bir CSP altyapısının bir parçası olarak IP trafiğinin farklı tanıması üzerinde duruluyor. Aİ daha ayrıntılı çözümleme sağlar. Bu ağ tabanlı faaliyet içine daha detaylı ve geniş görüş için birden fazla uygulama beslemek IP trafiği meta verileriyle bir bilgi katmanı oluşturmak için sunucuları sağlar. Bu protokolleri tanır ama aynı zamanda değerli meta veri geniş bir yelpazede ayıklar sadece Aİ teknolojisinden itibaren, geleneksel DPI ötesine geçer. Aİ değerini eklemek geleneksel DPI'ye dayalı çözümlere DPI pazar araştırmasında uzmanlaşmak endüstri çözümleyicilerinin dikkatini çekmiştir. Örneğin, Ağır Materyal şimdi Derin Paket Denetimine Yarı-Yıllık Piyasa İzleyicisi Aİ şirketlerini içerir.[4]

Veri ağları için iş istihbaratı

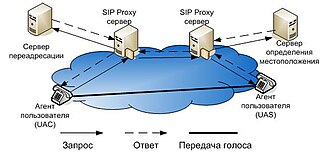

BI teknolojisi iş görünürlüğü ve daha iyi karar verme için çeşitli kaynaklardan gelen iş uygulama verilerini sentezler aynı şekilde, Aİ teknolojisi daha iyi siber güvenlik ve IP hizmetleri sağlamada, ağ görünürlüğü için veri iletişim araçları çeşitli ağ trafiği verilerini ilişkilendirir. İletişim ağları ve nasıl bilgilerinin değiştirilebilir olduğu devam eden değişikliklerle, insanlar fiziksel abone hatlarında münhasıran bağlantılıdır artık. Aynı kişiler çeşitli şekillerde (FTP, Webmail, VoIP, anlık mesajlaşma, çevrimiçi sohbet, bloglar, sosyal ağlar) ve farklı erişim noktalarından masaüstü, dizüstü bilgisayarlar ve mobil cihazlar üzerinden iletişim kurabilir. Aİ hızla tespit etmek, incelemek ve internet kullanıcılarının, uygulamaları içeren etkileşimleri ilişkilendirmek için araçlar sağlar ve protokolleri tünellenmiş veya OSI modelinin takip olup olmadığını bildirir. Teknoloji bilgilerini ilişkilendirmek gereken uygulamalar için ağ trafiği küresel bir anlayış sağlar. Hizmet kalitesini ve müşteri hizmetlerini incelemek, geleneksel BI araçları ile kombine edildiğinde, Aİ abone ve ağ verisiyle güçlü bir bağ oluşturur.

Telekomünikasyon kullanımı

Telcos, İnternet Servis Sağlayıcıları (ISS) ve Mobil Ağ Operatörleri (MNOs) akıllı boru iş modelleri taşımak için rekabet baskıları artırılması altındadır. Akıllı boru stratejileri sürüş maliyet tasarrufu ve gelir fırsatları da Ağ Ekipmanları Sağlayıcıları, Yazılım Satıcıları ve sanayi hizmet Sistemleri Bütünleştiricileri için geçerlidir.

Aİ mobil ağları çapraz IP uygulamaları yüzlerce ayrıntılı bilgi yakalar çünkü, bir kez dağıtılan ayırıcı hizmetlerin yanı sıra, yönetim kullanımını oluşturmak ve sunmak için gerekli görünürlüğü ve kullanıcı talep çözümlemesini sağlar.

| Gereklilik | Amaç | Örnek Uygulamalar |

|---|---|---|

| Müşteri Ölçümleri | Müşteri talebini anlamak |

|

Şebeke Ölçütleri

| Belirlemek/ teslim etmek / hizmetleri yönetmek |

|

Aİ akıllı boru uygulamaları için teknolojiyi etkinleştirme gibi

Telekom şirketleri, tüketici davranışlarını anlamak ve kişiselleştirilmiş IP hizmetlerini oluşturmak için Müşteri ölçümleri özellikle önemlidir. Aİ hızlı ve daha sofistike İzleyici Ölçümü, Kullanıcı Davranış Çözümlemesi, Müşteri bölütleme ve Kişiselleştirilmiş Hizmetler sağlar.

Şirketlerin teslim ve hizmetlerini yönetmek için gerçek zamanlı ağ ölçümleri aynı derecede önemlidir. Aİ, 7'ye kadar katmanları 2 protokolleri ve uygulamaları sınıflandırır iletişim oturumları için meta veriler üretir ve tüm katmanları arasındaki aktiviteyle bağlantılandırır, Bant Genişliği ve Kaynak Optimizasyonu, Hizmet Kalitesi (QoS), İçerik Tabanlı Faturalandırma, Deneyim Kalitesi (QoE), VoIP Dolandırıcılık İzleme ve Yasal Uyum için geçerlidir.

Bulut bilgi işlem kullanımı

Bulut bilgi işlem ekonomi ve dağıtım hızı şirketleri ve devlet kurumları tarafından hızlı benimsenmesini körüklemektedir.[10][11][12] Endişeleri arasında, ancak bilgi güvenliği, e-keşif, yasal uyumluluk ve denetim riskleri vardır.[13][14][15] Aİ Altyapısal bir Hizmet olarak (IaaS) riskleri azaltır Hizmet olarak Platform (PaaS) ve bir hizmet olarak Yazılım (SaaS) satıcıları gerçek zamanlı ağ etkinliğinin durumsal farkındalık ve eleştirel şeffaflık ile potansiyel müşterilerin korkularını ortadan kaldıracaktır. Bir satıcı Veri kaçağı veya Veri Hırsızlığını önlemek için katılaşmış ağ güvenliğini gösterebilen ve reddedilemez bir denetimle tüm ağ işlem izi veya - iletişim ve içerik - yönetmelik ve ölçütlere uygunluğu varsayarak, bir müşterinin hesabına ilişkin reddedilemez bir denetim izi gösterebilir.

Hükümet kullanımı

Gerçek zamanlı veri yakalama, çıkarma ve analiz güvenlik uzmanlarının önleyici tedbirleri alması ve bir saldırıdan sonra bir tamamlayıcı analizi gibi gerçek zamanlı ağ varlıklarını korumak için olanak sağlar.

İş kullanımı

Aİ IP meta verileri çıkarma ile gerçek zamanlı ağ izlenmesini birleştirir, çünkü veri tabanı güvenliği, Veri Tabanı Denetim ve Ağ Koruma uygulamalarının etkinliğini artırır. Aİ sağladığı ağ görünürlüğü de Ağ Performans Yönetimi, WAN Eniyileme, Müşteri Deneyimi Yönetimi, İçerik Filtreleme ve ağ uygulamaları iç fatura geliştirmeleri ve yeni nesil çözümler oluşturmak için kullanılabilir.

Kaynakça

- ^ Jessica Schieve (23 Şubat 2011). "Light Reading report: Network Acceleration - Managing Data Growth". Light Reading. 13 Nisan 2015 tarihinde kaynağından arşivlendi. Erişim tarihi: 15 Mart 2011.

- ^ Brian Partridge (17 Mayıs 2010). "Network Intelligence is Key to Profiting from Anywhere Demand". Yankee Group Anchor Report. Erişim tarihi: 15 Haziran 2010.

- ^ Thibaut Bechetoille (25 Mart 2009). "The Everyday Relationship Between You and 'Your' Information: What's Out There on the Internet". TMCnet. 12 Nisan 2015 tarihinde kaynağından arşivlendi. Erişim tarihi: 15 Haziran 2010.

- ^ a b c Simon Sherrington (Haziran 2010). "Deep Packet Inspection Semi-Annual Market Tracker". Heavy Reading. 15 Ekim 2015 tarihinde kaynağından arşivlendi. Erişim tarihi: 15 Haziran 2010.

- ^ Aditya Kishore (21 Temmuz 2008). "Market Research: New Opportunity for Service Providers?". Light Reading. 20 Ekim 2012 tarihinde kaynağından arşivlendi. Erişim tarihi: 27 Temmuz 2009.

- ^ Shireen Dee (3 Şubat 2009). "Qosmos Network Intelligence Helps Development of Smart Pipe Solutions". TMCnet. 8 Eylül 2015 tarihinde kaynağından arşivlendi. Erişim tarihi: 27 Temmuz 2009.

- ^ "MessageLabs Intelligence: 2008 Annual Security Report" (PDF). MessageLabs. 2009. Erişim tarihi: 27 Temmuz 2009.

- ^ "2008 Internet Security Trends". IronPort. 2008. 2 Haziran 2013 tarihinde kaynağından arşivlendi. Erişim tarihi: 27 Temmuz 2009.

- ^ Jordan Golson (21 Temmuz 2009). "A Brave New World: 700M New Net Users Seen By 2013". GigaOM. 16 Nisan 2015 tarihinde kaynağından arşivlendi. Erişim tarihi: 27 Temmuz 2009.

- ^ Stacey Higginbotham (21 Temmuz 2009). "Will P2P Soon Be the Scourge of Mobile Networks?". GigaOM. 16 Nisan 2015 tarihinde kaynağından arşivlendi. Erişim tarihi: 27 Temmuz 2009.

- ^ "IDC Finds Cloud Computing Entering Period of Accelerating Adoption and Poised to Capture IT Spending Growth Over the Next Five Years". IDC. 20 Ekim 2008. 23 Kasım 2009 tarihinde kaynağından arşivlendi. Erişim tarihi: 28 Temmuz 2009.

- ^ Tom Sullivan (29 Mart 2008). "More Cash for Cloud Computing in 2009". PC World. 29 Ağustos 2011 tarihinde kaynağından arşivlendi. Erişim tarihi: 28 Temmuz 2009.

- ^ Henry Sienkiewicz (30 Nisan 2008). "DISA's Cloud Computing Initiatives". Government Information Security Podcasts. 8 Ekim 2011 tarihinde kaynağından arşivlendi. Erişim tarihi: 28 Temmuz 2009.

- ^ Ephraim Schwartz (7 Temmuz 2008). "The dangers of cloud computing". Info World. 1 Eylül 2014 tarihinde kaynağından arşivlendi. Erişim tarihi: 28 Temmuz 2009.

- ^ Jon Brodkin (2 Temmuz 2008). "Gartner: Seven cloud-computing security risks". Info World. 21 Ekim 2013 tarihinde kaynağından arşivlendi. Erişim tarihi: 28 Temmuz 2009.