WEP, IEEE 802.11 kablosuz ağları için bir güvenlik algoritmasıdır. 1997'de onaylanan orijinal 802.11 standardının bir parçası olarak sunulan WEP'in amacı, geleneksel bir kablolu ağ ile karşılaştırılabilir veri gizliliği sağlamaktı. 10 veya 26 heksadesimal sayı içeren bir anahtara sahip olan WEP, bir zamanlar geniş çapta kullanımdaydı ve kullanıcılara yönlendirici konfigürasyon araçları tarafından sunulan ilk güvenlik tercihi idi.

Kriptografide, bir şifre şifreleme veya şifre çözme—bir prosedür olarak izlenebilen bir dizi iyi tanımlanmış adım gerçekleştirmek için bir algoritmadır. Alternatif, daha az yaygın bir terim şifrelemedir. Şifrelemek veya kodlamak, bilgiyi şifreye veya koda dönüştürmektir. Yaygın kullanımda "şifre", "kod" ile eş anlamlıdır, çünkü her ikisi de bir mesajı şifreleyen bir dizi adımdır; ancak kriptografide, özellikle klasik kriptografide kavramlar farklıdır.

Anlamsal güvenlik bir açık anahtarlı şifreleme sistemindeki güvenliği tanımlamak için sık kullanılan bir ifadedir. Bir şifreleme sisteminin anlamsal olarak güvenli olması için, hesaplama yetenekleri sınırlı olan bir saldırganın, elinde sadece şifreli metin ve buna karşılık gelen açık anahtar bulunduğunda, gizli metin hakkında önemli bilgi çıkartabilmesinin uygulanabilir olmaması gerekir. Anlamsal güvenlik sadece "edilgin" saldırgan durumunu inceler, örn. bir kişinin açık anahtarı kullanarak sadece seçtiği açık metinlere karşılık gelen şifreli metinleri incelediği durum. Diğer güvenlik tanımlamaları gibi, anlamsal güvenlik, saldırganın seçtiği bazı şifreli metinlerin açık hallerini elde edebildiği seçilen şifreli metin saldırısı durumunu göz önünde bulundurmaz ve birçok anlamsal güvenlik şifreleme şemalarının seçilen şifreli metin saldırısına karşı güvensizliği gösterilebilir. Sonuç olarak anlamsal güvenlik genel bir şifreleme şemasının güvenliğini tanımlamak için yetersiz sayılır.

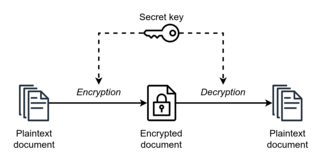

Simetrik anahtar algoritmaları aynı ya da benzer kripto-grafik şifreleri kullanarak hem şifreleme hem de deşifreleme yapan bir kripto-grafik algoritma grubudur. Şifreler ya birebir aynı ya da basit bir yöntemle birbirine dönüştürülebilir olmalıdır. Pratikte anahtarlar gizli bağlantının devam ettirilmesinde kullanılan iki ya da daha fazla taraf ile paylaşılmış bir şifreyi temsil ederler. Açık anahtarlı şifrelemeye göre ana dezavantajlarından biri iki partinin de gizli anahtara erişiminin olması gerekliliğidir.

Tek kullanımlık şifre, Gilbert Vernam tarafından keşfedilmiş bir kripto sistemi. Kullanılacak anahtar şifrelenecek metnin boyutu kadar olmalıdır ve yalnız bir kereye mahsus üretilip kullanılmalıdır. Böylece şifrelenmiş metni ele geçiren saldırgana hiçbir bilgi verilmemiş olunur.

Kriptografide çalışma kipleri, bir blok şifrenin tek bir anahtar altında güvenli bir şekilde tekrarlı kullanımına olanak veren yöntemlerdir. Değişken uzunluktaki mesajları işlemek için veriler ayrı parçalara bölünmelidir. Son parça şifrenin blok uzunluğuna uyacak şekilde uygun bir tamamlama şeması ile uzatılmalıdır. Bir çalışma kipi bu bloklardan her birini şifreleme şeklini tanımlar ve genellikle bunu yapmak için ilklendirme vektörü (IV) olarak adlandırılan rastgele oluşturulmuş fazladan bir değer kullanır.

Kriptografide, bir kesintisiz şifreleme, dizi şifresi veya akış şifresi bir simetrik anahtardır. Düz metin bitlerinin bir exclusive-or (XOR) işlemi kullanılarak bir sözde rastgele şifre bit akışı ile birleştirildiği şifrelemedir. Bir akış şifresinde düz metin sayısal basamakları her seferinde bir tane şifrelenir ve ardışık basamakların dönüşümü şifreleme durumu sırasında değişir. Her bir basamağın şifrelenmesi mevcut duruma bağlı olduğundan alternatif bir isim durum şifresidir. Pratikte, basamaklar tipik olarak tek bitler veya baytlardır.

Kriptografide blok şifreleme, blok olarak adlandırılmış sabit uzunluktaki bit grupları üzerine simetrik anahtar ile belirlenmiş bir deterministik algoritmanın uygulanmasıdır. Blok şifreleme birçok kriptografik protokol tasarımının önemli temel bileşenlerindendir ve büyük boyutlu verilerin şifrelemesinde yaygın biçimde kullanılmaktadır.

Kriptanaliz şifrelenmiş metinlerin çözümünü araştıran kriptoloji dalıdır. Kriptanaliz, bilinmeyen anahtarları bulmak için kullanılır.

Farksal kriptoanaliz, blok şifreleme üzerine uygulanan kriptoanalizin genel formudur. Ama bu özet fonksiyonları ve metin şifreleme üzerine de uygulanabilir. En genel anlamda, giriş değerlerinin çıkışı nasıl etkilediği üzerine yapılan bir çalışmadır. Blok şifreleme açısından düşündüğümüzde ise; ağ üzerindeki dönüşümleri izlemek için kullanılan bir dizi teknik diyebiliriz. Yani; şifreli metnin nerede rastgele olmayan davranış sergilediğini anlamak ve gizli anahtarı elde ederek sömürmek için kullanılır.

- Farksal kriptoanaliz genellikle bir açık metin atağı olarak bilinir. Saldırgan bunu gerçekleştirmek için, bazı şifreli metinleri ve bunlara karşılık gelen açık metinleri elde etmek zorundadır. Ancak bu sanıldığı kadar da kolay değildir, şöyle ki; DES algoritması üzerine bu saldırı yapılmak istenirse, başarılı bir sonuç elde edebilmek için 2^47 adet seçili açık metin olması gerekir. Ancak bazı yöntemler vardır bunu aşabilmek için. Genel yöntem; iki tane açık metin ki bunlar aralarında sabit farka bakılır, sabit fark çeşitli anlamda yorumlanabilir ama bu noktada XOR işlemi olarak anlamalıyız ve bunlar sabit modelli dağılımların şifreli metinler üzerindeki etkisini tespit etmeyi umarak yapılır. Açık ve şifreli metinlerin statik modelli dağılımları DES'de kullanılan S kutularının doğasında vardır. Basit bir formül ile göstercek olursak, Saldırgan her S kutusu için şu denklemi analiz etmelidir:

- (ΔX, ΔY), ΔY = S(X ⊕ ΔX) ⊕ S(X).

Vigenère şifrelemesi, alfabetik bir şifreleme metni kullanarak bir dizi farklı Sezar şifrelemesine dayalı harfleri kullanan bir şifreleme yöntemidir. Bu bir çeşit poli alfabetik ikame tablosudur.

Kriptografide ilişkili-anahtar saldırısı; değerleri başlangıçta bilinmeyen ancak anahtarları bağlayan bazı matematiksel bağıntıların saldırgan tarafından bilindiği, birkaç farklı anahtar altında çalışan bir şifrenin saldırgan tarafından gözlemlenebildiği bir tür kripto analiz yöntemidir. Örneğin; saldırgan başta bitlerin ne olduğunu bilmese de anahtarın son 80 bitinin her zaman aynı olduğunu biliyor olabilir. Bu ilk bakışta gerçekçi olmayan bir örnektir; saldırganın şifreleme yapan kişiyi, şifresiz bir metni birbirleriyle ilişkili çok sayıda gizli anahtar ile şifrelemeye ikna etmesi neredeyse imkânsızdır.

Kriptografide, SP-network ya da koyma-değiştirme ağı(SPN), AES (Rijndael), 3-Way, Kuznyechik, PRESENT, SAFER, SHARK ve Square gibi gibi blok şifreleme algoritmalarında kullanılan bir dizi bağlantılı matematiksel işlemdir.

Seçilmiş açık metin saldırısı, saldırganın keyfi açık metinler için şifrelerin elde edilebileceğini varsayan kriptanaliz için bir saldırı modelidir. Saldırının amacı, şifreleme şemasının güvenliğini azaltan bilgiyi elde etmektir.

Kriptografide, yalnız şifreli metin saldırısı veya bilinen şifreli metin saldırısı, kriptanaliz için bir saldırı modelidir ve saldırganın yalnızca bir dizi şifreli metin kümesine erişebileceği varsayılır. Saldırganın şifrelenmeden önce açık metne erişimini sağlayan bir kanalı yoksa, pratikte tüm şifreli metin saldırılarında, saldırganın açık metin hakkında sadece az bir bilgisi vardır. Örneğin, saldırgan açık metnin yazıldığı dili veya açık metindeki karakterlerin beklenen istatistiksel dağılımını biliyor olabilir. Standart protokol verileri ve mesajlar, yaygın olarak kullanılan birçok sistemdeki açık metnin bir parçasıdır ve genellikle bu sistemler üzerindeki şifreli metinlere yönelik bir saldırının parçası olarak tahmin edilebilir veya verimli biçimde bilinebilir.

Kriptografide, ilklendirme vektörü kısaca İV ya da ilklendirme değişkeni, tipik olarak rastgele veya sözde rassal olması gereken bir şifreleme temelinin sabit boyuta sahip olan girdisidir. Bu rastgelelik, şifreleme işlemlerinde anlamsal güvenliği sağlamak için çok önemlidir. Anlamsal güvenlik tek bir şifreleme yönteminin aynı anahtar ile tekrar tekrar kullanılmasının şifrelenmiş mesajın bölümleri arasındaki ilişkileri çıkarmasına izin vermediği bir özelliktir. Blok şifreleri için, İV kullanımı çalışma kipleri ile açıklanmaktadır. Ayrıca, evrensel hash fonksiyonları ve buna dayanan mesaj kimlik doğrulama kodları gibi diğer temel öğeler için de rastgeleleştirme gereklidir.

Kimliği Doğrulanmış şifreleme (AE) ve İlgili Verilerle Kimliği Doğrulanmış Şifreleme (AEAD), aynı anda verilerin gizliliğini ve gerçekliğini garanti eden şifreleme biçimleridir

Kriptografide, bilinir anahtarlı ayırt edici saldırı, simetrik/bakışımlı şifrelemelere karşı bir saldırı modelidir; böylece anahtarı bilen bir saldırgan, düz metinden şifreleme metnine dönüşümün rastgele olmadığı şifrelemede yapısal bir özellik bulabilir. Böyle bir dönüşümün ne olabileceğine dair ortak bir biçimsel tanım yoktur. Seçilmiş anahtarlı ayırt edici saldırı, saldırganın bu tür dönüşümleri tanıtmak için bir anahtar seçebileceği kuvvetle ilişkilidir.

Seçilmiş şifreli metin saldırısı, kriptanalistin seçilen şifrelerin şifresini çözerek bilgi toplayabileceği kriptanaliz için bir saldırı modelidir. Bu bilgi parçalarından, saldırgan, şifre çözmek için kullanılan örtülü-gizli anahtarı kurtarmaya çalışabilir.

Kriptografide, şifreli metin, şifreleme adı verilen bir algoritma kullanılarak düz metin üzerinde gerçekleştirilen şifreleme işleminin sonucunda elde edilen çıktıdır. Şifreli metin, aynı zamanda şifrelenmiş veya kodlanmış bilgi olarak da bilinir çünkü orijinal düz metnin, şifresini çözmek için uygun şifre olmadan bir insan veya bilgisayar tarafından okunamayan bir biçimini içerir. Bu işlem, hassas bilgilerin bilgisayar korsanlığı yoluyla kaybolmasını önler. Şifrelemenin tersi olan Şifre çözme, şifreli metni okunabilir düz metne dönüştürme işlemidir. Şifreli metin, kod metni ile karıştırılmamalıdır çünkü ikincisi bir şifrenin değil bir kodun sonucudur.